И/или программного обеспечения, установленного на дочерних терминалах, с относительно недавнего времени может выполняться при помощи специального инструмента, получившего сокращенное название в виде аббревиатуры WSUS. Что это такое? По сути, данное программное обеспечение представляет собой уникальный релиз, позволяющий отказаться от использования каждым компьютером, входящим в локальную сеть, самостоятельного интернет-канала для установки апдейтов. О том, как это все работает, и какие нужно установить настройки, далее и пойдет речь.

Windows Server Update Services: что это и зачем нужно?

Если говорить об этом сервисе простым языком, его можно описать как программное обеспечение для автоматического обновления ОС и ПО, устанавливаемое исключительно на сервер, к которому подключаются остальные пользовательские терминалы, объединенные в единую локальную или виртуальную сеть.

Поскольку обновления корпорация Microsoft для своих продуктов выпускает с завидной регулярностью, устанавливать их нужно на всех машинах в сети, что достаточно проблематично, если их более десятка. Чтобы не заниматься подобными вещами на каждом отдельно взятом терминале, можно использовать функцию WSUS Offline Update, когда основное обновление устанавливается только на сервер, а потом «раздается» на все остальные компьютеры.

Преимущества такого подхода очевидны, ведь снижается использование интернет-траффика (при скачивании сеть не нагружается) и экономится время на установку апдейтов, которая при правильной настройке программного обеспечения на центральном сервере будет производиться автоматически.

Требования к установке

Для службы WSUS настройка и использование невозможны без соблюдения ряда начальных условий. Тут следует обратить внимание на основные компоненты, которые потребуется изначально скачать и инсталлировать на сервер, если они отсутствуют.

В качестве приоритетов можно выделить следующие компоненты:

- ОС модификации Windows Server не ниже 2003 (хотя бы с первым сервис-паком);

- платформа.NET Framework версии не ниже 2.0;

- роли сервера IIS 6.0 или выше;

- Report Viewer от Microsoft модификации 2008;

- SQL Server версии 2005 со вторым сервис-паком;

- Management Console от Microsoft модификации 3.0.

Процесс инсталляции

Собственно, установка WSUS предполагает также резервирование свободного дискового пространства на сервере в размере порядка 100 Гб (расположение папки хранения обновлений указывается на первом шаге после запуска основного инсталлятора).

Параметры баз данных веб-сервера

В принципе, сам установщик по умолчанию предлагает установить внутренние базы данных, но для упрощения процесса можно использовать и имеющийся сервер баз данных.

В данном случае нужно будет самостоятельно прописать его сетевое имя, соответствующее идентификатору терминала в сети. Первые два варианта можно использовать либо для получения апдейтов с сервера Microsoft, либо с внутреннего сервера. Правда, есть еще и третий вариант - установка баз данных на удаленном терминале. Но такая схема применяется в основном только в тех случаях, когда нужно распределять апдейты по удаленным филиалам с дополнительного сервера обновлений.

Выбор порта

На следующем этапе установки WSUS настройка предполагает осуществить выбор порта. К этому нужно отнестись очень внимательно, поскольку ввод некорректных значений может привести только к тому, что вся схема работать не будет.

Обратите внимание, что по умолчанию к использованию предлагается 80-й порт. Можно, конечно, оставить и его, но лучше (и это подтверждается практикой) использовать порт под номером 8530 (8531). Но такой подход применим только в том случае, когда требуется ручная настройка прокси.

Выбор обновлений

Следующий шаг в инсталляции WSUS - настройка параметров получения апдейтов с вышестоящего сервера. Иными словами, нужно указать, откуда именно будут загружаться обновления.

Тут есть два варианта: либо производить синхронизацию с сервером обновления Microsoft, либо с другим удаленным терминалом. Лучше использовать первый вариант.

Настройка WSUS в домене

Устанавливать можно любой из предложенного списка, но английский должен быть выбран в обязательном порядке, поскольку без этого корректная загрузка и распределение апдейтов не гарантируется.

Выбор продуктов

Теперь для WSUS Offline Update следует указать, какие именно программные продукты подлежат обновлению. Как считает большинство специалистов, при выборе желательно не жадничать и отметить максимально возможное количество пунктов в списке.

Но и увлекаться тоже не стоит. Лучше отметить только то, что действительно необходимо. Например, если ни на одной машине в сети версия «Офиса» 2003 не установлена, то и указывать ее обновление не стоит.

Обновление WSUS на следующем этапе предложит выбрать классы программного обеспечения, для которых апдейты будут загружать в первую очередь. Тут - на свой выбор. В принципе, можно не устанавливать галочки напротив установки обновлений драйверов, средств и новых функций. По завершении устанавливается время, когда выбранные обновления будут загружаться и инсталлироваться.

Настройки консоли

Теперь следует вызвать консоль и первым делом установить ручную синхронизацию, чтобы произошла загрузка всех имеющихся на данный момент апдейтов.

После этого придется заняться настройкой групп терминалов. Рекомендуется создать две категории компьютеров. В одной будут находиться серверы, в другой - обычные рабочие станции. Такая настройка позволит ограничить инсталляцию обновлений на серверы.

Поскольку все видимые в сети терминалы на данный момент находятся в категории неназначенных компьютеров, распределять их по соответствующим группам придется вручную.

На следующем этапе настройка WSUS предполагает создание специальных правил обновления, что делается в разделе автоматического одобрения. Для рабочих станций желательно установить правило автоматического одобрения, а для серверов нужно будет дополнительно отметить еще одну соответствующую строку. Кроме того, именно для серверов не рекомендуется выбирать абсолютно все обновления, поскольку это может привести к сбоям в работе.

Установка параметров обновления в групповых политиках

Когда предварительная настройка основных параметров завершена, следует выполнить еще несколько действий, связанных с разрешениями и одобрениями.

Для этого нужно использовать который проще всего вызвать через консоль «Выполнить» (Win + R) командой gpedit.msc, а не использовать «Панель управления» или раздел администрирования.

Здесь нужно через конфигурацию компьютера и политики добраться до административных шаблонов, где найти «Центр обновления». В нем нас интересует параметр, отвечающий за указание расположения службы обновления в интрасети. Вызывав двойным кликом меню редактирования, службы нужно включить и указать адрес сервера, который обычно выглядит как http://SERVER_NAME, где SERVER_NAME - имя сервера в сети. Можно не использовать такую комбинацию, а просто прописать IP сервера. По завершении настройки через некоторое время дочерние машины начнут получать пакеты апдейтов.

Возможные ошибки

Ошибки WSUS чаще всего связывают с тем, что для серверов включено слишком много ненужных обновлений, о чем было сказано выше.

Однако не менее распространенной проблемой является и тот момент, что обновления устанавливаются не на всех сетевых дочерних терминалах. В данном случае необходимо открыть раздел автоматических одобрений и установить для них именно тип групповых политик, который соответствует автоматической инсталляции критических апдейтов операционной системы и системы безопасности. Соответственно, можно создать и свое новое правило с указанием продуктов и параметров установки обновлений (можно использовать даже ручное одобрение).

Наконец, если не производить полный сброс настроек WSUS, после чего всю процедуру установки параметров придется производить заново, настоятельно рекомендуется хотя бы раз в месяц делать очистку сервера (для этого предусмотрена одноименная функция в виде «Мастера»). Такие шаги помогут удалить из системы невостребованные апдейты, а также существенно уменьшить размер самой базы данных (понятно ведь, что чем боле база, тем большее время требуется на обращение к ней, плюс - чрезмерная нагрузка на вычислительные способности сервера и распределение обновлений по сети).

В некоторых случаях может помочь установка политик не по умолчанию (Default Group Policy), а создание нового типа со всеми активированными параметрами из списка доступных с вводом сетевого адреса сервера (при задействованном порте 8530).

В случае когда используются так называемые мобильные рабочие места, аналогичные настройки можно произвести в разделе локальных политик безопасности, указав соответствующие параметры. Если все выполнено правильно, для группы терминалов Server будут инсталлироваться исключительно критические апдейты, а для компьютеров, входящих в группу Workgroup (или в категорию с другим именем), - абсолютно все обновления, которые были выбраны на начальном этапе настройки.

Вместо итога

Собственно, на этом рассмотрение вопроса о настройке службы автоматического апдейта WSUS можно и закончить. Чтобы все заработало и не вызывало беспокойства у системного администратора в дальнейшем, следует обратить внимание на начальные условия, связанные с установкой дополнительных компонентов. Как считается, серверную версию ОС лучше использовать не 2003, а 2008 R2 или выше, а также обратить внимание на платформу.NET Framework четвертой версии, а не 2.0). Кроме того, особо внимательно следует отнестись к настройкам прокси и выбору портов, поскольку порт 80 по умолчанию может и не работать. Наконец, одним из самых важных аспектов настройки является выбор групп терминалов и устанавливаемых на них обновлений. В остальном же, как правило, проблем быть не должно, хотя при загрузке тяжеловесных апдейтов большого размера при плохом качестве связи кратковременные сбои и ошибки распределения обновлений по сети наблюдаться все-таки могут. Кстати, и чистить сервер время от времени тоже нужно. Если автоматический инструмент по каким-то причинам положительного эффекта не возымеет, можно попытаться хотя бы удалить временные файлы вручную из директории SDTemp. По крайней мере, даже такой тривиальный шаг позволит сразу же снизить нагрузку не только на сам сервер, но и на дочерние терминалы, и на сеть в целом.

Установка обновлений и патчей является очень важной составной частью обеспечения безопасности. Для всех специалистов по информационной безопасности основной необходимостью является мониторинг, анализ и устранение уязвимостей программного обеспечения. Компания Microsoft предоставляет бесплатную возможность использования сервиса обновлений своих программных продуктов в течение всего времени поддержки программного продукта. Необходимые обновления доступны через сеть интернет всем пользователям программных продуктов.

Применение обновлений к корпоративной среде требует дополнительных механизмов управления. Microsoft предлагает использовать в корпоративной среде мощный бесплатный продукт Windows Server Update Services (WSUS), который позволяет экономить трафик в сети Интернет, централизованно управлять обновлениями для серверов и рабочих станций.

В данной статье будет рассмотрен опыт установки и обслуживания WSUS в корпоративной среде, который позволит новичкам избежать ряда «подводных камней».

Установка WSUS

В рамках ОС Windows Server 2008 существует роль сервера Windows Server Update Services(рис. 1).

Для Windows Server 2003 следующие системные требования к установке WSUS 3.0 SP1:

Операционная система: Windows Server 2003 SP1 и выше.

Дополнительные роли сервера: IIS 6.0 и выше

Дополнительные обновления ОС: Microsoft .NET Framework 2.0, Microsoft Management Console 3.0.

Дополнительные программы: Microsoft Report Viewer, SQL Server 2005 SP1 (Служба WSUS способна установить внутреннюю службу Windows Internal Database).

Несмотря на то, что служба практически не требовательна к процессору и оперативной памяти, ей необходима изрядная доля дискового пространства. Желательно 40 Гб и более. В конечном итоге, размер занимаемого дискового пространства будет зависит от количества продуктов, которые необходимо обновлять, и количества требуемых обновлений в инфраструктуре.

Если при установке сервер не удовлетворяет системным требования, то появится окно предупреждения, в котором будет описано что необходимо установить (рис. 2).

Настройка сервера WSUS

Для нормальной работы сервера необходимо указать ряд параметров, которые делаются с помощью «Мастер настройки Windows Server Update Services»

В окне «Выбор вышестоящего сервера» необходимо указать пункт «Синхронизировать с Центром обновлений Майкрософт» (рис. 3).

При применении к корпоративной среде прокси-сервера в окне «Настройка прокси-сервера» необходимо указать IP адрес, номер порта и параметры аутентификации на прокси-сервере(рис. 4).

В окне «Выбор языков» необходимо выбрать пункт «Загружать обновления только на следующих языках» обязательно выбрать «Английский». Выбор остальных языков необходимо делать исходя из систем, установленных в компании, обычно ещё добавляют «Русский» (рис. 5). Нет необходимости выбирать «Загружать обновления на всех языках, включая новые», так как это увеличит количество обновлений, хранящихся на дисковом пространстве.

В окне «Выбор продуктов» необходимо указать продукты, установленные в рамках корпоративной среды. ВНИМАНИЕ! Никогда не устанавливаете все продукты, так как это может привести к увеличению размера хранимых обновлений, при этом обновления не будут использоваться. Необходимо методично и последовательно выбрать только те продукты которые используются в рамках корпоративной среды (рис. 6).

В окне «Выбор классов» необходимо указать только те классы которые требуют обновлений. Так как указание лишних классов в значительной степени увеличивает размер хранимых обновлений (рис. 7).

В окне «Настройка расписания синхронизации» необходимо выбрать время синхронизации (рис. 8). В рамках WSUS синхронизации не предполагает загрузку обновлений. В данном случае синхронизация будет производить только обновление информации с сервера Центра обновлений Майкрософт»

После первой синхронизации необходимо открыть консоль WSUS и выбрать «Параметры». В «Параметры» открыть пункт «Файлы и языки обновлений» (рис. 9)

Во вкладке «Файлы обновлений» окна «Файлы и языки обновлений» необходимо указать каким образом будет осуществляться хранение файлов обновлений. Так как мы хотим уменьшить размер Интернет трафика, то необходимо выбрать «Хранить файлы обновлений локально на этом сервере» и ОБЯЗАТЕЛЬНО! выбираем пункты «загружать файлы обновлений на сервер только после одобрения обновления» и «Загружать файлы экспресс – установки» (рис. 10). Пункт «Загружать файлы обновлений на сервер только после одобрения обновления» необходим, так как по умолчанию сервер загрузить ВСЕ обновления, которые он посчитает необходимым для выбранных продуктов. Однако так как с течением времени очень многие обновления аккумулируются в Service Pack, то вероятнее всего они не будут нужны и займут дисковое пространство.

После всех настроек необходимо добавить компьютеры в службу WSUS.

Добавление компьютеров в службу WSUS

Если у Вас есть домен, то достаточно в его групповой политике прописать службу WSUS и выбрать правила обновления компьютеров.

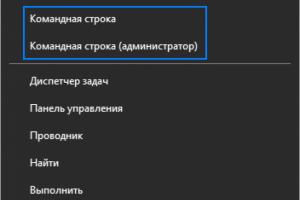

Это делается следующим образом «Пуск – Администрирование – Управление групповой политикой ». Выбираем ту политику, которая действует в домене (по умолчанию Default Group Policy). Кликаем правой кнопкой и выбираем «Изменить».

В окне «Редактор управления групповыми политиками» заходим «Конфигурация компьютера – Политики – Административные шаблоны – Компоненты Windows – Центр обновления Windows ». Выбираем пункт «Указать размещение службы обновлений в Интрасети » (рис. 11)

В окне «Свойства: Указать размещение службы обновлений в Интрасети» указываем параметр «Включен» и в строке «Укажите службу обновление в интрасети для поиска обновлений» прописываете строку вида: http:// [ip адрес или DNS имя сервера обновления в сети ]. Копируете адрес в окно «Укажите сервер статистики в интрасети» (рис. 12). В рамках редактора групповой политики есть подсказки в окне объяснений (рис. 12).

Также необходимо определить политику обновлений. Это делается через пункт «Настройка автоматических обновлений» (рис. 13)

В окне «Свойства: Настройка автоматических обновлений» указываем параметр «Включен» и параметры «Настройка автоматического обновления», «Установка по расписанию – день», «Установка по расписанию – время». В окне «Объяснение» есть описание всех параметров для серверов и желательно устанавливать параметр «2 –уведомления о загрузке и установке», что позволит администраторам выбирать время установки обновлений на сервера(рис. 14).

Если в рамках инфраструктуры присутствуют рабочие места которые не входят в состав домена (например мобильные рабочие места), но служба обновлений для этих рабочих мест необходима, то существует возможность указания этой службы в «Локальной политике безопасности».

В командной строке набираем gpedit.msc и проделываем те же операции, которые были описаны выше для групповой политики в домене.

Через некоторое время компьютер появится в окне «Компьютеры – Все компьютеры – Не назначенные компьютеры » при «Состояние: Любой» (рис. 15).

Управление обновлениями

Для того чтобы увидеть и одобрить необходимые обновления нужно в «Обновления – Все обновления» выбрать следующие пункты фильтра: «Одобрение: Неодобренные» и Состояние: Требуется» и нажать «Обновить»(рис. 16). ВНИМАНИЕ! для проверки необходимых обновлений всегда обращайте внимание, чтобы настройки фильтра стояли в положениях «Одобрение: Неодобренные» и Состояние: Требуется», иначе вы рискуете загрузить ненужные вам обновления, или не загрузить их вообще. В случае, если фильтр в настройках «Одобрение: Неодобренные» и Состояние: Требуется» показал пустое поле, то все необходимые обновления для компьютеров уже одобрены и находятся на сервере.

После одобрения на компьютере через какое-то время появятся обновления согласно правилам, настроенным в политике безопасности.

Достаточно часто существует необходимость принудительной проверки обновлений на сервере обновлений со стороны компьютера. Для этого существует программа wuauclt.exe , которая запускается через командную строку. Для проверки обновлений её необходимо запускать с ключом /detectnow (wuauclt.exe /detectnow ). Для посылки отчета о состоянии (очень часто необходимо при первом подключении к серверу обновлений) необходимо запускать с ключом /reportnow (wuauclt.exe /reportnow ).

Господа, удачных вам обновлений!

Васильев Денис

Windows Server Update Services (WSUS ) - это служба обновлений, позволяющая администраторам централизованно управлять расстановкой патчей и обновлений безопасностей для продуктов Microsoft (операционных систем Widows, Office, SQL Server, Exchange и т.д.) на компьютерах и серверах в корпоративной сети. Вкратце напомним, как работает WSUS: сервер WSUS по расписанию синхронизируется с сервером обновлений Microsoft в Интернете и выкачивает новые обновления для выбранных продуктов. Администратор WSUS выбирает какие обновления необходимо установить на рабочие станции и сервера компании. Клиенты WSUS скачивают и устанавливают требуемые обновления с корпоративного сервера обновлений согласно настроенным политикам. Использование собственного сервера обновлений WSUS позволяет экономить интернет трафик и более гибко управлять установкой обновлений в компании.

Компания Microsoft предлагает и другие средства установки обновлений на свои продукты, например, SCCM 2007/2012. Однако в отличии от многих других продуктов, сервер WSUS является абсолютно бесплатным (на самом деле служба обновлений в SCCM – SUP Software Update Point также основана на WSUS).

До выхода Windows Server 2012 последней актуальной версией сервера обновлений Microsoft был Windows Server Update Services 3.0 SP 2 - WSUS 3.2, который не поддерживает современные ОС (). Вместе с выходом новой серверной платформы, Microsoft презентовала и новую версию WSUS 6.0 (что странно, ведь по логике эта версия должна носить имя WSUS 4.0…).

Принципиально в новой версии WSUS в Windows Server 2012R2 / 2016 практически ничего не изменилось. Отметим, что теперь установочный пакет WSUS нельзя скачать отдельно с сайта Microsoft, он интегрирован в дистрибутив Windows Server и устанавливается в виде отдельной роли сервера. Кроме того, во WSUS 6.0 появилась возможность управления установкой обновлений с помощью PowerShell.

В этой статье мы рассмотрим базовые вопросы установки и настройки сервера WSUS на базе Windows Server 2012 R2 / Windows Server 2016.

Установка роли WSUS на Windows Server 2012 R2 / 2016

Еще в Windows Server 2008 сервис WSUS был выделен в отдельную роль, которую можно было установить через консоль управления сервером. В Windows Server 2012 / R2 этот момент не поменялся. Откройте консоль и отметьте роль Windows Server Update Services (система автоматически выберет и предложит установить необходимые компоненты веб сервера IIS).

В Windows Server 2012 R2 поддерживаются следующие типы SQL баз данных для WSUS сервера:

- Microsoft SQL Server 2008 R2 SP1, 2012, 2014, 2016 в редакциях Enterprise / Standard / Express Edition;

- Microsoft SQL Server 2012 Enterprise / Standard / Express Edition.

Соответственно вы можете использовать встроенную базу данных Windows WID (Windows Internal database), которая является бесплатной и не требует дополнительного лицензирования. Либо вы можете использовать выделенную локальная или удаленную (на другом сервере) базу данных на SQL Server для хранения данных WSUS.

База WID по умолчанию называется SUSDB .mdf и хранится в каталоге windir %\wid \data \. Эта база поддерживает только Windows аутентификацию (но не SQL). Инстанс внутренней (WID) базы данных для WSUS называется server _name \Microsoft ##WID . В базе данных WSUS хранятся настройки сервера обновлений, метаданные обновлений и сведения о клиентах сервера WSUS.

Внутреннюю базу Windows (Windows Internal Database) рекомендуется использовать, если:

- Организация не имеет и не планирует покупать лицензии на SQL Server;

- Не планируется использовать балансировку нагрузки на WSUS (NLB WSUS);

- Если планируется развернуть дочерний сервер WSUS (например, в филиалах). В этом случае на вторичных серверах рекомендуется использовать встроенную базу WSUS.

Базу WID можно администрировать через SQL Server Management Studio (SSMS), если указать в строке подключения \\.\pipe\MICROSOFT##WID\tsql\query.

Отметим, что в бесплатных редакциях SQL Server 2008/2012 Express имеет ограничение на максимальный размер БД – 10 Гб. Скорее всего это ограничение достигнуто не будет (например, размер базы WSUS на 2500 клиентов – около 3 Гб). Ограничение Windows Internal Database – 524 Гб.

В случае, установки роли WSUS и сервера БД на разных серверах, существует ряд ограничений:

- SQL сервер с БД WSUS не может быть контроллером домена;

- Сервер WSUS не может быть одновременно сервером терминалов с ролью Remote Desktop Services;

Если вы планируете использовать встроенную базу данных (это вполне рекомендуемый и работоспособный вариант даже для больших инфраструктур), отметьте опцию Database .

Затем нужно указать каталог, в котором будут храниться файлы обновлений (рекомендуется, чтобы на выбранном диске было как минимум 10 Гб свободного места).

Размер базы данных WSUS сильно зависит от количества продуктов и ОС Windows, которое вы планируете обновлять. В большой организации размер файлов обновлений на WSUS сервере может достигать сотни Гб. Например, у меня каталог с обновлениями WSUS занимает около 400 Гб (хранятся обновления для Windows 7, 8.1, 10, Windows Server 2008 R2, 2012 / R2/ 2016, Exchange 2013, Office 2010 и 2016, SQL Server 2008/2012/2016). Имейте это в виду, планируя место для размещения файлов WSUS.

В том случае, если ранее было выбрано использование отдельной выделенной БД SQL, необходимо указать имя сервера СУБД, инстанса БД и проверить подключение.

Вы также можете установить сервер WSUS со внутренней базой данных с помощью следующей команды PowerShell:

Install-WindowsFeature -Name Updateservices,UpdateServices-WidDB,UpdateServices-services –IncludeManagementTools

Начальная настройка сервера обновлений WSUS в Windows Server 2012 R2 / 2016

При первом запуске консоли WSUS автоматически запустится мастер настройки сервера обновлений. Рассмотрим основные шаги настройки сервера WSUS с помощью мастера.

Укажите, будет ли сервер WSUS брать обновления с сайта Microsoft Update напрямую или он должен качать его с вышестоящего WSUS сервера (обычно этот вариант используется в крупных сетях для настройки WSUS сервера большого регионального подразделения, который берет обновления с WSUS центрального офиса, чем существенно снижается нагрузка на каналы связи между центральным офисом и филиалом).

Если ваш сервер WSUS сам должен загружать обновления с серверов Windows Update, и доступ в Интернет у вас осуществляется через прокси-сервер, вы должны указать адрес прокси сервера, порт и логин/пароль для авторизации на нем.

Затем необходимо выбрать языки, для которых WSUS будет скачивать обновления. Мы укажем English и Russian (список языков может быть в дальнейшем изменен из консоли WSUS).

Затем указывается список продуктов, для которых WSUS должен скачивать обновления. Необходимо выбрать все продукты Microsoft, которые используются в Вашей корпоративной сети. Имейте в виду, что все обновления занимают дополнительное место на диске, поэтому лишние продукты отмечать не следует. Если вы точно уверены, что в вашей сети не осталось компьютеров с Windows XP или Windows 7, не выбирайте эти опции. Тем самым вы сэкономите существенно место на диске WSUS сервера.

На странице Classification Page , нужно указать типы обновлений, которые будут распространяться через WSUS. Рекомендуется обязательно указать: Critical Updates, Definition Updates, Security Packs, Service Packs, Update Rollups, Updates.

Обновления редакций (билдов) Windows 10 (1709, 1803, 1809 и т.д.) в консоли WSUS входят в класс Upgrades.

Далее необходимо указать расписание синхронизации обновлений – рекомендуется использовать автоматическую ежедневную синхронизацию сервера WSUS с серверами обновлений Microsoft Update. Имеет смысл выполнять синхронизацию в ночные часы, чтобы не загружать канал доступа в Интернет в рабочее время.

Первоначальная синхронизация сервера WSUS с вышестоящим сервером обновлений может занят несколько дней, в зависимости от количества продуктов, которое вы выбрали ранее и скорости доступа в Интернет.

После окончания работы мастер запустится консоль WSUS.

С целью повышения производительности сервера WSUS на Windows Server рекомендуется исключить следующие папки из области проверки антивируса:

- \WSUS\WSUSContent;

- %windir%\wid\data;

- \SoftwareDistribution\Download.

Клиенты теперь могут получать обновления, подключившись к WSUS серверу по порту 8530 (в Windows Server 2003 и 2008 по умолчанию использоваться 80 порт). При большом количестве компьютеров (более 1500) производительность пула IIS WsusPoll, который раздает обновления клиентов, можно отрегулировать согласно .

Для возможности просмотра отчетов по установленным обновлениям на сервере WSUS нужно установить дополнительный компоненты Microsoft Report Viewer 2008 SP1 Redistributable (или выше), который можно свободно скачать с сайта Microsoft.

В других статьях мы рассмотрим дальнейшую настройку сервера WSUS на Windows Server 2012 R2 / 2016, и , особенности и .

Windows Server Update Services (WSUS ) - сервер обновлений операционных систем и продуктов Microsoft . Очень полезная консоль при наличии в офисе более 10 компьютеров. Полезен тем, что позволяет с ОДНОГО сервера «раскидывать» обновления на все компьютеры в сети, т. е. не каждый отдельный компьютер должен загружать интернет-канал, а один сервер скачивает обновления и «раздает» по сети всем рабочим станциям и серверам.

Изначально в Windows 2003 необходимо было скачивать с сайта Microsoft дистрибутив WSUS , с появление Ms Windows 2008 и Ms и Windows 2008 R 2 это необходимость исчезла, т.к. появилась роль WSUS , хотя можно и по старинке скачать с сайта Microsoft дистрибутив .

Для установки необходимо выполнить минимальные требования, а именно:

Операционная система: Windows Server 2003 SP1 и выше.

Дополнительные роли сервера: IIS 6.0 и выше (для Windows Server 2008 при добавлении роли сам предложит установиться)

Дополнительные обновления ОС: Microsoft .NET Framework 2.0, Microsoft Management Console 3.0.

Дополнительные программы: Microsoft Report Viewer, SQL Server 2005 SP1 (Служба WSUS способна установить внутреннюю службу Windows Internal Database).

Необходимо учесть место на жестком диске я рекомендовал бы минимум 100 Гб, зависит от того какие у вас настройки выставлены в WSUS.

Итак, неважно каким способом вы устанавливаете (с помощью дистрибутива или добавлением роли) шаги будут одинаковы.

После запуска установки необходимо нажать несколько раз Далее. Остановлюсь на основных шагах:

Указываем где будут хранится обновления (диск объемом не менее 100 Гб свободного места)

Указываем папку где будут храниться база данных обновлений (2-4 Гб свободного места).

Очень важный шаг выбора порта по которому будут осуществляться распространения обновлении, по умолчанию используется 80 порт, но его использовать я не рекомендую, т.к. этот порт часто используется другими приложениями. Лучше создать веб-сайт службы WSUS и использовать порт 8530.

После установки службы Wsus необходимо ее правильно настроить, опять же рассмотрим основные шаги:

Выбираем откуда будем брать обновления, если это первый сервер с Wsus то выбираем синхронизацию с центра обновлений Майкрософт.

Выбирать языки следует Английский (обязятельно) + те языки которые встречаются в вашей сети.

Выбираем продукты которые будут обновляться (следует указывать только те которые вы используете, иначе бесмысленные обновления будут занимать место на жеском диске).

Выбираем классы продуктов котрые будут обновляться.

Основные настройки выполнены, переходим к дополнительным, настройке непосредственно консоли WSUS, для удобства я бы рекомендовал создать 2 группы компьютеров, в одной группе будут сервера, в другой рабочие станции (делается для того что бы можно было ограничить установку обновлений для серверов).

Изначально все компьютеры будут находится в Неназначенных компьютерах , затем вручную необходимо переместить компьютеры в необходимые группы. Для рабочих станций рекомендую устанавливать все обновления, для это заходим в «Параметры- Автоматические одобрения » и делаем следующее правило.

А для серверов делаем правило для одобрения только критических обновлений (Для серверов крайне не рекомендуется ставить все обновления, т.к. это может вызвать сбои в их работе, сталкивался с этим неоднократно).

Теперь необходимо внести изменения во все компьютеры сети, что бы они знали откуда "брать" обновления. Делается это с помощью групповых политик. Заходим на контролер домена «Пуск – Администрирование – Управление групповой политикой ». Выбираем ту политику, которая действует в домене (по умолчанию Default Group Policy) или создаем новую. Кликаем правой кнопкой и выбираем «Изменить ». В окне «Редактор управления групповыми политиками » заходим «Конфигурация компьютера – Политики – Административные шаблоны – Компоненты Windows – Центр обновления Windows ». Внизу готовые и проверенные настройки. Там где красная линия впишите имя или IP адрес своего сервера на котором установлен WSUS.

на русском языке:

Если в рамках инфраструктуры присутствуют рабочие места которые не входят в состав домена (например мобильные рабочие места), но служба обновлений для этих рабочих мест необходима, то существует возможность указания этой службы в «Локальной политике безопасности

».

В командной строке набираем gpedit.msc и проделываем те же операции, которые были описаны выше для групповой политики в домене.

Спустя несколько минут после всех процедур в консоле Wsus в группе Неназаченные компьютеры начнут появляться компьютеры сети. Согласно их операционной системы вы перемещаете их в нужную группу (Server или Workgroup). Напомню, согласно нашим настройкам на компьютеры которые находятся в группе Workgroup будут устанавливаться все обновления, для серверов только критические.

В одной из предыдущих статей по службам Windows Server Update Services, а именно в статье «Планирование архитектуры WSUS», я говорил, что для каждой модели развертывания серверов WSUS целесообразно использовать группы компьютеров. Группы позволяют вам предотвратить развертывание обновлений, которые могут ухудшить работоспособность операционной системы ваших сотрудников. Например, вы можете создать группы для тестирования и пилотного развертывания обновлений, предназначенные для лабораторного тестирования новых обновлений, а также развертывания в испытательной группе, сотрудники которой являются компетентными ИТ-специалистами, помогающими идентифицировать и устранять возникшие неполадки. Помимо этого, вы можете создавать дополнительные группы для развертывания обновлений для различных моделей компьютеров, например, отдельные группы для почтовых серверов, для контроллеров домена, а также группы, в которые будут входить ваши пользователи. Настройка пользователей на конкретные группы позволяет вам гарантировать, что каждый компьютер получит нужное рабочее обновление в удобное для пользователя время. Стоит обратить внимание, что каждый клиентский компьютер может быть настроен на подключение только к одному серверу обновлений. Другими словами, если в вашей организации разворачивается дополнительный WSUS-сервер и компьютер пользователя перенаправляют на второй WSUS-сервер, он автоматически перестает подключаться к первому серверу. Несмотря на это, на том сервере обновлений, который использовался клиентом ранее, клиентский компьютер все еще останется в списке компьютеров и групп, а сам сервер будет вам периодически напоминать о времени последнего подключения компьютера к данному серверу.

По умолчанию на серверах WSUS созданы две группы: «Все компьютеры» и «Неназначенные компьютеры» , куда изначально входят все клиентские компьютеры, подключенные к WSUS-серверу. Группы вы можете создавать вручную, образовывая так называемую иерархию. Количество групп может быть не ограниченным. В этой статье вы узнаете о самом процессе создания групп, а также о настройке клиентских компьютеров средствами групповой политики.

Создание групп компьютеров и назначение компьютеров в группы со стороны сервера

Создание групп компьютеров с помощью оснастки «Update Services» – процесс довольно таки простой. Для того чтобы создать дополнительную группу, выполните следующие действия:

Если в вашей организации для назначения компьютеров в группы компьютеров не используется назначение со стороны клиентов средствами параметров групповых политик или системного реестра, вы можете назначать клиентские компьютеры в группы со стороны сервера, а именно средствами оснастки «Update Services» . Для того чтобы назначить компьютер в группу компьютеров со стороны сервера, выполните следующие действия:

- В оснастке «Update Services» , в дереве консоли разверните узлы «Компьютеры» и «Все компьютеры» , после чего выберите группу «Неназначенные компьютеры» , где должны отображаться компьютеры, которые не были назначены в конкретные группы;

- Выделите компьютер, который следует поместить в определенную группу, щелкните на нем правой кнопкой мыши и из контекстного меню выберите команду «Изменить членство» ;

- В диалоговом окне «Настройка членства в группах компьютеров» установите флажок для одной или нескольких групп, в которые нужно включить компьютер и нажмите на кнопку «ОК» .

Назначение клиентских компьютеров в группы компьютеров со стороны клиента

В большинстве случаев, в организациях принято назначать клиентские компьютеры в группы компьютеров со стороны клиента, а именно средствами групповых политик. Данный способ позволяет автоматически назначать все настройки клиентам, которые добавляются в сеть. Прежде чем переходить к процедуре назначения компьютера в группу компьютеров средствами групповых политик, рассмотрим параметры групповой политики, доступные для управления клиентскими компьютерами Windows Server Update Services:

- Включить рекомендуемые обновления через автоматическое обновление . Используя этот параметр групповой политики, вы можете определить, будет ли на клиентском компьютере служба автоматического обновления Windows доставлять обновления, которые помечены как важные и рекомендуемые из Центра обновления Windows. В том случае, если вы отключите данный параметр, то будут доставляться только важные обновления;

- Включить уведомление о наличии программ . Этот параметр позволяет вам отображать подробные расширенные уведомления от службы центра обновления Майкрософт пользователям, что ускоряет установку и использование дополнительных приложений;

- Задержка перезагрузки при запланированных установках . При помощи этого параметра вы можете указать промежуток времени, в течение которого операционная система будет ожидать перед плановой перезагрузкой. Данный параметр применяется для службы автоматического обновления только в том случае, если установка обновлений настроена по расписанию, в противном случае вам придется выполнять перезагрузку в ручном режиме. Если данный параметр политики отключен, то перед перезагрузкой компьютер будет ожидать 15 минут, если же вы включите данный параметр, то промежуток времени будет изменен до 5 минут;

- Настройка автоматического обновления . Данный параметр групповой политики позволяет вам определить, как именно клиентский компьютер будет получать обновления для операционной системы и приложений. Если вы включите данный параметр, вам нужно будет выбрать один из четырех параметров, которые выполняют те же функции, что и параметры, расположенные в раскрывающемся списке «Важные обновления» в окне настроек параметров центра обновления Windows. Если вы выберите параметр «2 – уведомление о загрузке и установке» , то при обнаружении операционной системой новых обновлений, в области уведомлений будет отображаться значок, свидетельствующий о том, что вы можете загрузить и установить обновления. После того как будут выбраны обновления, необходимые для загрузки, они будут загружены в фоновом режиме и вам нужно будет их установить. Данный вариант приемлем для персонала, тестирующего обновления, а также для некоторых домашних пользователей, но его ни в коем случае не стоит выбирать для пользователей в организации, так как следить за состоянием своей операционной системы будет от силы один из десяти ваших пользователей. Если установить параметр , что равносильно значению «Загружать обновления, но решение об установке принимается мной» в графическом пользовательском интерфейсе, то после того как операционная система обнаружит новые обновления, она их автоматически загрузит на компьютер в фоновом режиме и вам нужно будет только установить загруженные обновления. Выбрав параметр , то обновления будут автоматически загружены и установлены в указанное в данном параметре время, причем, если для завершения установки понадобится перезагрузить компьютер, он будет перезагружен в автоматическом режиме. Установив параметр под номером 5, вы разрешите локальным администраторам выбирать режим вывода уведомлений об обновлениях и их установке, что, по моему мнению, стоит выбирать только в самых крайних случаях.

- Не выполнять автоматическую перезагрузку при автоматической установке обновлений, если в системе работают пользователи . Этот параметр групповой политики позволяет для завершения установки обновлений по расписанию запретить автоматическую перезагрузку компьютера, тем самым дав пользователям возможность перезагружать систему автоматически при первом входе в систему;

- Не задавать по умолчанию параметр «Установить обновления и завершить работу» в диалоговом окне «Завершение работы Windows» . Используя текущий параметр, вы можете определить, будет ли в диалоговом окне завершения работы операционной системы по умолчанию отображаться команда . В том случае, когда завершение установки обновления требует перезагрузки, то отображается именно эта команда, но если включить данный параметр групповой политики, то в диалоговом окне завершения работы операционной системы будет установлена по умолчанию та команда, которая задана в настройках операционной системы;

- Не отображать параметр «Установить обновления и завершить работу» в диалоговом окне «Завершение работы Windows» . Многие из вас знают, что если на компьютере есть обновления, которые будут установлены после перезагрузки компьютера, то команда «Завершить работу» меняется на «Установить обновления и завершить работу» . Такое название команды может довести некоторых пользователей практически до предынфарктного состояния. Чтобы избежать таких ситуаций вы можете воспользоваться данным параметром групповой политики. При включенном параметре команда «Завершение работы» всегда будет иметь такое название даже в том случае, если на компьютере присутствуют обновления, которые будут установлены после перезагрузки или выключения компьютера;

- Перенос запланированных автоматических установок обновлений . Данный параметр групповой политики позволяет вам указать период ожидания после загрузки операционной системы до выполнения пропущенной ранее установки обновлений по расписанию. По умолчанию пропущенная установка обновлений по расписанию выполняется через одну минуту после загрузки системы, при отключении данного параметра, система будет ждать до следующей установки по расписанию. Если же вы включите данный параметр, то сможете указать период времени, в течение которого операционная система будет ждать до выполнения установки пропущенных обновлений;

- Повторный запрос для перезагрузки при запланированных установках . Периодически практически у каждого пользователя случаются такие ситуации, когда он загружает и устанавливает обновления, но не хочет перезагружать компьютер для завершения установки некоторых обновлений. В этом случае каждые 10 минут выскакивает предупреждающее приглашения с предложением перезагрузить компьютер, которое может действовать некоторым людям на нервы. Если вы относитесь к таким пользователям, то этот параметр групповой политики разработан специально для вас. При помощи этого параметра вы можете определить период времени, через который пользователь увидит запрос для перезагрузки компьютера;

- Разрешить пользователям, не являющимся администраторами, получать уведомления об обновлениях . По умолчанию, в том случае если у вас не выбрана установка обновлений по расписанию, только локальные администраторы компьютеров могут получать уведомления об обновлениях. Если же перед вами стоит задача дать наряду с локальными администраторами обычным пользователям возможность получать уведомления, а также устанавливать важные, рекомендуемые и необязательные обновления, то вам нужно воспользоваться текущим параметром групповой политики, причем, для установки обновлений пользователи даже не увидят диалогового окна UAC;

- Разрешить клиенту присоединение к целевой группе . Именно при помощи этого параметра вы можете назначить клиентский компьютер в группу компьютеров сервера Windows Server Update Services. Если группа не указана, а пользователь подключается к WSUS-серверу, то вы сможете найти этот компьютер в группе «Неназначенные компьютеры» . Если же вам нужно поместить пользователя не в одну группу, а в несколько, то разделите группы точками с запятой;

- Разрешить немедленную установку автоматических обновлений . Помимо обновлений, которые для завершения установки требуют перезагрузку компьютера, есть и такие обновления, которые могут устанавливаться в работающей операционной системе без всяких перезагрузок компьютера. При помощи текущего параметра групповой политики вы можете задать службе автоматического обновления немедленную установку обновлений без прерывания каких-либо служб операционной системы или ее перезагрузки;

- Разрешить прием обновлений с подписью из службы обновлений Майкрософт в интрасети . Если помимо обновлений из серверов Microsoft, ваш WSUS-сервер распространяет обновления, разработанные другими компаниями, которые подписаны сертификатом, расположенным в хранилище «Доверенные издатели» на локальном компьютере, то данный параметр групповой политики позволит вам устанавливать такие обновления. Если же данный параметр отключен, то на клиентские компьютеры будут распространяться только обновления для продуктов компании Microsoft;

- Разрешить управлению электропитанием центра обновления Windows выводить систему из спящего режима для установки запланированных обновлений . Если в вашей организации обновления устанавливаются автоматически по расписанию, то целесообразно устанавливать время расписания установки обновлений на ночь и не выключать полностью компьютеры, а переводить их в режим гибернации. Данный параметр групповой политики позволяет вам для установки обновлений переводить компьютер в обычный режим для установки обновлений;

- Указать размещение службы обновлений Майкрософт в интрасети . По умолчанию, ваши клиентские компьютеры не знают, установлен ли в вашей организации WSUS-сервер. Используя этот параметр групповой политики, вы можете указать путь к WSUS-серверу, который будет служить внутренним сайтом служб обновлений в вашей организации. Здесь вам необходимо указать два параметра, а именно имя сервера, на котором будет выполняться поиск и загрузка обновлений, а также сервер, на который будет выполняться статистика. В большинстве случаев это один и тот же сервер;

- Частота поиска автоматических обновлений . При помощи текущего параметра групповой политики вы можете указать промежуток времени между поиском новых обновлений на своем WSUS-сервере. По умолчанию доступные обновления проверяются с интервалом в 22 часа. Если вы включите данный параметр, то можете указать время ожидания в часах путем вычитания от 0 до 20% от установленного вами времени. Данную политику указывать бессмысленно в том случае, если у вас настроен параметр групповой политики «Настройка автоматического обновления» ;

- Запретить использование любых средств Центра обновления Windows . Данный параметр групповой политики доступен только в разделе конфигурации пользователя и позволяет полностью запретить доступ к центру обновления Windows. Не рекомендую использовать данный параметр в производственной среде.

Теперь, после того как вы узнали о параметрах групповой политики, позволяющих управлять настройками центра, попробуем назначить на контроллере домена клиентский компьютер в группу компьютеров. Для этого выполните следующие действия:

После того как объект групповой политики будет окончательно настроен, для того чтобы на клиентских компьютерах моментально обновились параметры групповой политики вам нужно будет на каждом клиентском компьютере в командной строке выполнить команду «gpupdate /force» от имени учетной записи, которая входит в группу администраторов.

Заключение

В этой статье вы узнали о том, как можно создавать и управлять группами компьютеров. Также были рассмотрены способы назначения клиентских компьютеров в группы компьютеров на стороне сервера, а именно средствами оснастки «Update Services» и со стороны клиента, т.е. при помощи групповых политик. Помимо этого были подробно рассмотрены все параметры групповой политики, которые имеют отношение к центру обновлений Windows и службе автоматического обновления.