Брандмауэр, или файрвол – это система, обеспечивающая сетевую безопасность путём фильтрации входящего и исходящего трафика, руководствуясь установленными пользователем правилами. Основной задачей брандмауэра является устранение нежелательных сетевых коммуникаций или уменьшение их количества. В большинстве серверных инфраструктур брандмауэры обеспечивают основной уровень безопасности, который в сочетании с другими мерами предосторожности позволяет предотвратить атаки злоумышленников.

В данной статье рассказывается о том, как работают брандмауэры, в частности программные фаерволы с сохранением состояния (такие как IPTables и FirewallD), поскольку они относятся к облачным серверам. Статья охватывает пакеты TCP, различные типы брандмауэров, а такж множество других тем, связанных с брандмауэрами с сохранением состояния. Кроме того, в конце руководства можно найти много полезных ссылок на мануалы, которые помогут настроить брандмауэр на вашем сервере.

Сетевые пакеты TCP

Прежде чем приступить к обсуждению различных типов фаерволов, ознакомьтесь с трафиком Transport Control Protocol (TCP).

Сетевой трафик TCP перемещается по сети в виде пакетов-контейнеров, содержащих заголовки, в которых находится управляющая информация (адреса исходника и назначения, последовательность пакетов информации) и данных (что называется полезной нагрузкой). Управляющая информация в каждом пакете гарантирует, что его данные доставляются должным образом, и что его элементы также поддерживают брандмауэры.

Важно отметить, что для успешного получения входящего TCP-пакета получателю нужно отправить в ответ отправителю пакеты подтверждения. Комбинация управляющей информации во входящем и исходящем пакетах может использоваться для определения состояния подключения.

Типы фаерволов

Существует три базовых типа брандмауэров:

- фильтры пакетов сетевого уровня (или stateless),

- с сохранением состояния (или stateful),

- и прикладного уровня.

Фильтры пакетов сетевого уровня работают путём анализа отдельных пакетов. Они не знают о состоянии соединения и могут только разрешить или запретить пакеты, исходя из их индивидуальных заголовков.

Фаерволы с сохранением состояния могут определить состояние соединения пакета, что делает их более гибкими. Они собирают пакеты, пока не определят состояние соединения до того, как к трафику будут применены правила брандмауэра.

Брандмауэры прикладного уровня анализируют передаваемые данные, что позволяет пропускать сетевой трафик через правила брандмауэра, индивидуальные для отдельных сервисов и приложений. Они также известны как прокси-фаерволы.

Кроме программного обеспечения фаерволов, доступного во всех современных операционных системах, функциональность брандмауэра также может предоставляться аппаратными устройствами (например, маршрутизаторами или аппаратными фаерволами).

Правила фаерволов

Как упоминалось выше, сетевой трафик, который проходит брандмауэр, проверяется при помощи наборов правил, чтобы определить, разрешен этот трафик или нет. Проще всего объяснить правила брандмауэра на примерах.

Предположим, у вас есть сервер со списком правил для входящего трафика:

- Принимать (accept) новый и ранее установленный трафик на сетевой интерфейс через порт 80 и 443 (веб-трафик HTTP и HTTPS).

- Сбрасывать (drop) входящий трафик от IP-адресов нетехнических сотрудников офиса на порт 22 (SSH).

- Принимать новый и существующий входящий трафик IP-диапазона офиса на частный сетевой интерфейс через порт 22 (SSH).

Обратите внимание на слова «accept» и «drop» в этих примерах. С их помощью задаётся действие, которое фаервол должен выполнить в случае, если трафик отвечает правилу.

- Accept значит разрешить трафик;

- Reject – заблокировать трафик и вернуть ошибку «unreachable»;

- Drop – заблокировать трафик и не возвращать ничего.

Сетевой трафик проходит список правил брандмауэра в определённой последовательности, которая называется цепочкой правил. Как только фаервол обнаруживает правило, которому отвечает трафик, он выполняет соответствующее действие для этого трафика. В данном примере согласно правилам брандмауэра сотрудник офиса, пытающийся установить SSH-соединение с сервером, будет заблокирован согласно правилу 2 и к правилу 3 не будет допущен. Системный администратор же пройдёт фаервол, поскольку отвечает правилу 3.

Политика фаервола по умолчанию

Как правило, цепочки правил брандмауэра не охватывают все возможные условия явно. Потому цепочки всегда должны иметь политику по умолчанию, которая состоит только действия (accept, reject или drop).

К примеру, политика по умолчанию одной из ранее упомянутых цепочек – drop. Если любой компьютер вне офиса попытается установить SSH-соединение к серверу, трафик будет сброшен, так как он не соответствует ни одному правилу.

Если задана политика по умолчанию accept, то любой пользователь (кроме нетехнических сотрудников офиса) сможет становить соединение с любым открытым сервисом данного сервера. Конечно, это пример очень плохо настроенного брандмауэра, потому что он защищает сервисы только от нетехнических сотрудников.

Входящий и исходящий трафик

Сетевой трафик, с точки зрения сервера, может быть либо входящим, либо исходящим; брандмауэр поддерживает отдельный набор правил для каждого вида трафика.

Трафик, который происходит из любой точки сети называется входящим трафиком. Он воспринимается не так, как исходящий трафик, который отправляется сервером. Как правило, сервер разрешает исходящий трафик, потому что считает себя заслуживающим доверия. Однако набор правил для исходящего трафика может использоваться для предотвращения нежелательной коммуникации в случае, если сервер взломан злоумышленником или вредоносным исполняемым файлом.

Чтобы использовать преимущества безопасности брандмауэра по максимуму, нужно определить все способы взаимодействия других систем с вашим сервером, создать правила, которые явно позволяют такое взаимодействие, а затем сбросить весь оставшийся трафик. Имейте в виду, что также нужно создать соответствующие правила для исходящего трафика, чтобы сервер мог отправлять подтверждения для разрешенных входящих соединений. Кроме того следует учитывать, что серверу, как правило, нужно инициировать свой исходящий трафик (например, для загрузки обновлений или подключения к базе данных), а потому важно продумать эти случаи и создать для них набор правил.

Создание правил исходящего трафика

Предположим, фаервол сбрасывает исходящий трафик по умолчанию (политика drop). Следовательно, правила accept для входящего трафика будут бесполезны без дополнительных правил исходящего трафика.

Чтобы дополнить ранее упомянутые правила входящего трафика (1 и 3) и обеспечить правильное взаимодействие с этими адресами и портами, можно использовать следующие правила брандмауэра для исходящего трафика:

- Принимать существующий исходящий трафик на общий сетевой интерфейс через порт 80 и 443 (HTTP и HTTPS);

- Принимать существующий исходящий трафик на закрытый сетевой через порт 22 (SSH).

Обратите внимание, явно задавать правило для сброшенного входящего трафика (правило 2) не нужно, так как сервер не будет устанавливать или подтверждать это соединение.

Программы и инструменты

Итак, теперь вы знаете, как работает фаервол, и пришло время ознакомиться с основными пакетами, позволяющими настроить фаервол. Далее можно прочесть о самых распространённых пакетах для настройки брандмауэра.

IPTables

IPTables – это стандартный фаервол, который по умолчанию входит в большинство дистрибутивов Linux

Примечание: Более современный вариант называется nftables и в скором времени он заменит этот пакет.

На самом деле IPTables является фронт-эндом для хуков netfilter на уровне ядра, при помощи которых можно управлять сетевым стеком Linux. Он работает путем сопоставления каждого пакета, пересекающего сетевой интерфейс, с набором правил.

Инструкции по настройке фаервола IPTables можно найти в следующих статьях.

Продолжая тему о безопасности компьютера, в этом уроке мы с Вами рассмотрим основное назначение брандмауэра windows 7.

Наверное, каждый из Вас интересовался таким названием. Для более детального представления и назначения брандмауэра представим себе, что наш компьютер имеет выход в интернет, и мы находимся во Всемирной паутине.

Не важно, работаем там мы или просто отдыхаем, главное наш компьютер подключен к сети. В компьютере происходят различные процессы обмена пакетами (данный термин мы рассмотрим в следующих уроках, не пропустите, поэтому подпишитесь на обновления). Так вот существует вероятность, что к нашему компьютеру могут подключиться люди, которые занимаются хищением данных, а также способны нанести вред операционной системе, запустить свой вирус.

Другими словами Ваш компьютер, может быть, подвергнут взлому. Для предотвращения взлома компьютера используются различные программы, физические средства, которые осуществляют контроль за работой входящих и исходящих процессов, такие средства называются брандмауэрами.

Следует отметить, что благодаря брандмауэрам увеличивается безопасность работы в сети, а также отражается большинство атак на компьютер путем фильтрации некоторых информационных пакетов. Поэтому настоятельно рекомендую Вам не отключать брандмауэр. Если он у вас выключен, то обязательно включите его. Как видите, брандмауэр служит дополнительной защитой вашего компьютера от воздействия извне.

Для того чтобы открыть брандмауэр выполните последовательно команды: Пуск – Панель управления – Система и безопасность –. В данном проводнике можно ознакомиться с параметрами брандмауэра и осуществить настройки, а также просмотреть уведомления. Чтобы увеличить картинки, просто кликните по ним левой кнопкой мыши!

Итак, рассмотрим основные настройки брандмауэра, с помощью которых обеспечивается нормальное функционирование как компьютера так и программ обеспечивающие передачи данных по сети.

Во – первых, следует отметить, что бывают такие ситуации, что брандмауэр блокирует обмен данных в интернете.

В этом случае необходимом будет указать брандмауэру программы, которые могут осуществлять обмен информации, то есть разрешить обмен данными.

Для этого необходимо будет открыть окно путем нажатие ссылки «Разрешить запуск программы или компонента через брандмауэр Windows» и напротив каждой программы установить соответствующие флажки.

Включение или отключение брандмауэра осуществляется нажатием на ссылку «Включение и отключение брандмауэр Windows»

В открывшемся окне можно настроить следующие параметры:

- Настройка профиля домена

- Просмотр и настройка правил подключения.

- Создать определенное правило для безопасного подключения.

Ну и в завершении рассмотрим, каким образом можно осуществить автоматическое обновление .

Время от времени компания Microsoft выпускает обновления операционной системы, в которой осуществляется доработка конкретных программ, алгоритмов, а также совершенствуется и улучшается защита системы от взлома. Обновление операционной системы осуществляется автоматически, разве что может потребоваться перезагрузить компьютер, для того чтобы изменения вступили в силу.

Итак, каким же образом можно настроить автоматическое обновление?

Для этого необходимо выполнить следующие команды: Пуск – Панель управления – Система и безопасность – Центр обновления Windows.

В результате откроется окно, которое содержит основные сведения об устанавливаемых обновлениях, а также позволяет осуществить необходимые настройки. В первую очередь необходимо будет активировать автоматическое обновление (если у вас еще она не активирована). Для этого в левой части окна нажмите на ссылку «Настройка параметров», откроется окно, в котором нужно будет указать способ установки обновлении. По умолчанию рекомендуется выбрать «установить автоматическое обновление (рекомендуется)».

Это мы с вами настроили «Важные обновления», они обеспечивают надежность и улучшают защиту компьютера. Далее следует поставить галочку на «Получения рекомендуемых обновлений», которые тоже являются дополнительными средствами в плане увеличения надежности.

Как видите, все предельно просто, активируете обновление, указываете время установки обновлений. На сегодня это все о чем я хотел Вам расскfзать о брандмауэр Windows 7, до встречи в следующем уроке!!

А на десерт вот Вам видеоприкол

Брандмауэр в Windows – это программа защиты компьютера, которая проверяет и контролирует исходящие и входящие данные (трафик) между компьютером и сетью. Сеть может быть как локальная, так и сеть Интернет, что более распространено. Без включенного брандмауэра весь сетевой трафик бесконтрольно проходит через PC, в то время когда работающий брандмауэр, в зависимости от его настроек блокирует или пропускает данные. Включенный брандмауэр совместно с становится настоящей стеной от вредоносных программ и сетевых атак. Кстати, второе название такого типа программ – Firewall, что в переводе с английского и означает «огненная стена». Также можно встретить название сетевой экран.

Как включить брандмауэр Windows

В ОС Windows есть встроенный брандмауэр и он не всегда включен изначально. Проверить работает ли сетевой экран нужно открыть компьютером Пуск > Панель управления , переключите вид окна в показ «Крупные значки » или «Мелкие значки » (для удобства поиска) вверху справа и найдите иконку «Брандмауэр Windows ».

Откройте окно брандмауэра левой кнопки мыши. При включенном сетевом экране будет изображение зеленого щита напротив подключения. В противном случае вы увидите красный щит.

Если брандмауэр выключен, то его нужно включить следующим образом:

Настройки брандмауэра Windows

Чтобы настроить сетевой экран откройте в панели управления окно брандмауэра, как описано выше в пункте №1 и кликните в левой панели по пункту меню «».

Здесь можно просмотреть и установить правила для подключений к сети различных программ и служб. Для встроенных в операционную систему программ и служб правила подключений к сети уже установлены автоматически.

Для сторонних программ, после их установки, при первом выходе в сеть, сетевой экран запрашивает у пользователя разрешение или запрет доступа в сеть данной программы. Разрешая или запрещая доступ, вы даете команду сетевому экрану создать правило для этого приложения и запомнить его, чтобы в следующий раз брандмауэр вас не спрашивал. Таким образом, без вашего ведома ни одна программа не получит соединение с интернетом.

Для включения, отключения и изменения существующего правила для программы, найдите ее в списке правил в дополнительных параметров брандмауэра и дважды щелкните по ней для создания нового правила.

Чтобы разрешить доступ в сеть ранее установленную программе, щелкните в левой колонке на пункте меню «».

В открывшемся окне щелкнуть на кнопку «Изменить параметры », после чего щелчком по кнопке «Разрешить другую программу » открыть окно выбора установленных приложений, найти нужное и дать ему разрешение на соединение установкой отметки напротив названия.

Теперь брандмауэр Windows включен, настроен и готов отражать сетевые атаки.

Поделиться.

31Окт

Что такое Брандмауэр (Файрвол)

Брандмауэр (Brandmauer) или Файрвол (Firewall) – это компьютерная программа, целью которой является защита компьютера от вирусов и . Брандмауэр отслеживает сетевой трафик, поступающий в операционную систему, и помогает остановить вредоносные программы, которые пытаются получить доступ к личной информации пользователя. Помимо этого, у терминов Брандмауэр и Файрвол есть еще и другое определение. Данными терминами принято назвать противопожарные капитальные стены, которые по идее должны защищать дома от пожаров в местах плотной застройки.

Что такое Брандмауэр (Файрвол) – простыми словами.

Простыми словами, Брандмауэр (Фаервол) – это специальные защитные компьютерные программы, которые постоянно сканируют получаемые и отправляемые в интернет данные. Образно говоря, это виртуальные стены, которые защищают компьютер от опасностей интернета: вирусы, руткиты, шпионские программы, и тд. Хотя стоит отметить, что брандмауэр не является единственным или самым надежным источником защиты вашего компьютера. Как правило, для обеспечения наибольшей безопасности, брандмауэр (Файрвол), всегда работает в связке с антивирусом и анти-шпионским программным обеспечением.

В большинстве случаев, брандмауэр устанавливается непосредственно на рабочую машину (ПК), но иногда, как в случаях с различными офисами, где присутствует много компьютеров, файрвол ставится в виде физического устройства (но об этом позже ). Пользователям операционной системы Windows, нет нужды устанавливать брандмауэр самостоятельно (отдельно ), так как в ОС изначально присутствует собственный — Брандмауэр Windows .

Брандмауэр – как это работает, простыми словами.

Не вникая в сложные технические подробности, работу Брандмауэра можно описать следующим образом. Когда пользователь запускает программу, связанную с Интернетом, такую как браузер или компьютерная игра, компьютер подключается к удаленному веб-сайту и отправляет информацию о компьютерной системе пользователя. Однако перед тем как данные будут отправлены или получены они проходят через межсетевой экран (файрвол ), где в зависимости от установленных параметров, данные будут пропущены или остановлены.

Образно говоря, в процессе своей работы, брандмауэр выступает своеобразным пограничником или таможенником, который следит за всем что вывозится и завозится на компьютер. Кроме того, в его обязанности входит проверка пакетов данных на соответствие необходимым параметрам. Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Что такое Аппаратный брандмауэр и способы защиты сети?

Аппаратный брандмауэр — это физическое устройство, которое соединяет компьютер или сеть с Интернетом, используя определенные усовершенствованные методы защиты от несанкционированного доступа. Проводные маршрутизаторы, широкополосные шлюзы и беспроводные маршрутизаторы включают в себя аппаратные брандмауэры, которые защищают каждый компьютер в сети. Аппаратные брандмауэры используют для защиты сети разные виды обеспечения безопасности: фильтрация пакетов, проверка пакетов с учетом состояния, трансляция сетевых адресов и шлюзы уровня приложения.

Брандмауэр фильтрации пакетов проверяет все пакеты данных, отправляемые в систему и из нее. Он пересылает данные на основе набора правил, определенных сетевым администратором. Этот аппаратный брандмауэр проверяет заголовок пакета и фильтрует пакеты на основе адреса источника, адресата и порта. Если пакет не соответствует правилам или соответствует критериям блокировки, ему не разрешается проходить через компьютер или сеть.

Динамическая фильтрация пакетов или проверка пакетов с учетом состояния, это более сложный метод защиты. Этот брандмауэр контролирует, откуда пришел пакет, чтобы выяснить, что с ним делать. Он проверяет, были ли данные отправлены в ответ на запрос для получения дополнительной информации или просто он появился сам по себе. Пакеты, которые не соответствуют заданному состоянию соединения, отклоняются.

Еще одним способом обеспечения безопасности является — маршрутизатор трансляции сетевых адресов (NAT). Он скрывает компьютер или сеть компьютеров от внешнего мира, представляя один общедоступный для доступа в Интернет. IP-адрес брандмауэра является единственным допустимым адресом в этом сценарии, и это единственный IP-адрес, представленный для всех компьютеров в сети. Каждому компьютеру на внутренней стороне сети присваивается свой IP-адрес, действительный только внутри сети. Этот вариант защиты очень эффективен, поскольку он представляет возможность использовать только один публичный IP-адрес для отправки и поступления пакетов информации. Что в свою очередь значительно минимизирует возможности по внедрению вредоносного ПО. Этот аппаратный брандмауэр обычно реализуется на отдельном компьютере в сети, который имеет единственную функцию работы в качестве . Он довольно сложный и считается одним из самых безопасных типов аппаратных брандмауэров.

Основные проблемы с брандмауэрами.

Существует несколько общих проблем, которые могут возникнуть в результате использования брандмауэра. Самой распространенной проблемой является то, что помимо вредоносных программ, брандмауэр часто блокирует нормальный, нужный нам трафик. Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Категории: , / / от16.05.2015

Информационная безопасность крайне важна для пользователя сетей интернет, поскольку он насыщен вирусами. Одним из отличных методов защиты является брандмауэр Windows.

Для того чтобы защитить операционную систему от хакерских атак, разработчики создали систему фильтрации входящих и исходящих соединений, которая называется брандмауэр или фаерволл. В Windows есть встроенная система безопасности, однако из-за того, что в предыдущих версиях ОС её практически не использовали и отключали, ей до сих пор мало кто пользуется.

Как работает брандмауэр Windows

Несмотря на то, что брандмауэр, встроенный в операционную систему, не заслужил популярности среди пользователей, и многие предпочитали пользоваться тем, что предоставляют антивирусные программы, разработчики Microsoft доработали его функциональность и улучшили производительность с выходом седьмой версии.

Для того чтобы разобраться в необходимости использования или отключения фаерволла, нужно понять, как он работает. Вся функциональность этой программы сводится к фильтрации сетевых потоков входящих и исходящих данных. Каждое приложение использует свои порты для передачи информации. Их и сканирует брандмауэр, обнаруживая запрещенные потоки, вызванные неизвестными ресурсами и процессами.

Работа фаерволла строится на правилах, разрешающих и запрещающих определенный трафик. Многие путают его работу с антивирусом, но на самом деле он только блокирует соединения, помогая от хакерских атак и пакетов с вирусным кодом. Однако это не единственное его назначение.

Если вирус уже пробрался на ваш компьютер, он может попытаться скачать другой, более серьезный код, или, собрав ваши данные, попробует отослать их своему разработчику. Брандмауэр Windows может заметить такие потоки и запретить их. Тоже самое происходит, когда какая-либо программа пытается получить несанкционированный доступ к обновлению или другому действию в сети.

Как настроить брандмауэр Windows

Настройка встроенного фаерволла обычно производится при помощи разрешений и запретов для соединений определенного типа сети. Предусматривается настройка трех профилей:

- Для частных сетей;

- Для работы в домене;

- Для гостевых и общедоступных.

Использование двух профилей просто необходимо при работе с несколькими локальными или виртуальными подключениями, а также дополнительными соединениями, например, туннельными. Они позволяют создать правила и распределения разрешений для:

- Портов;

- Программ;

- Исполняемых процессов операционной системы (операциям).

Можно также создать собственное правило с полным контролем над параметрами и исполняемыми опциями.

Для того чтобы настроить работу фаерволла, например, разрешить какой-либо программе использование трафика или соединения по порту, нужно выполнить следующие действия:

- Зайти в «Панель управления», найти и запустить «Брандмауэр Windows». Также окно настроек можно вызвать командой «firewall.cpl» в меню «Выполнить»;

- Далее в меню справа необходимо выбрать «Дополнительные параметры». Именно тут можно выбрать желаемый профиль для работы, а также отредактировать его настройки и разрешения;

- Также можно задать разрешение всего потока трафика и пропуска его через фаерволл. Для этого необходимо выбрать соответствующее меню;

- Из открывшегося списка выберите программу, службу или иной компонент и отредактируйте разрешения для него при помощи кнопки «Изменить параметры».

Выполнив необходимые настройки и отредактировав параметры, можно задать необходимые ограничения для программ. Фаерволл работает по принципу: что не разрешено, то запрещено. Поэтому если вы не дадите необходимых разрешений для отправки или получения пакетов несистемными приложениями, то они будут заблокированы.

Как отключить брандмауэр Windows

Если, несмотря на все возможности и настройки, встроенная защита вас не устраивает, или же ваш антивирус идет в составе с фаерволлом, возникает необходимость отключения брандмауэра Windows.

Большинство профессионалов в области ИТ и информационной безопасности рекомендуют использовать один из фаерволлов, точно так-же как и только один из антивирусов. Это обусловлено тем, что двойная фильтрация не имеет никакого смысла и не даст дополнительной защиты, в тоже время может замедлить работу веб-приложений и ресурсов, поскольку содержимое входящих/исходящих пакетов будет проверяться дважды. Кроме того, два фаерволла могут конфликтовать друг с другом, блокируя трафик к серверам обновления.

Использование двух фильтров необходимо только в случае большого количества разнообразных сетевых интерфейсов, если необходимо распределять множество разных правил для трафика разных соединений.

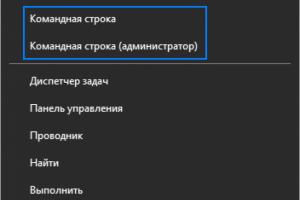

Встроенный фаерволл отключается в несколько этапов. Первым делом необходимо остановить программную часть. Для этого нужно выполнить следующие действия:

- Зайти в панель управления и выбрать «Брандмауэр Windows»;

- В меню вызова функций справа выбрать «Включение и отключение брандмауэра Windows»;

- Отключить фаерволл для каждого используемого типа сетевого размещения, игнорируя то, что это не рекомендуется системой.

Теперь, когда программа отключена, лучше перезапустить операционную систему. Однако в работе остается служба, которая отвечает за сетевую фильтрацию. Это означает, что процесс останется запущенным в системе и будет занимать ресурсы оперативной памяти, а также может вызвать конфликты с другим защитным ПО.

Чтобы остановить службу, необходимо выполнить следующие действия:

- Зайти в панель управления и выбрать пункт «Администрирование»;

- Открыть управление службами;

- Найти «Брандмауэр Windows» и, дважды нажав на нее, открыть меню управления. Остановить службу и выбрать для нее статус «Отключена».

Многим пользователям может понадобиться перенастройка или остановка фаерволла для нормального предоставления доступа к своему компьютеру по сети. Чтобы каждый раз не отключать/включать брандмауэр, при этом сохранить безопасность сетевых соединений и разрешить некоторые из них, нужно воспользоваться настройками портов и распределением доступа программ.

Итог:

Начиная с седьмой версии Windows, встроенный фильтр для защиты от хакерских атак обладает широкими возможностями и гибкими настройками. Благодаря нему, можно штатными средствами обеспечить полную безопасность системы.

Однако далеко не все пользователи доверяют встроенному программному обеспечению, поскольку не знают, как его правильно настроить, что может создавать проблемы с доступами, дополнительными подключениями, туннелями и соединениями. В свою очередь это может вызвать проблемы в онлайн играх, p2p сетях или файлообменных программах.

Прежде чем звонить провайдеру при отсутствии доступа к тому или иному компьютеру своей сети, нужно проверить настройки брандмауэра. Теперь вы знаете, как это сделать.