Здравствуйте, многоуважаемые посетители и читатели блога!

Сегодня мы обсудим такую актуальную тему, как черные списки сайтов и методы обхода блокировки. Как известно, осенью в России вступило в силу Постановление Правительства о внесении изменений в Федеральный закон №139-ФЗ "О защите детей от информации, причиняющей вред их здоровью и развитию" , и был создан так называемый "Реестр запрещенных сайтов". Казалось бы, а что в этом плохого? Это ведь благие намерения, нечего в сети наркоманию, суициды и порно с несовершеннолетними размещать. Но не все так просто с этим "реестром" и законом.

- Во-первых, я взрослый человек, и меня раздражает сам факт того, что мне указывают что делать, как делать, что читать и чем интересоваться.

- Во-вторых, из-за этого нововведения и несовершенства самих методов блокировки под раздачу попадают совершенно безобидные сайты .

Согласно статистике ресурса РосКомСвобода , на середину апреля 2013 года картина с блокировками выглядит примерно так:

Это происходит из-за того, что если контролирующие органы решили, что на том или ином сайте находится запрещенная информация, то этот ресурс с легкостью блокируется по IP-адресу. И ведь они не думают о том, что помимо "вредного" сайта, на этом же IP-адресе могут находиться еще десятки и сотни других сайтов !

Этой статьей я ни в коем случае не призываю вас посещать сайты с пропагандой наркотиков, сайты пропагандирующие суицид и прочие "запрещенные". А вот ошибочно попавшие в этот реестр – легко!

Для начала, давайте вкратце рассмотрим, как вообще устроен Интернет с позиции обращения пользователя к тому или иному сайту (серверу).

У сайтов, помимо основного доменного имени (например, сайт) есть еще и определенный IP-адрес. который может быть как индивидуальным, выделенным, так и общим. На сайт можно попасть не только введя доменное имя в адресную строку браузера, но и введя IP-адрес. Но это совершенно неудобно. Только представьте, если бы вместо www.yandex.ru нам постоянно приходилось было бы набирать 213.180.193.3. Крайне неудобно.

Для того, чтобы нам не было необходимости запоминать IP-адреса всех известных сайтов и существует DNS, которая занимается распределением адресов в Интернете.

DNS – Domain Name System, т.е. система доменных имен.

Так вот, когда мы вбиваем в адресную строку браузера, например, google.com, наш компьютер сначала соединяется с DNS-сервером провайдера, чтобы узнать, где конкретно находится нужный нам ресурс. И после этого браузер уже получает IP-адрес сайта, соединяется с ним напрямую и в окне браузера мы видим наш любимый поисковик. Схематически это можно изобразить примерно так:

Так вот "черные списки сайтов", то есть Реестр запрещенных сайтов состоит из записей двух типов:

- Блокировка доменного имени сайта

- Блокировка сайта по IP-адресу

И чтобы обойти блокировку по домену, достаточно использовать публичные DNS, например:

- Google Public DNS : 8.8.8.8 / 8.8.4.4

- OpenDNS : 208.67.222.222 / 208.67.220.220

- Comodo Secure DNS : 8.26.56.26 / 8.20.247.20

Как прописать DNS в ОС Windows

Для того, чтобы прописать публичные DNS, нужно зайти в настройки "Центра управления сетями и общим доступом". Для этого достаточно кликнуть левой кнопкой мыши (ЛКМ) на значке вашего подключения (цифра 1 на рисунке), а затем выбрать пункт "Центр управления сетями и общим доступом" (цифра 2):

Также в этот "Центр управления..." можно попасть через "Панель управления". Далее, нужно выбрать то соединение, через которое мы выходим в Интернет, и нажать ЛКМ на нем:

После чего появится диалоговое окно состояния подключения, где нужно нажать на кнопку "Свойства".

Далее мы увидим окно свойств нашего подключения, где нужно выбрать пункт "Протокол Интернета 4 (TCP/IPv4) ". Клацаем по нему два раза ЛКМ и видим новое окно, со свойствами этого протокола. Это наша конечная цель. Отмечаем галочкой "Использовать следующие адреса DNS-серверов" и вручную прописываем предпочитаемый и альтернативный DNS-сервера (на рисунке пример использования DNS-серверов Google,вы можете использовать любые публичные DNS)

Ну и, в общем-то, все. Не забываем нажимать "ОК" при закрытии окон свойств.

Ну и, в общем-то, все. Не забываем нажимать "ОК" при закрытии окон свойств.

Таким образом, если какой-то ресурс внесен в черный список сайтов по доменному имени , то сменив DNS-сервера Вашего провайдера на публичные, вы наверняка сможете на этот ресурс попасть, несмотря на его блокировку. Вообще, я рекомендую использовать публичные DNS-сервера не только для того, чтобы обойти черные списки сайтов, но и в повседневной работе. Как прописать DNS вы с этого момента уже знаете.

Теперь рассмотрим второй вариант блокировки ресурсов – по IP адресу.

Как обойти реестр запрещенных сайтов, заблокированных по IP

Способов обойти подобную блокировку не мало, и заключаются они в том, что если нам не дают напрямую подключиться к какому-то серверу (сайту), то мы сделаем это, используя промежуточный сервер, с которого доступ к этому сайту разрешен. Это становится возможным потому, как эти промежуточные сервера расположены, как правило, вне прямой юрисдикции РФ, т.е. за пределами страны, и наши законы не могут влиять на маршрутизацию и доступ к каким-то ресурсам через эти сервера. Схематически это может выглядеть примерно так:

Так вот об этих промежуточных серверах мы и поговорим. Самым простым (но не рекомендуемым) способом обойти черные списки сайтов, является использование онлайн-анонимайзеров.

Анонимайзеры (Веб-прокси)

Чтобы попасть на заблокированный сайт при помощи онлайн-анонимайзера (иногда их еще называют – анонимизатор , что не вполне корректно), в первую очередь нужно зайти на этот сайт-анонимайзер. В сети их достаточное количество, но я не рекомендую пользоваться малоизвестными сервисами, и тем более, если при заходе на такой сайт, начинает "ругаться" антивирус. Наиболее известные анонимайзеры, это, пожалуй:

Просто заходите на любой из них, и в поле для ввода адреса сайта, введите необходимый. Для примера, на сайте HideMe.ru я вбил в строку адрес whoer.net, чтобы посмотреть, сменится ли мой IP-адрес и страна.

И вот необходимый результат:

Таким образом, любой ресурс, помещенный в черный список сайтов , мы можем с легкостью посетить и почитать. Но не стоит забывать, что анонимайзеры – это не средства реальной анонимизации , и если вы планируете их использовать для чего-то такого нехорошего, то этого делать ни в коем случае нельзя.

Стоит также отметить, что многие онлайн-анонимайзеры предоставляют еще и дополнительные платные услуги, такие как элитные прокси, VPN и прочее.

Небольшое лирическое отступление. Чаще всего для определения IP-адреса я использую сайт http://whoer.net . Они позиционируют себя, как сервис для проверки анонимности. Т.е. проверки на то, какую именно информацию сливает в сеть ваш ПК. В частности, кроме стандартных проверок на слив от JS, Java, Flash можно провериться и на то, закрыта ли в вашем браузере возможность утечки данных через "дыру" в протоколе WebRTC (уверен, что не закрыта...) . Так вот, эта "особенность" WebRTC слишком уж коварна, чтобы про нее забывать. А сервисов для проверки браузеров на эту "уязвимость" очень и очень мало во всем Интернете. Так что пользуйтесь на здоровье.

Расширения для браузеров

У некоторых онлайн-анонимайзеров существуют специальные расширения для браузеров. Например, сервис HideMyAss имеет дополнения для Chrome и Firefox .

Рассмотрим функции этого расширения на примере Chrome. Проходим по ссылке, которая указана выше (или самостоятельно ищем в Chrome Web Store, достаточно ввести в поиск Hide My Ass) и устанавливаем это дополнение. После установки откроется страница конфигурации. В принципе, там можно ничего не менять, будет все работать и так. Внизу ищем кнопочку "Save settings", и нажимаем ее, тем самым сохраняя настройки. Теперь в вашем браузере появилась вот такая вот кнопочка:

Если Вы нажмете на нее на какой-нибудь открытой странице, то эта же страница откроется уже через прокси-сервер. А если нажмете на пустой вкладке, увидите такое поле:

Вводим желаемый адрес, и он также открывается через прокси. Все очень просто, и делается в один клик. Расширение для Mozilla Firefox действует аналогичным образом. Если вас не устраивает сервис Hide My Ass, можете поискать в Chrome Web Store другие подобные расширения. Или просто пройдите по ссылке: Web Proxy для Chrome .

Добавлено позже : В последнее время большую популярность приобрели расширения ZenMate (для Chrome, Firefox, Opera, а также мобильное приложение для Android и iOS) и friGate (для Хрома и Мозиллы). Очень рекомендую.

Встроенные функции браузеров (Турбо Режим)

Простейшим вариантом посещения любого ресурса, помещенного в черные списки сайтов, является браузер Opera. Вернее его функция – Opera Turbo .

Изначально эта функция была призвана экономить трафик пользователей, т.к. все посещаемые страницы сначала загружаются на сервера Opera, страницы сжимаются и только потом передаются в браузер для отображения. И эта функция оказалась очень кстати после введения этих самых черных списков, т.к. она выполняет роль прокси-сервера.

Воспользоваться Opera Turbo очень легко. Запускаем браузер, и в нижнем левом углу ищем такой вот значок, как показано на рисунке:

Нажимаем на эту кнопку (можно ничего не настраивать), и включаем Турбо режим. Кнопочка станет синей, и браузер вас уведомит, что режим включен. Давайте теперь посмотрим, что нам "скажет" whoer.net, насчет нашего месторасположения и IP-адреса.

В этом режиме иногда бывает так, что, к примеру, CSS вообще не грузится, а загружается "голый" html. Скорость загрузки бывает очень низкой, и если у вас слишком долго загружается какой-то сайт, попробуйте отключить Турбо-режим, и включить заново. Таким образом, сменится сервер, и загрузка может ускориться. Этот метод, равно как и анонимайзеры не предоставляет вам никакой анонимности, и за прокси-сервером виден ваш реальный IP .

Турбо режим также имеется и в браузере от Я ндекса. Но для того, чтобы обойти черные списки сайтов, он не очень годится, т.к. используются российские IP-адреса, сервера и маршруты. Но, справедливости ради стоит отметить, что большинство заблокированных сайтов в Турбо режиме Я ндекса все-таки открываются.

Добавлено: "Турбо режим" имеется также в Google Chrome для мобильных ОС.

Все это самые простейшие способы обойти черный список сайтов, которые предназначены только для подобных целей, т.к. никакой защищенности и анонимности они абсолютно не предоставляют. Далее мы вкратце рассмотрим более кардинальные, защищенные и анонимные методы. Но в рамках этой статьи только поверхностно, т.к. тема очень обширная, и ей будут посвящены отдельные статьи и мануалы.

Proxy-серверы

Прокси-сервер – это комплекс определенных программ, позволяющий удаленным клиентам выполнять различные запросы к другим сетевым службам. Собственно, всяческие онлайн-анонимайзеры – это тоже своего рода proxy, только с web-интерфесом (т.е. сайтом, куда мы можем войти и воспользоваться услугами). Прокси же, нам необходимо самостоятельно прописывать в настройках сети. Если делать все ручками, то можно, пойти разными путями.

Браузеры, которые используют системные настройки сети – Chrome, Safari, Internet Explorer .

Достаточно настроить один из этих браузеров на работу через прокси, и все интернет соединения в браузерах будут проксифицированы (если отдельно не настроены иначе). Прописать прокси можно так (на примере Chrome): Настройки - Показать дополнительные настройки – Сеть – Изменить настройки прокси-сервера... Откроются стандартные свойства обозревателя Windows. Нужно на вкладке "Подключения" нажать на "Настройка сети". Откроется окно настроек локальной сети. Прописываете IP-адрес прокси-сервера и порт.

Не забываем нажать на кнопки "ОК" после этих манипуляций.

Прокси также можно прописать через панель управления: Пуск – Панель управления – Свойства браузера – вкладка "Подключения". И увидим тоже самое окно, которое мы видели, когда настраивали прокси через Chrome.

Такие браузеры, как Mozilla Firefox и позволяют работать через прокси, не используя системных настроек сети. То есть, если прописать прокси-сервер в Мозилле, то во всех остальных браузерах будет использоваться обычное прямое подключение, а в Мозилле – прокси. Это довольно-таки удобно. Ведь постоянно работать через прокси нам, как правило, нет необходимости.

На картинке я стрелочками и цифрами указал порядок действий, для того, чтобы проксифицировать Mozilla Firefox. В Opere – принцип такой же.

У бесплатных прокси есть существенные недостатки:

- как правило низкая скорость

- "живут" они обычно не долго, и приходится их часто менять

Да, кстати, пока не забыл сказать: при использовании публичных проксей, анонимайзеров и т.д. – не пользуйтесь интернет-банкингом и т.п. Мало ли, что за софт установлен на неизвестном нам сервере, и кому этот сервер принадлежит.

Как выбрать нужный нам прокси-сервер?

Так как наша сегодняшняя цель "", то российские прокси нас не интересуют, выбираем иностранные. Смотрим на параметр "Скорость " – чем он ниже, тем лучше. На графу анонимность, в сегодняшнем контексте мы смотреть не будем. Мы ведь хотим попасть на неправомерно заблокированный сайт, на котором никакой противозаконной информации нет, и, следовательно, нам тоже скрывать особенно нечего. В общем, на скриншоте (прокси-лист с сайта HideMe.ru) я выделил наиболее подходящие прокси:

Про прокси пока все. Повторюсь, эта тема очень обширная, и я к ней еще буду возвращаться. Скажу лишь еще, то что также существуют расширения для браузеров, для быстрой смены прокси; программы прокси-чекеры, которые проверяют списки прокси на дееспособность; программы, которые способны строить целые цепочки проксей (например, JAP) и пр. Вообще, проксями (тем более элитными и цепочками) в основном пользуются для различных противоправных действий в сети, киберприступники и всяческие политически неугодные люди (типа оппозиционеров, которые хотят остаться анонимными).

VPN (Virtual Private Network) - Виртуальная частная сеть

На самом деле VPN (Virtual Privat Network, т.е. виртуальная частная сеть) очень полезная технология. Ей пользуются как на корпоративном уровне (различные организации, для создания собственного защищенного туннеля), так и обычные добропорядочные пользователи.

Например, я настоятельно рекомендую использовать подключение через VPN, если вы находитесь в общественной сети Wi-Fi, так как такие сети очень часто "сниффятся", т.е. различные хакеры и киберпреступники с помощью специального софта сканируют весь трафик в таких сетях, на предмет выявления различных учетных данных: паролей, логинов, данных интернет-банкинга и т.д. Поэтому VPN-туннель в открытых сетях просто необходим, т.к. весь трафик, который проходит через него – шифруется, и становится абсолютно недоступным.

VPN обладает рядом плюсов, относительно предыдущих способов обойти черные списки сайтов:

- очень достойная скорость соединения;

- полностью зашифрованный трафик;

- очень высокая анонимность, если использовать сервис, который не хранит никаких логов, а если даже и ведет, то нам то что? Мы же не преступники, нами никто и не заинтересуется.

Из недостатков можно назвать то, что VPN, это в 99% платная услуга. Но и цены не всегда кусаются. Они колеблются в зависимости от тарифного плана и конфигурации. А нам "навороченные" конфигурации не нужны, так что, если решите воспользоваться услугами VPN-сервиса, выбирайте для начала самый дешевый тарифный план. К теме VPN мы также будем еще неоднократно возвращаться на страницах этого сайта.

Tor (The Onion Router) - очень высокий уровень анонимности

При помощи Tor, также можно обойти любую блокировку . Причем уровень анонимности весьма достойный, присутствует шифрование, и если вами никто не заинтересован (правоохранительные органы, спецслужбы), то можно вообще за свою анонимность не переживать. Отследить того или иного пользователя, использующего сеть Tor достаточно сложно. Я недавно публиковал новость "", там рассказано, что поймали одного хакера, которого достаточно долго отлавливали. И такие случаи хоть и редки, но все-таки не единичны.

Если вкратце и образно, то сеть Tor, это огромная сеть компьютеров по всему миру, на которых установлен специальный пакет ПО, который позволяет всем пользователям данной сети использовать друг друга в качестве "промежуточного сервера" (эту функцию можно отключить в настройках, чтобы именно ваш компьютер для этих целей не использовался). Причем цепочки соединений выбираются случайным образом.

Главным недостатком для использования Tor в легальных целях, является очень медленная скорость (прим.: на данный момент, по прошествии года с написания этой статьи, скорость в сети Tor уже достаточно высока). Но этот недостаток, как правило, игнорируют те, кто использует его в противоправных деяниях, т.к.. низкая скорость меркнет перед всеми возможностями данной сети. Для большей анонимности и безопасности, Tor иногда используется поверх VPN. Или же наоборот.

Скачать Tor вы можете на официальном сайте . Сейчас существует такой пакет, как Tor Browser Bundle , скачав и установив который, можно сразу же приступать к работе.

На основе Tor базируется множество других проектов, например, OperaTor, ОС Tails, Liberte, Whonix и т.д.

I2P (Invisible Internet Project) - максимальная степень анонимности

I2P – это практически непробиваемая анонимность . В целом реализация похожа на Tor, но с некоторыми "улучшениями". В общем, там все просто "повернуто" в первую очередь на шифровании. Шифруется все, что только можно, каждый пакет, причем еще и многократно. Также в сети очень сложная маршрутизация этих зашифрованных пакетов, которая может меняться каждые N-минут. Деанонимизировать кого-то в этой сети, наверное, нереально.

I2P – это уже конечно скорее для хакеров, кибер- и прочих преступников, нежели для простого обывателя.

Добавлено: в связи со сложившимся в последнее время жестким контролем за Рунетом, все больше сайтов стали иметь свои "зеркала" в сети i2p. И все больше обычных людей стали интересоваться этой технологией.

Виртуальные машины

По виртуальным машинам будет тоже еще не одна статья на моем блоге, т.к. я считаю (да и не я один), что их очень полезно использовать всем тем, кто, так или иначе, связан с компьютерами и интернетом. Сейчас же я просто упомяну об одном, специально собранном дистрибутиве семейства GNU/Linux (Debian), заточенном под безопасность и анонимность – это Whonix .

Дистрибутив состоит из двух образов под виртуалку:

- Whonix-Gateway , выполняющий роль шлюза, через который идут все сетевые соединения;

- Whonix-Workstation – собственно, сам дистрибутив

Преимущество этой сборки в том, что используется специальный шлюз, и любой трафик идет только через него , а сам трафик направлен на Tor. А так как не все приложения в той же Windows, например, можно пустить через Tor, и трафик иногда может просачиваться через обычное соединение, это угрожает анонимности. В Whonix такое исключено .

Вот так, например, сейчас выглядят мои "виртуалки" с запущенным Whonix

На этом пока все, друзья. Надеюсь статья была интересна и полезна. В дальнейшем я буду более детально разбирать описанное здесь, так как считаю, что это должны знать все те, кому не безразлична судьба интернета. Ведь я уверен, что скоро в России, под предлогом борьбы с экстремизмом, наркоманией и порнографией, будут блокироваться любые неугодные кому-то ресурсы (прим.: уже так и происходит, к сожалению) . Механизм запущен...

Да и никогда не стоит забывать, что такие гиганты как Google, Facebook, Я ндекс и т.д., ежесекундно следят за каждым кликом каждого пользователя сети. И неизвестно, как это все может обернуться в будущем. Так что, не пренебрегайте средствами анонимизации, но и не злоупотребляйте ими. Потому как, если постоянно использовать шифрованный канал (VPN, Tor и др.), то это может вызвать подозрения у вашего провайдера.

Теперь очередь за вами, братцы;) Расскажите, возникала ли у вас когда-нибудь необходимость воспользоваться подобными сервисами? Чем именно пользовались? Очень интересно об этом послушать. И не забудьте подписаться на обновления блога, если вам интересна эта тематика. Можете также предложить какие-нибудь идеи о том, какие статьи хотели бы видеть на страницах блога. Ведь блог создается для вас - для читателей и посетителей.

Спасибо за внимание и до скорых встреч!

Всем привет, с каждым днем, различные государства, ограничивают доступ к сайтам которыми мы привыкли пользоваться. Правительство утверждает, что защищает нас от чего либо, но нам то не легче от этого. Сегодня я расскажу о все известных на данный момент способах обхода блокировки сайтов.

Изменение DNS серверов

Самый просто способ обхода большинства блокировок это изменение серверов DNS. Провайдеры чаше всего блокируют различные сайты на уровне DNS серверов. DNS сервера преобразовывают IP адрес сайта в URL с помощью которого сайт и открывается. Если заблокировать IP адрес сайта на уровне DNS сервера, то IP не будет превращаться в URL (адрес сайта) и таким образом доступ будет ограничен.

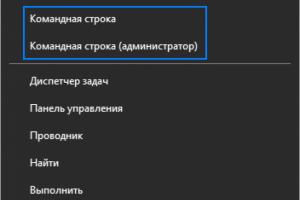

Но обойти такую блокировку очень легко, в сетевых настройках нужно использовать публичные ДНС сервера. Идем, панель управления -- центр управления сетями -- изменение параметров адаптера -- выбираете ваше подключение по сети -- правой кнопкой, свойства -- в списке находите Ipv4 -- нажимаете свойства -- ставите точку, использовать следующие адреса DNS -- вписываете DNSы 8.8.8.8 и 8.8.4.4 (так же вы можете вписать любые другие публичные ДНС сервера). Далее вам нужно очистить кэш DNS на компьютере. Это можно сделать например через (установите галочку Кэш DNS и проведите очистку) или через командную строку от имени админа:

- ipconfig /flushdns и нажмите Enter.

- ipconfig /registerdns и нажмите Enter.

- ipconfig /release и нажмите Enter.

- ipconfig /renew и нажмите Enter.

Если у вас роутер, то эти настройки желательно делать на самом роутере, все настройки роутера делайте крайне осторожно

. В адресной строке браузера напишите 192.168.0.1 или 192.168.1.1 и нажмите Enter. Впишите логин и пароль для доступа к роутеру. Далее найдите раздел настройки WAN подключения и впишите туда вручную DNS сервера - 8.8.8.8 и 8.8.4.4 На разных роутерах это может делаться по разному и если вы сомневаетесь лучше туда не лезьте.

Хочу отметить не у всех провайдеров пройдет такой фокус, некоторые провайдеры не позволяют менять ДНС сервера. Но на это есть другой выход.

Разблокируем доступ к сайту через файл HOSTS

Если провайдер не позволяет сменить ДНС сервер, то вы легко можете изменить файл hosts на собственном компьютере. Как это делать я показывал в своем очень старом видео - https://www.youtube.com/watch?v=KxrWGhXyNHA . Для того что бы разблокировать сайт нужно знать его IP адрес, в этом нам поможет этот сервис . Просто зайдите на сервис и впишите адрес нужного вам сайта, так вы узнаете IP. Дальше вам нужно отредактировать ваш файл hosts и вставить туда строку с соответствием IP сайта и адреса сайта, выглядеть это будет так:

Таким образом компьютер не будет подключатся к любым сторонним DNS серверам, а будет брать информацию из вашего файла хостс. Это можно сказать ваш личный DNS сервер. А так как блокировка сайтов чаще всего проходит на уровне DNS серверов, то вы сами будете регулировать эти параметры и получать доступ к любым нужным для вас сайтам!

Но случается так, что провайдеры блокируют полный доступ к сайтам и изменение DNS, и файла хостс не помогает. Тогда есть другие варианты обхода блокировки сайтов.

Использование браузеров с турбо режимом или встроенным VPN

Для этого можно использовать множество браузеров, но я расскажу только о двух: Opera и . В браузере Opera вы можете использовать турбо режим, включатся в настройках или использовать встроенный в браузер VPN сервис. Включить его можно так:

- Откройте страницу opera://settings/ в адресной строке браузера

- Перейдите в раздел Безопасность в левом навигационном меню

- Прокрутите до секции VPN

- Отметьте галочку Включить VPN

После это браузер будет работать в режиме VPN и вы сможете получить доступ к любым сайтам.

В яндекс браузере нужно активировать турбо режим:

Этот режим также получить доступ к заблокированным сайтам.

Использование плагинов к браузерам

В браузер можно установить плагины: friGate , ZenMate , Browsec или Data Saver . Данные плагины работают по принципу VPN но только для браузера. Эти плагины легко могут открыть доступ к заблокированным сайтам, это самый легкий способ обхода блокировки. За VPN я расскажу ниже.

Использование VPN сервисов

Использование Tor браузера

Еще один хороший способ для обхода блокировки сайтов - использование веб-браузера . Tor браузер создает анонимную сеть которая шифрует все передаваемые данный в том числе и от провайдера, так же использует серверы разных стран для подключения к интернету. Для обеспечения конфиденциальности пользователей используется многоуровневое шифрование и маршрутизация вашего сетевого трафика по распределенной сети.

Данная технология предотвращает возможность внешнему наблюдателю вашего интернет-соединения узнать какие веб-сайты вы посещаете, предотвращает возможность сайтам узнать ваше физическое местоположение, а также позволяет получить доступ к заблокированным веб-ресурсам.

Но у Tor есть недостаток это низкая скорость подключения. Браузер можно использовать абсолютно бесплатно и без ограничений. О нем я более подробно рассказывал .

Более подробно о обходе блокировки сайтов я расскажу в своем видео:

Анонимайзеры

Что бы заходить на любы сайты можно использовать специальные сервисы анонимайзеры, они изменяют URL адрес нужного вам сайта, таким образом можно получить доступ к любому сайту. Лучшие и известные мне анонимайзеры это: Хамелион и noblockme.ru , остальные можете загуглить сами. Просто заходите на сайте анонимайзер и в строке пишете нужный вам сайт, он откроется в анонимном режиме.

Надеюсь, вам поможет обойти блокировку сайтов, один из способов описанных выше. если вы знаете еще какие либо методы, пишите их в комментариях и я добавлю этот метод в статью!

Всем здрасти! Вопрос по блокировкам ресурсов в рунете сейчас стоит очень остро и порой под запрет уходят вполне себе хорошие сайты, которые всегда сотрудничали с правообладателями. У меня есть одна заметка, которая помогает людям , так вот… один из способов предполагает зайти на сайт, который отправили под нож — люди думают что способ не актуален и пишут гневные комментарии. Ну что, разберем как обойти запрет на доступ к сайтам? — хорошим и плохим, это уже кому как нравится.

Для начала я хочу объяснить, что сами сайты никто заблокировать теоретически и практически не может — это очень сложная процедура, особенно если ресурс находится на территории другого (а то и вражеского) государства. Наши провайдеры блокируют возможность доступа к заблокированному сайту… это как на экзамене — тетрадкой пользоваться нельзя, но если очень захотеть — то можно легко получить доступ к данным.

Способов зайти на заблокированный ресурс достаточно много, но я отобрал на мой взгляд самые простые в использовании варианты — причем первые два особо простые, вы даже и знать не будете что перешли на неугодный правительству сайт — все будет работать в автоматическом режиме. Однако он не всегда работает и тогда вариант для совсем отмороженных (в хорошем смысле этого слова)

1. Расширение для браузера Firefox

Я очень привык к рыжей лисичке, следовательно сперва расскажу прием обхода блокировок именно для этого браузера… он меня кстати очень удивил, когда я не обнаружил в доступных расширениях аддона frigate — а он на самом деле есть. Чтобы вам его не искать и не скачать ненароком чего лишнего прикладываю ссылку на загрузку с официального сервера Mozilla — источник надежный, не переживайте…

https://addons.mozilla.org/ru/firefox/addon/frigate/

По ссылке присутсвует описание данного расширения… мол он открывает сайты, которые заблокировал ваш администратор или просто провайдер — расширение поможет справиться с этим недугом (если честно не понимаю людей, которые использую анонимайзеры вроде хамелеона и прочих — тут же все просто и понятно). Жмем «Добавить в Firefox» и после установки и перезапуска браузера вы сможете посещать какие угодно сайты.

Настраивать ничего не нужно — расширение само понимает что ресурс в сети заблокирован и автоматом начинает тянуть данные через прокси, так что скорость будет снижаться только на проблемных сайтах, на обычную работу вообще никаких утяжелений.

2. Расширение FriGate для Google Chrome

Я знаю что Firefox хороший браузер и свое предпочтение отдал именно ему, но нельзя отрицать тот факт — Google Chrome самый популярный браузер (и всякие Яндекс браузеры — это производные от движка Хромиум), так что не логично его игнорировать. Расширение FriGate существует и для Хрома… нужно его только отыскать! Переходим в настройки, дополнительные инструменты, Расширения (К сожалению горячих клавиш не предусмотрено)

Ищем расширение friGate CDN — доступ к сайтам и устанавливаем его… не знаю почему, но в Chrome даже присутствует небольшая инструкция по использованию данного расширения — но в большинстве случаев этого не понадобится — все работает прямо из коробки и попасть на заблокированный в стране ресурс становится элементарно.

Ищем расширение friGate CDN — доступ к сайтам и устанавливаем его… не знаю почему, но в Chrome даже присутствует небольшая инструкция по использованию данного расширения — но в большинстве случаев этого не понадобится — все работает прямо из коробки и попасть на заблокированный в стране ресурс становится элементарно.

Эти два способа очень просты, но очень редко (но бывает) случается так, что данные методы не помогают нам и сайт остается недоступен… но попасть на него можно…

3. Кардинальный вариант — TOR Браузер

Данный браузер изначально и задумывался для анонимности в сети и следовательно попасть на закрытые для нас ресурсы теперь тоже можно… про этот браузер есть отдельная заметка, можете прочитать ее и

Данная статья приведена исключительно в информационно-ознакомительных целях. Коллектив проекта "DAXA" не несет никакой ответственности за любые возможные негативные последствия, связанные со взломом данной защиты в корыстных или каких-либо других незаконных целях.

"Снятие защиты StarForce любых версий"

В этой статье я расскажу вам как легко и быстро обойти защиту StarForce, вследствии чего вы сможете виртуалить и использовать диски с этим типом защиты. Все инструкции я приведу пошагово.

Инструкция по взлому

1.

Устанавливаем Alcohol и Daemon-tools. Везде, где будет предложен перезапуск компьютера, это обязательно необходимо делать.

2.

Запускаем Alcohol и переходим в меню Файл

-> Настройки

.

3.

В разделах Эмуляция

и Экстра-эмуляция

отмечаем все пункты "птичками" (см. Рис.1,2).

Рис.1  Рис.2

Рис.2

4.

Нажимаем ОК. Вставляем диск который надо завиртуалить (с этой самой защитой).

5.

Переходим в меню Файл

-> Создание образов

.

6.

Выбираем привод, в котором находится диск, и отмечаем "птичками" пункты, как показано на Рис3.

Рис.3

Рис.3

7.

Нажимаем опцию Далее

. После этого появится окно с запросом о выборе скорости измерения позиционирования данных; выбираем Высокая

...

Очень много зависит от вашего (CDROM-RW, DVDROM-RW) привода, когда начнётся создание образа, обратите внимание на "Режим чтения", он должен быть RAW+SUB-96 (см. Рис.4).

Рис.4

Рис.4

8.

После того, как образ диска будет создан, выключаем компьютер и отключаем все приводы CDROM, DVDROM и тому подобные

.Это один из самых важных пунктов, т.к. без отключения приводов ничего не получиться. Включаем компьютер.

9.

Внизу в трэе (возле часиков в Windows) у вас должен быть значок Daemon-tools, кликаем по нему правой клавишей мышки. В выпавшем меню выбираем Emulation

(см.Рис.4) и ставим галочку на RMPS

.

Рис.5

Рис.5

10.

Далее в меню Virtual CD/DVD-ROM

выбираем свой привод (виртуальный) -> Mount image

и в меню выбора файла выбираем созданный нами при помощи Alcohol образ.

Рис.6

Рис.6

11.

Запускаем игру.

Автор статьи: filipp

Новости

Компания Star-Force представила новую версию своей эксклюзивной разработки – FrontlIne. Главным изменением в этой версии является улучшение защиты от эмуляторов.

На сегодняшний день существуют программы-эмуляторы компакт дисков, которые позволяют квалифицированным пользователям запускать с копии приложения, защищенные любой дисковой версией нашей защиты до FrontLine 3.07 . Новая версия защиты StarForce от эмуляторов делает невозможным запуск продукта с копии с использованием любой известной программы-эмулятора компакт дисков, в том числе Daemon Tools 4.0.

Так же были исправлены bugs обнаруженные в предыдущей версии.

Часто используется для защиты мультимедийных, деловых, корпоративных программ, а также защиты документов программа StarForce. На сегодняшний день пользователи задают множество вопросов, которые связаны с обходом системы защиты. Чтобы осуществить данную операцию, нужно, прежде всего, установить соответствующее программное обеспечение. Программу Alcohol 120% надо скачать и установить на компьютере.

Вам понадобится

- Персональный компьютер, ПО

Инструкция

Эту программу аналогично устанавливаете на компьютере. Во время установки надо перезагрузить компьютер.