Развертывание VPN сервера в сети предприятия является более сложной задачей, чем настройка базовых служб - NAT, DHCP и файловых серверов. Перед тем как браться за дело необходимо четко представлять структуру будущей сети и задачи которые должны решаться с ее помощью. В этой статье мы затронем основные вопросы ответы на которые вы должны твердо знать еще до того, как подойдете к серверу. Такой подход позволит избежать множества типовых проблем и бездумного копирования настроек из примера, а также позволит правильно настроить VPN именно для своих задач и потребностей.

Что такое VPN?

VPN (Virtual Private Network ) - виртуальная частная сеть, под этой аббревиатурой скрывается группа технологий и протоколов позволяющих организовать логическую (виртуальную) сеть поверх обычной сети. Широко применяется для разграничения доступа и повышения безопасности корпоративных сетей, организации безопасного доступа к ресурсам корпоративной сети извне (через интернет) и, в последнее время, провайдерами городских сетей для организации доступа в интернет.

Какие типы VPN бывают?

В зависимости от применяемого протокола VPN подразделяются на:

- PPTP (Point-to-point tunneling protocol) -- туннельный протокол типа точка-точка, позволяет организовать защищенное соединение за счет создания специального туннеля поверх обычной сети. На сегодняшний день это наименее безопасный из всех протоколов и его не рекомендуется применять во внешних сетях для работы с информацией доступ к которой для посторонних лиц нежелателен. Для организации соединения используется две сетевых сессии: для передачи данных устанавливается PPP сессия с помощью протокола GRE, и соединение на ТСР порту 1723 для инициализации и управления соединением. В связи с этим нередко возникают сложности с установлением подобного соединения в некоторых сетях, например гостиничных или мобильных операторов.

- L2TP (Layer 2 Tunneling Protocol ) -- протокол туннелирования второго уровня, более совершенный протокол, созданный на базе PPTP и L2F (протокол эстафетной передачи второго уровня от Cisco). К его достоинствам относится гораздо более высокая безопасность за счет шифрования средствами протокола IPSec и объединения канала данных и канала управления в одну UDP сессию.

- SSTP (Secure Socket Tunneling Protocol) -- протокол безопасного туннелирования сокетов, основан на SSL и позволяет создавать защищенные VPN соединения посредством HTTPS. Требует для своей работы открытого порта 443, что позволяет устанавливать соединения из любого места, даже находясь за цепочкой прокси.

Для чего обычно применяют VPN?

Рассмотрим несколько наиболее часто используемые применения VPN:

- Доступ в интернет. Чаще всего применяется провайдерами городских сетей, но также весьма распространенный способ и в сетях предприятий. Основным достоинством является более высокий уровень безопасности, так как доступ в локальную сеть и интернет осуществляется через две разные сети, что позволяет задать для них разные уровни безопасности. При классическом решении - раздача интернета в корпоративную сеть - выдержать разные уровни безопасности для локального и интернет трафика практически не представляется возможным.

- Доступ в корпоративную сеть извне, также возможно объединение сетей филиалов в единую сеть. Это собственно то, для чего и задумывали VPN, позволяет организовать безопасную работу в единой корпоративной сети для клиентов находящихся вне предприятия. Широко используется для объединения территориально разнесенных подразделений, обеспечения доступа в сеть для сотрудников находящихся в командировке или на отдыхе, дает возможность работать из дома.

- Объединение сегментов корпоративной сети. Зачастую сеть предприятия состоит из нескольких сегментов с различным уровнем безопасности и доверия. В этом случае для взаимодействия между сегментами можно использовать VPN, это гораздо более безопасное решение, нежели простое объединение сетей. Например, таким образом можно организовать доступ сети складов к отдельным ресурсам сети отдела продаж. Так как это отдельная логическая сеть, для нее можно задать все необходимые требования безопасности не влияя на работу отдельных сетей.

Настройка VPN соединения.

В качестве клиентов VPN сервера с большой болей вероятности будут выступать рабочие станции под управлением Windows, в то время как сервер может работать как под Windows, так и под Linux или BSD, поэтому будем рассматривать настройки соединения на примере Windows 7. Мы не будем останавливаться на базовых настройках, они просты и понятны, Остановимся на одном тонком моменте.

При подключении обычного VPN соединения основной шлюз будет указан для VPN сети, то есть интернет на клиентской машине пропадет или будет использоваться через подключение в удаленной сети. Понятно, что это как минимум неудобно, а в ряде случаев способно привести к двойной оплате трафика (один раз в удаленной сети, второй раз в сети провайдера). Для исключения этого момента на закладке Сеть в свойствах протокола TCP/IPv4 нажимаем кнопку Дополнительно и в открывшемся окне снимаем галочку Использовать основной шлюз в удаленной сети .

Мы бы не останавливались на этом вопросе столь подробно, если бы не массовое возникновение проблем и отсутствие элементарных знаний о причинах такого поведения VPN соединения у многих системных администраторов.

В нашей статьи мы рассмотрим другую актуальную проблему - правильную настройку маршрутизации для VPN клиентов, что является основой грамотного построения VPN сетей уровня предприятия.

Многие не знают, как настроить vpn соединение, однако дело это не хитрое, но требует определенных навыков. Для начала разберемся, зачем нужно такое соединение. Дословно VPN переводится как виртуальная частная сеть. Из названия видно, что служит она для создания туннеля между двумя компьютерами, по которому передается информация в зашифрованном виде. Таким образом, обеспечивается конфиденциальность и анонимность всей передаваемой информации. Теперь рассмотрим основные шаги для настройки VPN.1. Убедитесь в правильности подключения домашнего компьютера к всемирной паутине.

2. Убедившись в работоспособности соединения, переходим в меню «Пуск».

3. Выбираем папку «Панель управления».

4. Находим папку «Сетевые подключения».

5. Выбираем ссылку для создания нового подключения к сети.

6. В первом окне нажимаем на надпись «Далее».

7. Выбираем «Подключение к сети на рабочем месте» и снова нажимаем на пункт «Подключение у виртуальной сети», опять кнопка «Далее»

8. В следующем окне нужно выбирать вариант в зависимости от типа вашего подключения:

не набирать номер для предварительного подключения;

набирать номер для предварительного подключения.

9. Вводим имя для нового подключения.

10. Затем нужно в специальное поле ввести ip удаленного компьютера или его имя.

11. Выбираем пользователей, для которых будет возможно данное подключение с этого компьютера.

12. Ставим при потребности значок напротив создание ярлыка на рабочем столе.

Затем ваш компьютер предложит сразу установить соединение, но нам следует отказаться от этого. Выбираем ярлык нашего подключения на главном экране и щелкаем по нему правой кнопкой мыши. Выбираем вкладку «Свойства». Указываем способ восстановления соединения в зависимости от типа подключения к сети. Сохраняем результат.

Настройка VPN Windows закончена, теперь для подключения нужно лишь нажать по ярлыку рабочего стола или по значку в подключениях меню «Пуск».

Чтобы разобраться с настройкой VPN, необходимо понимать, что же это такое. VPN (Virtual Private Network) – это виртуальная частная сеть. В неё входит группа протоколов, с помощью которых можно организовать визуальную сеть поверх незащищенной сети. Её используют для того, чтобы получить доступ в интернет, доступ в корпоративную сеть и объединение её сегментов.

На какие типы делят VPN?

VPN делятся на:

- PPTP (Point-to-point Tunneling Protocol ) – туннельный протокол типа точка-точка. Такой протокол организовывает защиту соединения. Для этого создаётся туннель поверх стандартной сети. На данный момент этот тип протокола не рекомендуют, потому что он считается самым небезопасным протоколом. Как организовать такой протокол? Для настройки используются 2 сетевые сессии: PPP и TCP сессия. Для установки PPP сессии необходим протокол GRE. Эту сессию устанавливают для передачи данных. Для управления используется соединение на TCP порту. Из-за такого «строения» протокола в гостиничных и мобильных операторах могут появиться проблемы.

- L2TP (Layer 2 Tunneling Protocol) . Этот протокол лучше, чем предыдущий. Он базируется на двух протоколах: PPTP и L2F. В нём объединяется каналы данных и управления, также добавляется шифрование, что делает его более безопасным.Помимо этого, есть ещё одно преимущество L2TP перед PPTP — L2TP намного легче воспринимается большинством брандмауэров, в отличие от PPTP.

- SSTP(Secure Socket Tunneling Protocol ) – протокол безопасного туннелирования сокетов. Он основывается на SSL, который является безопасным уровнем сокета и построен на криптографической системе с использованием открытого и закрытого ключа. SSTP допускает создание защищенного соединения из любого места с помощью HTTPS и открытого порта 443. Его самым важным достоинством является эффективное использование сетевых ресурсов.

Для чего используются VPN?

Давайте более детально рассмотрим самые частые сферы применения VPN:

- Выход в сеть интернета. Зачастую, используется провайдерами городских сетей. Но также этот способ достаточно популярен и в сетях предприятий. Главное его преимущество заключается в обладании высоким уровнем безопасности. Этому факту способствует осуществление доступа в интернет через две различные между собой сети. Это позволяет задать для них различные уровни безопасности. Классическое решение подразумевает в себе раздачу интернета в корпоративную сеть. В этом случаи выдержать уровни безопасности для локального и интернет трафика практически невозможно.

- Доступ в корпоративную сеть снаружи. Также существует возможность объединения сетей всех филиалов в одну сеть. Эта функция и есть основной целью разработчиков VPN – возможность организации безопасной работы в единой корпоративной сети для пользователей, месторасположения которых вне предприятия. Достаточно широко применяется в качестве соединителя территориально-разнесенных подразделений, обеспечения выхода в сеть для сотрудников, которые находятся в командировке или же в отпуске, открывает возможность работать, не выходя из собственного дома.

- Объединение компонентов корпоративной сети. Чаще всего сеть предприятия включает в себя определенное количество сегментов, которые имеют различные уровни безопасности и доверия. В этой ситуации для взаимодействия между сегментами можно применить VPN. Это решения считается наиболее безопасным, если сравнивать его с простым соединением. Поступивши таким образом можно организовать доступ сети складов к отдельным ресурсам сети отдела реализации. В связи с тем, что это отдельная логическая сеть, для нее можно задать нужные требования по безопасности и при этом не вмешиваться в функциональный процесс отдельных сетей.

Особенности настройки VPN соединения

Присутствует большая вероятность того, что клиентами VPN будут рабочие станции под управлением операционной системы Windows. Но необходимо выделить, что сервер может беспрепятственно выполнять свои основные функции как под Windows, так и под Linux или BSD. В связи с этим мы приступим к рассмотрению Windows 7. Не стоит останавливать свое внимание на базовых настройках. В них нет ничего сложного, и они понятны абсолютно каждому пользователю. Нужно остановиться на одном тонком нюансе:

- Во время подключения стандартного VPN соединения главный шлюз будет указан для VPN сети, иными словами, на клиентской машине интернет полностью исчезнет или же будет использоваться через подключения в какой-либо удаленной сети. Такое неудобство может привести к существенным финансовым затратам – двойной оплате трафика (первый раз оплачивается удаленная сеть, а во второй раз сеть провайдера). Чтобы не допустить таких ситуаций необходимо на закладке «Сеть », в свойствах протокола TCP/IPv4, нажать кнопку «дополнительно » и в новом открытом окне снять галочку с позиции «». На рисунке можно визуально ознакомиться с этим действием.

Этот вопрос не требовал подробного рассмотрения, если бы не массовые возникновения проблем и незнание причин такого странного поведения VPN соединения у многих системных сотрудников.

Что же такое маршрутизация? Если особо не вдавться в подробности темриналогий то можно сказать, что это совокупность правил, которые определяют маршрут следования данных в связных сетях. Их можно сравнить с дорожными указателями и разметкой. Представьте себе ситуацию: вы попали в совершенно чужой для вас город, где отсуствуют какие-либо знаки и разметка на перекрестках. Вы впадаете в растерянность. Аналогичная ситуация происходит и в сетях. Люые сетевые пакеты осуществляют свое передвижение согласно определенному набору правил – таблиц маршрутизации. Именно благодаря им можно отправить документ на сетевой принтер для его распечатки, а электронное письмо попадет точно адрессату.

Если же вы желаете использовать VPN соединение в качестве работы удаленных клиентов в корпоративной сети, то возникает необходимость настройки маршрутов. Если же не провести этот процесс, то, как тогда пакет самостоятельно определит, что ему необходимо именно через туннель попасть в вашу корпоративную сеть? Вы же не указываете в почтовом письме или телеграмме, что ее нужно доставить «бабушке в деревню».

На сегодняшний день известны несколько способов построения виртуальной сети. Каждый из них подразумевает в себе свою уникальную схему маршрутизации. Давайте рассмотрим их подробней:

Этот вариант функционирует только при условии поддержки со стороны Proxy ARP , позволяющий объеденить две не связные между собой сети в одну целую. Считается, что все хосты расположены на одной физической сети и обмениваются траффиком без дополнительной маршрутизации.

Основными преимуществами этого способа являются простота и полный доступ к сети удаленных клиентов. Однако в таком случае вы получаете низкий уровень безопасности и невозможность разграничения доступа между пользователями локальной сети и VPN клиентам.

В результате клиенты могут получить адреса из диапазона, не являющегося частью локальной сети, но который маршрутизируется из нее.

В таком случае удаленные клиенты выделяются в отдельную подсеть (на картинке это 10.0.1.0/24). При этом на рисунке видно, что обе подсети могут быть составляющими общей сети - 10.0.0.0/23. Таким образом, управление структурой может осуществляться с помощью маршрутизации или маски подсети.

Первый вариант заключается в перемещении компьютеров в сеть 10.0.0.0/23 (для этого необходимо изменить маску сети на 255.255.254.0), что предоставит ему доступ к обеим подсетям.

Второй вариант состоит в направлении пакетов из одной подсети в другую с помощью шлюза. Этот способ лучше подходит для этой ситуации, так как мы получим возможность настраивать правила для разных подсетей, создавая разные уровни доверия.

Для того чтобы получить доступ с клиентского компьютера, находящегося в одной подсети, в другую, следует использовать статическую маршрутизацию. Записи будут иметь такой шаблон:

X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В этом шаблоне сеть - Х.Х.Х.Х, маска сети - Y.Y.Y.Y, а шлюз - Z.Z.Z.Z. для того чтобы добавить маршрут в ОС Windows нужно воспользоваться командой routeadd. Общая запись команды выглядит так:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В ОС Linux запись немного меняет свою форму, но в целом остается неизменной:

routeadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Стоит отметить, что команды действуют до первой перезагрузки. Хотя это создает определенные трудности, этим свойством можно воспользоваться при ошибке в создании маршрута. После того как вы убедились, что всё работает правильно, следует добавить постоянные маршруты. Для этого к уже известной нам команде следует добавить ключ –p:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z -p

Чтобы осуществить это в Ubuntu, после описания интерфейса в файле /etc/network/interfaces , следует добавить строку:

uprouteadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Теперь вернемся к маршрутам. Для того чтобы предоставить доступ к локальной сети, следует для удаленных клиентов прописать к ней маршрут:

И наоборот: для осуществления доступа из локальной сети к ПК удаленных клиентов следует прописать

Удаленные клиенты имеют адреса, которые не являются частью локальной сети, но могут из нее маршрутизироваться.

Обратите внимание, что эта схема не рассчитана на маршрутизацию из локальной сети в удаленную. Зачастую она используется для предоставления доступа клиентам с низкой степенью доверия. Таким образом, клиентам доступны только опубликованные в VPN ресурсы. Стоит отметить, что для доступа к локальной сети этого недостаточно - дополнительно следует настроить сервер на трансляцию пакетов из удаленной сети в локальную и обратно.

Публикацию ресурса в сети VPN можно осуществить следующими путями: с помощью размещения его на VPN сервере и разрешению доступа к нему из удаленной сети, путем прокинутого порта в удаленную сеть или же подключения ресурса в роли клиента сети . Ниже представлена схема, на которой изображен сервер терминалов с маршрутом 10.0.0.2, доступный по адресу 172.16.0.2 удаленной сети.

Приведенная схема служит для соединения нескольких подсетей в целостную единственную сеть. Такая сеть имеет более сложную структуру. Однако если понять процесс направления пакетов через интерфейсы, сразу все становится на места. При данных условиях X.X.X.X — IP адрес основного офиса, а филиалы имеют серые IP адреса. Роутер офиса осуществляет подключение в качестве клиента. На нем находится VPN сервер.

Теперь поговорим о маршрутизации. Клиенты подсети LAN1 производят передачу пакетов к подсети LAN2 на сетевой шлюз роутера. Равным образом роутер передает пакеты на противоположный конец VPN туннеля. Точно такая же маршрутизация должна быть проведена для подсети LAN2.

Для этого необходимо написать маршрут к LAN2 на клиентах подсети LAN1:

10.0.1.0 mask 255.255.255.0 10.0.0.1

Нужно также прописать маршрут другого конца туннеля на роутере LAN1:

10.0.1.0 mask 255.255.255.0 172.16.0.2

Для клиентов LAN2 маршруты должны иметь следующий вид:

10.0.0.0 mask 255.255.255.0 10.0.1.1

PPTP является простым в реализации протоколом. Но не стоит забывать о том, что не нужно использовать его при работе с важнейшими данными, поскольку PPTP – слабозащищенный протокол.

Созданная нами в тестовой лаборатории схема, которая поможет практически ознакомиться с технологией:

Мы имеем локальную сеть 10.0.0.0/24, в которой расположен роутер, выполняющий функции VPN сервера терминальный сервер. Для VPN была закреплена сеть с маршрутом 10.0.1.0/24. Наружный вид сервера имеет условленный адрес X.X.X.X. Нам необходимо предоставить доступ удаленным клиентам к ресурсам терминального сервера.

Настройка сервера PPTP

Устанавливаем пакет pptpd:

sudo apt-get install pptpd

Для выдачи клиентам указываем диапазон адресов:

remoteip 10.0.1.200-250

Не перезапустив pptpd, невозможно будет увеличить количество адресов, поэтому необходимо задавать их с запасом. Необходимо также найти и переписать строку:

Существует две опции, которые возможно использовать. Это listen и speed . С помощью listen указывается IP адрес от локального интерфейса. Нужно это с целью прослушивания РРТР-соединения. Второй – speed – позволяет с точностью показать VPN-соединения в бит/с. В качестве примера можно взять разрешение для серверов прием РРТР-соединения, но лишь при внешнем интерфейсе:

В файле /etc / ppp / pptpd — options находятся настройки намного тоньше. Принимая настройки «по умолчанию», это будет наиболее соответствовать необходимым требованиям. Для лучшего представления стоит рассказать о нескольких из них.

За шифровку приложенных данных, а также проверку на подлинность несет ответственность секция #Encryption . Любой предположительно опасный протокол типа CHAP, PAP и MS-CHAP, устаревшие протоколы запрещаются опциями:

refuse-pap

refuse-chap

refuse-mschap

Следующим этапом является применение протокола проверки на подлинность (MS-CHAP v2, а также 128-битное MPPE-128):

require-mschap-v2

require-mppe-128

Далее стоит упомянуть о секции #Network и Routing. Секция для использования DNS-серверов, ориентируясь на внутреннюю сеть. Почему это, вероятнее всего, станет весьма выгодным? Потому что позволяет обратить сигнал напрямую к компьютеру через имена, не исключительно через IP. Такое возможно при содержании в DNS всех портативных компьютеров. Но в нашей ситуации вышеуказанная опция совершенно бесполезна. В этом случае нужно всего лишь ввести адрес WINS-сервера через опцию ms-wins .

В том же разделе имеется proxyarp опция. Она включает в себя поддержание с помощью сервера Proxy ARP.

Следующая секция #Miscellaneous и содержащаяся в ней lock-опция. Лимитирует возможности любого клиента всего лишь через одно подключение.

ivanov * 123 *

petrov * 456 10.0.1.201

Первая запись дает возможность подключиться к серверу пользователю, пароль которого 123, а также присваивается персональный IP-адрес. Вторая запись создает следующего пользователя. Она так же выдает ему постоянный адрес (10.0.1.201).

sudo /etc/init.d/pptpd restart

Обратите внимание ! В тех случаях, когда pptpd отказывает в перезапуске , виснет , /var/log/syslog выдает строчку о long config file line ignored, незамедлительно вводите в конце файла /etc/pptpd.conf перенос строчки .

Наконец, сервер полностью подготовлен к работе.

Настройка клиентского компьютера

В большинстве случаев для VPN соединения подходят настройки «по умолчанию», но не будет лишним указать конкретный тип соединения и отключить протоколы шифрования, которые не будут использоваться.

После этого, нужно прописать адреса статических маршрутов и основного шлюза, при этом учитывая особенности структуры сети. Данные вопросы рассматривались в прошлых разделах.

После установки VPN соединения можем пропинговать любой компьютер, входящий в локальную сеть, так мы без особого труда получаем доступ к терминальному серверу:

Внимание, еще одно важное замечание! Зачастую доступ к ПК в локальной сети будет осуществляться по IP адресам. Имеется в виду – путь \\\\10.0.0.1 будет рабочим, а \\\\SERVER – не будет работать . Такой вариант будет весьма непривычным для пользователей и может вызвать дополнительные трудности. От этих проблем можно избавиться несколькими способами:

- Если ваша сеть построена на основе доменной структуры, тогда необходимо для VPN соединения адресом DNS-сервера указать адрес сервера контроллера домена. Можно воспользоваться функцией в настройках сервера ms-dns в /etc/ppp/pptpd-options и данные настройки клиентом будут получаться автоматически.

- Если в вашей сети отсутствует DNS сервер, тогда можно создать WINS -сервер и аналогично настроить для него автоматическую передачу данных для клиентских компьютеров, используя опцию ms-wins.

- Если количество удаленных клиентов невелико, вы можете настроить файлы hosts на каждом из компьютеров, прописав в них строку вида: 10.0.0.2 SERVER. Файл hosts вы можете найти в папке (C:\\Windows\\System32\\drivers\\etc\\hosts).

Основой нашего сервера стал маршрутизатор, использующий WindowsServer 2008 R2. Настройка сервера рассматривалась ранее. Настройки актуальны и для серверов на основе WindowsServer 2003 – 2008 с небольшими особенностями.

Настройка закончена и, в крайнем случае, в процессе запуска мастера, необходимо будет выбрать нужную конфигурацию. При открытии диспетчера сервера , в ролях нужно найти «маршрутизация и удаленный досту п» зайти в ее свойства (открывается при помощи правой кнопки мыши). В появившемся окне, нужно установить переключатель «IPv4 » в состояние локальной сети и вызова по требованию и установить галочку напротив ««.

После данных манипуляций нужно в закладке «безопасность » выбрать проверку подлинности при помощи протокола MS-CHAPV2 и запретить подключение без проверки.

После сохранения изменений, служба перезапустится и добавится роль VPN сервера. В консоли (левая часть) должен появиться пункт «порты», в его свойства нам и нужно зайти. По умолчанию система создает 5 PPTP и 5 L2TP портов . В настройках PPTP устанавливаем галочки напротив подключения по требованию и подключения удаленного доступа . Кроме этого, необходимо указать максимальное количество портов. Все лишние порты рекомендуется отключить.

На данном этапе настройка сервера может считаться оконченным действием. Необходимо лишь определить количество пользователей, для которых будет доступен удаленный доступ к серверу.

Настройка доступа производится разделе локальных пользователей и групп , где находим «свойства пользователя » и разрешаем доступ в разделе «» во «входящих звонках ».

Чтобы удостовериться в правильности всех настроек, нужно подключиться из клиентского компьютера, при этом выбрав нужный нам тип проверки доступа. Список подключенных клиентских компьютеров можно увидеть в консоли, где расположен пункт «».

Для произведения диагностики проблем с подключением в первую очередь необходимо изучать журнал событий, в котором фиксируются все наиболее важные происшествия. В описаниях вы сможете найти полную информацию для быстрого обнаружения и устранения возникшей проблемы.

Видео: Настройка VPN сервера на Windows 7

Если пользователь решит использовать ВПН для компьютера в сети бесплатно, то ему предстоит выбрать не только сервис, но и способ подключения: ручной, через приложение или в браузере.

Как выбрать подключение VPN для компьютера?

Для пользователя доступно три способа, как установить и включить ВПН на компьютер бесплатно, и у каждого есть преимущества и недостатки. Чтобы сделать выбор, пользователю придется учитывать следующие факторы:

- Приложение – вариант, не требующих никаких лишних движений от пользователя: все настройки будут установлены автоматически (). Однако любые программы от сторонних разработчиков – это всегда риск. Приложение может собирать и отправлять статистику, логины и/или пароли. Пользователь полностью зависит от порядочности разработчиков.

- Настроить вручную – сервер настраивается один раз, но неподготовленному клиенту придется потратить немного времени. Преимущество – возможность чередовать вручную разные типы соединения (IKEv2, IPSec и L2TP и т.д.), сравнивая и подбирая оптимальный.

- Расширение для браузера – как и в приложении, есть риск сбора личной информации. Чуть больше доверия вызывает браузер Opera (VPN встроенный). Главная особенность – это возможность использовать виртуальную сеть только в браузере, а программы будут работать с помощью обычного интернет-соединения.

Настройка ВПН на компьютере вручную

Перед тем, как настроить VPN на компьютере, надо узнать у поставщика услуги необходимые данные – доступные типы подключения и настройки, в интернете есть бесплатные сервисы с такой информацией. Адрес сервера, ключи/идентификаторы и пароль будут зависеть от типа подключения.

Чтобы настроить виртуальную сеть, потребуется:

- Открыть настройки частных виртуальных сетей, найти их можно через меню «Параметры» или с помощью поиска по системе.

- Кликнуть «Добавить» .

- Заполнить все поля (имя подключения придумать самостоятельно).

Если потребуются дополнительные настройки – на сайте поставщика услуги должна подробная инструкция. После настройки потребуется в том же меню кликнуть «Подключиться» .

Скачать приложение для VPN на компьютере

Значительно легче в плане настроек программа (приложение) VPN для компьютера, скачать бесплатно такие приложения можно с официальных сайтов или через Microsoft Store.

Установив и открыв программу, потребуется:

- Принять условия использования.

- Нажать «Подключиться» .

Запись об удачном соединении появится в списке подключений.

Работа ВПН в браузере на ПК

Удобнее всего скачать ВПН браузер бесплатно на компьютер Windows 7, 10 или 8 – например, Opera предлагает всем пользователям специальную кнопку.

В случае если пользователь не готов расставаться с привычным браузером – можно открыть магазин расширений и поискать бесплатные варианты. После установки на верхней панели появится соответствующая пиктограмма для включения/выключения виртуальной частной сети и смены IP адреса.

Если возник вопрос, как сменить VPN адрес компьютера, тогда потребуется переподключиться к виртуальной сети.

Сегодня пользователи интернета все чаще используют термин VPN. Одни рекомендуют использовать его чаще, а другие - обходить стороной. Рассмотрим детальнее, что скрывается за данным термином.

VPN подключение, что это такое

VPN (Virtual Private Network) - это технология , которая обеспечивает закрытую от внешнего доступа связь при наличии высокой скорости соединения. Такое подключение осуществляется по принципу «точка - точка ». В науке такой способ подключения называется туннель . Присоединиться к туннелю можно на ПК с любой ОС , в которой установлен VPN-клиент . Эта программа «пробрасывает» виртуальный порт с использованием TCP/IP в другую сеть.

Для осуществления такого подключения нужна платформа, которая быстро масштабируется, обеспечивает целостность, конфиденциальность данных.

Для того, чтобы ПК с ip-адресом 192.168.1.1-100 подключился через шлюз к внешней сети, нужно на маршрутизаторе прописать правила соединения. Когда осуществляется VPN подключение, в заголовке сообщение передается адрес удаленного ПК. Сообщение шифруется отправителем, а расшифровывается получателем с помощью общего ключа. После этого между двумя сетями устанавливается защищенное соединение.

Как подключить VPN

Ранее была описана краткая схема работы протокола. Теперь узнаем как подключить клиент на конкретном устройстве.

На компьютере и ноутбуке

Перед тем, как настраивать VPN соединение на ПК с ОС Windows 7 , следует уточнить IP адрес или название сервера. Для этого в «Центре управления сетями » на «Панели управления » нужно «Создать новое подключение ».

Выбрать пункт «» - «(VPN) ».

На следующем этапе следует указать имя и адрес сервера .

Нужно дождаться завершения соединения.

Проверим VPN подключение. Для этого в «Панель управления » в разделе «Сетевые подключения » вызываем контекстное меню, двойным щелчком по ярлыку.

На вкладке «Детали » нужно проверить адрес IPv4 . Он должен быть в диапазоне IP, указанных в настройках VPN.

На телефоне, айфоне или планшете

Теперь рассмотрим, как создать VPN подключение и настроить его на гаджетах с ОС Аndroid.

Для этого необходим:

- смартфон, планшет;логин, пароль к сети;адрес сервера.

Для настройки VPN подключения нужно в настройках телефона выбрать пункт «» и создать новую.

На экране отобразится иконка с новым подключением.

Система требует логин и пароль. Нужно ввести параметры и выбрать опцию «». Тогда на следующей сессии не придется подтверждать еще раз эти данные.

После активации подключения VPN на панели инструментов появится характерный значок.

Если щелкнуть на иконку появятся детали соединения.

Как настроить VPN для корректной работы

Рассмотрим детальнее, как автоматически настроить VPN на компьютерах с ОС Windows 10 .

Переходим в настройки ПК.

В разделе «Параметры » переходим в подраздел «».

… и добавляем новое подключение VPN.

На следующей странице следует указать параметры подключения VPN:

- Поставщик услуг - Windows;Имя подключения;Адрес сервера;Тип VPN;Имя пользователя и пароль.

После того как соединение будет установлено к нему нужно подключиться.

Как создать VPN сервер

Все провайдеры фиксируют деятельность своих клиентов. В случае получения запроса от правоохранительных органов они предоставят полную информацию о том, какие сайты посещал правонарушитель. Таким образом провайдер снимает с себя всю юридическую ответственность. Но иногда возникают ситуации, в которых пользователю нужно защитить свои данные:

- Компании передают через интернет свои данные по зашифрованному каналу.Многие сервисы в интернете работают по географической привязки к местности. Например, сервис Яндекс.Музыка функционирует только на IP из РФ и стран СНГ. Россиянин, находясь в Европе, не сможет слушать любимую музыку.В офисах часто блокируется доступ к социальным сетям.

Далее нужно создать пользователя и дать ему ограниченные права только к VPN. Также придется придумать новый длинный пароль. Выберите пользователя из списка. На следующем этапе нужно выбрать вариант подключения «Через интернет ». Далее нужно указать параметры подключения. Если при работе с VPN вам не потребуется доступ к файлам и папкам, то можно снять все галочки и нажать на кнопку «».

Как пользоваться VPN

После того, как создано новое соединение, достаточно открыть браузер и загрузить любую страницу.Новички могут не заниматься созданием соединения, а сразу скачать VPN-клиент с интернета или установить специальное расширение в браузер. После загрузки программы ее нужно запустить и нажать кнопку «Connect ». Клиент присоединится к другой сети и пользователь сможет просматривать запрещенные в его регионе сайты.Недостатком данного метода является то, что IP выдается автоматически. Пользователь не может выбирать страну. Зато настраивается подключение очень быстро, нажатием всего одной кнопки. Вариант с добавлением расширения также имеет недостатки. Во-первых, пользователь должен быть зарегистрирован на официальном сайте программы, а, во-вторых, расширение часто «вылетает». Зато пользователь может выбирать страну, через которую будет осуществляться подсоединение ко внешней сети. Сам процесс подключения также не вызывает вопросов. Достаточно нажать кнопку «Start » и браузер перезагрузится в новой сети. Рассмотрим, как установить расширение на примере ZenMate VPN .Скачиваем программу с официального сайта. После установки в браузере появится значок:Кликните на иконку. Отобразится окно расширения:

Если подвести курсор мышки к иконке с Российским флагом , то на экране отобразится текущий IP . Если подвести курсор на иконку с флагом Румынии, то появится IP выбранного сервера. При желании страну подключения можно сменить. Для этого нужно нажать на глобус и выбрать один из автоматических адресов.

Недостатком бесплатной версии программы является маленькое количество доступных серверов и навязывание рекламы.

Самые частые ошибки

Различные антивирусные программы, а также брандмауэры могут блокировать соединение. При этом на экране отображается код ошибки. Разберем самые популярные проблемы и способы их решения.| Ошибка | Причина | Решение |

|---|---|---|

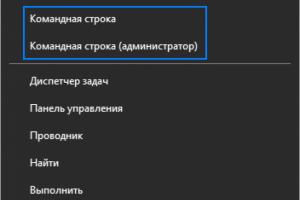

| 678 | В ОС запрещено шифрование | Нужно открыть командную строку и проверить в реестре «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\RasMan\ Parameters» параметр «ProhibitIpSec». Он должен быть равен 0. Если сам провайдер использует канал шифрования для предоставления услуг, то изменения этой настройки повлияет на доступ в интернет. |

| 691 | Введен неверный логин/пароль | Нужно еще раз авторизоваться в сети |

| 692 | Ошибка брандмауэра | Отключите брандмауэр |

| 720/738 | Пользователь уже подключен | Ошибка 720 встречается только на ОС Windows 7. На всех остальных ОС отражается код 738. Если через один клиент приходится работать с разных ПК, то нужно создать несколько имен пользователей. |

| 734 | Автоматический ВПН | Нужно в свойствах подключения поменять тип «Автоматический» на «L2TP IPSec VPN». Если ошибка не исчезнет, то нужно пересоздать подключение. |

| 766/781 | Не сохранен/не введен ключ | Откройте свойства ВПН, на вкладке «Безопасность» выберете пункт «Дополнительные параметры» и в новом окне введите ключ |

| 768/789 (ОС Windows 7, Vista, XP) | Не работает IPSec | ПКМ по ярлыку «Мой компьютер» - «Управление». В разделе «Службы» выбираем «IPSec». Тип соединения указываем Авто. |