Заразил компьютер, то ему уже ничего не поможет. Точнее, файлам на жестком диске, которые невозможно восстановить. Но на самом деле и кибератаки можно избежать, и реанимировать компьютер сложно, но можно.

Для начала поговорим о мерах, которые позволят избежать заражения вирусом Петя А . Как мы уже писали, #Petya это подобие WCry - вирус-вымогатель, который шифрует данные и просит $300 выкупа за их восстановление. Сразу отметим – платить НЕ ИМЕЕТ никакого смысла!

Как избежать вируса Петя А

Блокировка на уровне конечных точек запуска файлов *.exe, *.js*, *.vbs из %AppData%;

На уровне почтового шлюза – блокировка сообщений с активным содержимым (*.vbs, *.js, *.jse, *.exe);

На уровне proxy – блокировка загрузки архивов, содержащих активное содержимое (*.vbs, *.js, *.jse);

Блокировка SMB и WMI-портов. В первую очередь 135, 445;

После заражения – НЕ ПЕРЕЗАГРУЖАЙТЕ КОМПЬЮТЕР! - это действительно важно.

Не открывайте подозрительные письма и особенно вложения в них;

Принудительно обновите базу антивируса и операционные системы.

Как восстановить файлы после вируса-шифровальщика

Следут отметить, что еще в 2016 году пользователю, который зарегистрирован в Twitter под ником Leostone, удалось взломать шифрование вредоносного вируса, о чем писал ресурс Bleepingcomputer.com .

В частности, он сумел создать генетический алгоритм, который может генерировать пароль, необходимый для дешифрования зашифрованного вирусом компьютера Petya.

Генетический алгоритм - это алгоритм поиска, используемый для решения задач оптимизации и моделирования путем случайного подбора, комбинирования и вариации искомых параметров с использованием механизмов, аналогичных естественному отбору в природе.

Свои результаты Leostone выложил на сайте , на которых находится вся необходимая информация для генерации кодов дешифровки. Таким образом, жертва атаки может воспользоваться указанным сайтом для генерации ключа дешифрования.

Так, чтобы использовать инструмент дешифрования Leostone, придется снять винчестер с компьютера и подключить его к другому ПК, работающему под управлением ОС Windows. Данные, которые необходимо извлечь, составляют 512 байт, начиная с сектора 55 (0x37h). Затем эти данные необходимо преобразовать в кодировку Base64 и использовать на сайте https://petya-pay-no-ransom.herokuapp.com/ для генерации ключа.

Для многих пользователей снять определенную информацию с пострадавших жестких дисков составляет проблему. К счастью, на помощь пришел эксперт компании Emsisoft Фабиан Восар , который создал инструмент Petya Sector Extractor для извлечения необходимой информации с диска.

Petya Sector Extractor

После того как пользователь подключит зашифрованный диск с зараженного компьютера к другому ПК, нужно запустить инструмент Фабиана Восара Fabric Wosar’s Petya Sector Extractor, который обнаружит пораженные шифровальщиком области. Как только Petya Sector Extractor завершит свою работу, пользователю нужно нажать первую кнопку Copy Sector («Скопировать сектор») и перейти на сайты Лео Стоуна (https://petya-pay-no-ransom.herokuapp.com/ или https://petya-pay-no-ransom-mirror1.herokuapp.com /), вставив скопированные данные через Ctrl+V в поле ввода текста (Base64 encoded 512 bytes verification data). Затем вернуться к утилите Фабиана Восара, нажать вторую кнопку Copy Sector и вновь скопировать данные на сайт Стоуна, вставив их в другое поле ввода (Base64 encoded 8 bytes nonce).

Фото: bleepingcomputer.com

После заполнения обоих полей пользователь может нажимать Submit и запускать работу алгоритма.

Сайт должен предоставить пароль для расшифровки данных, после чего нужно вернуть жесткий диск в пострадавший компьютер, запустить систему и ввести полученный код в окне вымогателя. В результате информация будет расшифрована.

Фото: bleepingcomputer.com

После того, как жесткий диск будет дешифрован, программа ransomware предложит вам перезагрузить компьютер, и теперь он должен нормально загружаться.

Для тех, кому может быть сложно удалить жесткий диск с одного компьютера и подключить его к другому, можно приобрести док-станцию для жесткого диска USB.

По информации bykvu.com и «БАКОТЕК»

Уже прошла неделя после того как на Украину обсушился Petya. В общем от этого вируса-шифровальщика пострадали более полусотни стан во всем мире, но 75 % массовой кибератаки обрушилось на Украину. Пострадали государственные и финансовые учреждения по всей стране, одними из первых кто сообщил, что их системы подверглись хакерской атаке стали Укрэнерго и Киевэнерго. Для проникновения и блокировки вирус Petya.A использовал бухгалтерскую программу M.E.Doc. Это ПО очень популярно у разного рода учреждениях в Украине, что и стало роковым. В итоге, у некоторых компаний восстановление системы после вируса Petya заняло много времени. Некоторым удалось возобновить работу только вчера, спустя 6 дней после вируса-шифровальщика.

Цель вируса Petya

Целью большинства вирусов-шифровальщиком, является вымогательство. Они шифруют информацию на ПК жертвы и требуют у нее деньги за получение ключа, который возобновит доступ к зашифрованным данным. Но не всегда мошенники держат слово. Некоторые шифровальщики просто не созданы для того чтобы быть расшифрованными и вирус «Петя» один из них.

Эту печальную новость сообщили специалисты из «Лаборатории Касперского». Для того чтобы восстановить данные после вируса-шифровальщика, необходим уникальный идентификатор установки вируса. Но в ситуации в новым вирусом, он вообще не генерирует идентификатор, то есть создатели вредоносного ПО даже не рассматривали вариант восстановления ПК после вируса Petya.

Но при этом жертвы получали сообщение в котором назывался адрес куда перевести 300 $ в биткоинах, для того чтобы восстановить систему. В таких случаях эксперты не рекомендуют содействовать хакерам, но все-таки создателям «Пети» удалось заработать более 10 000 $ за 2 дня после массовой кибератаки. Но эксперты уверены, что вымогательство не было их главной задачей, так как этот механизм был плохо продуман, в отличии от других механизмов вируса. Из этого можно предположить, что цель вируса Petya заключалась в дестабилизации работы глобальных предприятий. Также вполне возможно, что хакеры просто поспешили и плохо продумали часть получения денег.

Восстановление ПК после вируса Petya

К сожалению, после полного заражения Petya данные на компьютере восстановлению не подлежат. Но тем не менее есть способ как разблокировать компьютер после вируса «Петя», если шифровальщик не успел полностью зашифровать данные. Он был обнародован на официальном сайте Киберполиции , 2 июля.

Существует три варианта заражения вирусом Petya

— вся информация на ПК полностью зашифрована, на экране высвечивается окно с вымогательством денег;

— данные ПК частично зашифрованы. Процесс шифровки был прерван внешними факторами (вкл. питание);

— ПК заражен, но процесс шифрования таблиц MFT не был начат.

В первом случае все плохо — система восстановлению не подлежит

. По край ней мере на данный момент.

В двух последних вариантах, ситуация поправима.

Чтобы восстановить данные которые частично были зашифрованы рекомендуется загрузить инсталляционный диск Windows:

В случае если жесткий диск не был поврежден вирусом-шифровальщиком, загрузочная ОС увидит файлы начнет восстановление MBR:

Для каждой версии Windows этот процесс имеет свои нюансы.

Windows XP

После загрузки инсталляционного диска, на экран выводится окно «Установки Windows XP Professional», там нужно выбрать «чтобы восстановит Windows XP при помощи консоли восстановления нажмите R». После нажатие R, и начнет загружаться консоль восстановления.

Если на устройства установлена одна операционная система и она находится на диске С, появится уведомление:

«1: C: \ WINDOWS какую копию Windows следует использовать для входа?» Соответственно необходимо нажать клавишу «1» и «Enter».

После чего появится: « Введите пароль администратора». Введите пароль и нажмите «Enter» (в случае если нету пароля жмите «Enter»).

Должно появится приглашение в систему: C: \ WINDOWS> , введите fixmbr.

После чего появится «ПРЕДУПРЕЖДЕНИЕ».

Для подтверждения новой записи MBR, надо нажать «y».

Затем появится уведомление «Проводится новая основная загрузочная запись на физический диск \ Device \ Harddisk0 \ Partition0.»

И: «Новая основная загрузочная запись успешно сделана».

Windows Vista:

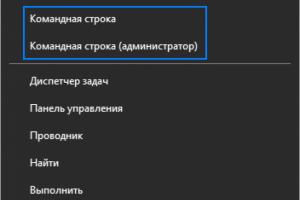

Здесь ситуация проще. Загрузите ОС, выберете язык и раскладку клавиатуры. Затем на экране появится «Восстановить работоспособность компьютера» Появится меню, в котором необходимо выбрать «Далее». Появится окно с параметрами восстановленной системы, где надо нажать на командную строку, в которой необходимо ввести bootrec /FixMbr.

После этого надо дождаться завершения процесса, если все прошло успешно, появится сообщение о подтверждении — жмите «Enter», и компьютер начнет перезагружаться. Все.

Windows 7:

Процесс восстановление похож на Vista. Выбрав язык и раскладку клавиатуры, выберете ОС, после чего нажмите «Далее». В новом окне выберете пункт «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

Все остальные действия аналогичны Vista.

Windows 8 и 10:

Загрузите ОС, на окне которое появится выберете пункт Восстановить компьютер>устранение неисправностей, где нажав на командную строку введите bootrec /FixMbr. После завершения процесса нажмите «Enter» и перезагрузите устройство.

После того как процесс восстановления MBR, завершился успешно (в независимости от версии Windows) необходимо просканировать диск антивирусом.

В случае когда процесс шифрования был начат вирусом, можно использовать ПО по восстановлению файлов, например, такое как Rstudio. После скопировать их на съемный носитель, необходимо переустановить систему.

В случае когда, Вы используете программы восстановления данных записанные на загрузочный сектор, например Acronis True Image, то можете быть уверены «Петя» не затронул это сектор. А это означает, что можете вернуть систему в рабочее состояние, без переустановки.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter .

Программа для отчетности и документооборота M.E.Doc. Позже эксперты выяснили, что целью злоумышленников было полное уничтожение данных, но, как , при частичном заражении системы шанс восстановить файлы есть.

Как работает Petya?

Если вирус получает права администратора, исследователи выделяют три основных сценария его воздействия:

Компьютер заражен и зашифрован, система полностью скомпрометрирована. Для восстановления данных требуется закрытый ключ, а на экране отображается сообщение с требованием уплатить выкуп (хотя это не поможет).

- Компьютер заражен и частично зашифрован - система начала шифровать файлы, но отключением питания или другими способами пользователь остановил этот процесс.

- Компьютер заражен, но процесс шифрования таблицы MFT еще не начался.

В первом случае действенного способа расшифровки данных пока нет. Сейчас его поиском занимаются специалисты киберполиции и IT-компаний, а также создатель оригинального вируса Petya (позволявшего восстанавливать систему с помощью ключа). Если же главная таблица файлов MFT нарушена частично или вовсе не затронута, шанс получить доступ к файлам все еще есть.

В киберполиции назвали два основных этапа работы модифицированного вируса Petya:

Первый: получение привилегированных прав администратора (при использовании Active Directory они отключены). Сначала вирус сохраняет оригинальный загрузочный сектор для операционной системы MBR в зашифрованном виде битовой операции XOR (xor 0x7), после чего записывает на его место свой загрузчик. Остальная часть кода трояна записывается в первые секторы диска. На этом этапе создается текстовый файл о шифровании, но данные еще не зашифрованы.

Вторая фаза шифрования данных начинается после перезагрузки системы. Petya обращается уже к собственному конфигурационному сектору, в котором есть отметка о не зашифрованных данных. После этого начинается процесс шифрования, на экране от отображается как работа программы Check Disk. Если он уже запущен, стоит отключить питание и попробовать воспользоваться предложенным способом восстановления данных.

Что предлагают?

Для начала нужно загрузиться с установочного диска Windows. Если при этом будет видна таблица с разделами жесткого диска (или SSD), можно приступить к процедуре восстановления загрузочного сектора MBR. Затем стоит проверить диск на наличие зараженных файлов. Сегодня Petya распознают все популярные антивирусы.

Если процесс шифрования был начат, но пользователь успел его прервать, после загрузки операционной системы необходимо воспользоваться программным обеспечением для восстановления зашифрованных файлов (R-Studio и другие). Данные нужно будет сохранить на внешний носитель и переустановить систему.

Как восстановить загрузчик?

Для ОС Windows XP:

После загрузки установочного диска Windows XP в оперативную память ПК появится диалоговое окно «Установка Windows XP Professional» с меню выбора, где необходимо выбрать пункт «чтобы восстановить Windows XP с помощью консоли восстановления, нажмите R». Нажмите клавишу «R».

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

«1: C: \ WINDOWS В какую копию Windows следует выполнить вход?»

Введите цифру «1», нажмите клавишу «Enter».

Появится сообщение: «Введите пароль администратора». Введите пароль, нажмите клавишу «Enter» (если пароля нет, просто нажмите «Enter»).

Должен появиться запрос: C: \ WINDOWS>, введите fixmbr

Затем появится сообщение: «ПРЕДУПРЕЖДЕНИЕ».

«Подтверждаете запись новой MBR?», нажмите клавишу «Y».

Появится сообщение: «Создается новый основной загрузочной сектор на физический диск \ Device \ Harddisk0 \ Partition0.»

«Новый основной загрузочный раздел успешно создан».

Для Windows Vista:

Загрузите Windows Vista. Выберите язык и раскладку клавиатуры. На экране приветствия нажмите «Восстановить работоспособность компьютера». Windows Vista отредактирует компьютерное меню.

Выберите операционную систему и нажмите кнопку «Далее». Когда появится окно «Параметры восстановления системы», нажмите на командную строку. Когда появится командная строка, введите эту команду:

bootrec / FixMbr

Подождите завершения операции. Если все прошло успешно, на экране появится сообщение о подтверждении.

Для Windows 7:

Загрузите Windows 7. Выберите язык, раскладку клавиатуры и нажмите кнопку «Далее».

Выберите операционную систему и нажмите кнопку «Далее». При выборе операционной системы следует проверить «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

На экране «Параметры восстановления системы» нажмите кнопку «Командная строка». Когда командная строка успешно загрузится, введите команду:

bootrec / fixmbr

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 8:

Загрузите Windows 8. На экране «Приветствие» нажмите кнопку «Восстановить компьютер».

Выберите «Устранение неисправностей». Выберите командную строку, когда она загрузится, введите:

bootrec / FixMbr

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 10:

Загрузите Windows 10. На экране приветствия нажмите кнопку «Восстановить компьютер», выберите «Устранение неисправностей».

Выберите командную строку. Когда загрузится командная строка, введите команду:

bootrec / FixMbr

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Несколько месяцев назад и мы и другие IT Security специалисты обнаружили новый вредонос — Petya (Win32.Trojan-Ransom.Petya.A) . В классическом понимании он не был шифровальщиком, вирус просто блокировал доступ к определенным типам файлов и требовал выкуп. Вирус модифицировал загрузочную запись на жестком диске, принудительно перезагружал ПК и показывал сообщение о том что «данные зашифрованы — гоните ваши деньги за расшифровку». В общем стандартная схема вирусов-шифровальщиков за исключением того что файлы фактически НЕ зашифровывались. Большинство популярных антивирусов начали идентифицировать и удалять Win32.Trojan-Ransom.Petya.A через несколько недель после его появления. Кроме того появились инструкции по ручному удалению. Почему мы считаем что Petya не классический шифровальщик? Этот вирус вносит изменения в в Master Boot Record и препятствует загрузке ОС, а также шифрует Master File Table (главную таблицу файлов). Он не шифрует сами файлы.

Однако несколько недель тому назад появился более изощренный вирус Mischa , судя по всему написанный теми же мошенниками. Этот вирус ШИФРУЕТ файлы и требует заплатить за расшифровку 500 — 875$ (в разных версиях 1.5 — 1.8 биткоина). Инструкции по «расшифровке» и оплате за нее хранятся в файлах YOUR_FILES_ARE_ENCRYPTED.HTML и YOUR_FILES_ARE_ENCRYPTED.TXT.

Вирус Mischa — содержимое файла YOUR_FILES_ARE_ENCRYPTED.HTML

Сейчас фактически хакеры заражают компьютеры пользователей двумя вредоносами: Petya и Mischa. Первому нужны права администратора в системе. То есть если пользователь отказывается выдать Petya админские права либо же удалил этот зловред вручную — в дело включается Mischa. Этому вирусу не нужны права администратора, он является классическим шифровальщиком и действительно шифрует файлы по стойкому алгоритму AES и не внося никаких изменений в Master Boot Record и таблицу файлов на винчестере жертвы.

Вредонос Mischa шифрует не только стандартные типы файлов (видео, картинки, презентации, документы), но также файлы.exe. Вирус не затрагивает только директории \Windows, \$Recycle.Bin, \Microsoft, \Mozilla Firefox, \Opera, \Internet Explorer, \Temp, \Local, \LocalLow и \Chrome.

Заражение происходит преимущественно через электронную почту, куда приходит письмо с вложенным файлом — инсталятором вируса. Оно может быть зашифровано под письмо с Налоговой, от Вашего бухгалтера, как вложенные квитанции и чеки о покупках и.т.д. Обращайте внимание на расширения файлов в таких письмах — если это исполнительный файл (.exe), то с большой вероятностью он может быть контейнером с вирусом Petya \ Mischa. И если модификация зловреда свежая — Ваш антивирус может и не отреагировать.

Обновление 30.06.2017: 27 июня модифицированный вариант вируса Petya (Petya.A) массово атаковал пользователей в Украине. Эффект от данной атаки был колоссален и экономический ущерб пока не подсчитан. За один день была парализована работа десятков банков, торговых сетей, государственных учреждений и предприятий разных форм собственности. Вирус распространялся преимущественно через уязвимость в украинской системе подачи бухгалтерской отчетности MeDoc с последним автоматическим обновлением данного ПО. Кроме того вирус затронул и такие страны как Россия, Испания, Великобритания, Франция, Литва.

Удалить вирус Petya и Mischa c помощью автоматического чистильщика

Исключительно эффективный метод работы со зловредным ПО вообще и программами-вымогателями в частности. Использование зарекомендовавшего себя защитного комплекса гарантирует тщательность обнаружения любых вирусных компонентов, их полное удаление одним щелчком мыши. Обратите внимание, речь идет о двух разных процессах: деинсталляции инфекции и восстановления файлов на Вашем ПК. Тем не менее, угроза, безусловно, подлежит удалению, поскольку есть сведения о внедрении прочих компьютерных троянцев с ее помощью.

- . После запуска программного средства, нажмите кнопку Start Computer Scan (Начать сканирование).

- Установленное ПО предоставит отчет по обнаруженным в ходе сканирования угрозам. Чтобы удалить все найденные угрозы, выберите опцию Fix Threats (Устранить угрозы). Рассматриваемое зловредное ПО будет полностью удалено.

Восстановить доступ к зашифрованным файлам

Как было отмечено, программа-вымогатель Mischa блокирует файлы с помощью стойкого алгоритма шифрования, так что зашифрованные данные нельзя возобновить взмахом волшебной палочки – если не принимать в расчет оплату неслыханной суммы выкупа (иногда доходит до 1000$). Но некоторые методы действительно могут стать палочкой-выручалочкой, которая поможет восстановить важные данные. Ниже Вы можете с ними ознакомиться.

Программа автоматического восстановления файлов (дешифратор)

Известно весьма неординарное обстоятельство. Данная инфекция стирает исходные файлы в незашифрованном виде. Процесс шифрования с целью вымогательства, таким образом, нацелен на их копии. Это предоставляет возможность таким программным средствам как восстановить стертые объекты, даже если надежность их устранения гарантирована. Настоятельно рекомендуется прибегнуть к процедуре восстановления файлов, ее эффективность не вызывает сомнений.

Теневые копии томов

В основе подхода предусмотренная Windows процедура резервного копирования файлов, которая повторяется в каждой точке восстановления. Важное условие работы данного метода: функция «Восстановление системы» должна быть активирована до момента заражения. При этом любые изменения в файл, внесенные после точки восстановления, в восстановленной версии файла отображаться не будут.

Резервное копирование

Это самый лучший среди всех не связанных с выкупом способов. Если процедура резервного копирования данных на внешний сервер применялась до момента атаки программы-вымогателя на Ваш компьютер, для восстановления зашифрованных файлов понадобиться попросту войти в соответствующий интерфейс, выбрать необходимые файлы и запустить механизм восстановления данных из резерва. Перед выполнением операции необходимо удостовериться, что вымогательское ПО полностью удалено.

Проверить возможное наличие остаточных компонентов вымогателя Petya и Mischa

Очистка в ручном режиме чревата упущением отдельных фрагментов вымогательского ПО, которые могут избежать удаления в виде скрытных объектов операционной системы или элементов реестра. Чтобы исключить риск частичного сохранения отдельных зловредных элементов, выполните сканирование Вашего компьютера с помощью надежного защитного программного комплекса, специализирующегося на зловредном ПО.

03 ИюлКак восстановить доступ к операционной системе после атаки вируса Petya: рекомендации от Киберполиции Украины

Департамент Киберполиции Национальной полиции Украины опубликовал рекомендации пользователям по восстановлению доступа к компьютерам, которые подверглись кибератаке вируса-шифровальщика Petya.A.

В процессе изучения вируса-шифровальщика Petya.A исследователи установили несколько вариантов воздействия вредоносного ПО (при запуске вируса с правами администратора):

Система полностью скомпрометирована. Для восстановления данных требуется закрытый ключ, а на экране отображается окно с сообщением о требовании уплаты выкупа для получения ключа для расшифровки данных.

Компьютеры заражены, частично зашифрованы. Система начала процесс шифрования, но внешние факторы (напр.: отключение питания и т.д.) прекратили процесс шифрования.

Компьютеры заражены, но при этом процесс шифрования таблицы MFT еще не начался.

Что касается первого варианта — к сожалению, в настоящее время пока не установлено способа, который гарантированно проводит расшифровку данных. Решением этого вопроса активно занимаются специалисты Департамента киберполиции, СБУ, ДССТЗИ, украинских и международных ИТ-компаний.

В тоже время, в двух последних случаях есть шанс восстановить информацию, которая находится на компьютере, так как таблица разметки MFT не нарушена или нарушена частично, а это значит, что восстановив загрузочный сектор MBR системы, компьютер запустится и будет работать.

Таким образом модифицированная троянская программа «Petya» работает в несколько этапов:

Первый: получение привилегированных прав (права администратора). На многих компьютерах в Windows архитектуре (Active Directory) эти права отключены. Вирус сохраняет оригинальный загрузочный сектор для операционной системы (MBR) в зашифрованном виде битовой операции XOR (xor 0x7), а затем записывает свой загрузчик на место вышеуказанного сектора, остальная часть кода трояна записывается в первые сектора диска. На этом этапе создается текстовый файл о шифровании, но на самом деле данные еще не зашифрованы.

Почему так? Потому что описанное выше — это лишь подготовка к шифрованию диска и оно начнется только после перезапуска системы.

Второй: после перезагрузки наступает вторая фаза работы вируса – шифрование данных, он обращается уже к своему конфигурационному сектору, в котором установлен флаг, что данные еще не зашифрованы и их нужно зашифровать. После этого начинается процесс шифрования, который имеет вид работы программы Check Disk.

Процесс шифрования был запущен, но внешние факторы (напр.: отключение питания и т.д.) прекратили процесс шифрования;

Процесс шифрования таблицы MFT еще не начался из-за факторов, которые не зависели от пользователя (сбой в работе вируса, реакция антивирусного ПО на действия вируса и т.д.).

Загрузиться с установочного диска Windows;

Если после загрузки с установочного диска Windows будет видна таблица с разделами жесткого диска, то можно приступить к процессу восстановления MBR;

Для Windows XР:

После загрузки установочного диска Windows XP в оперативную память ПК, появится диалоговое окно «Установка Windows XP Professional», содержащее меню выбора, необходимо выбрать пункт «чтобы восстановить Windows XP с помощью консоли восстановления, нажмите R». . Нажмите клавишу «R».

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

«1: C: \ WINDOWS В какую копию Windows следует выполнить вход?»

Введите клавишу «1», нажмите клавишу «Enter».

Появится сообщение: «Введите пароль администратора». Введите пароль, нажмите клавишу «Enter» (если пароля нет, просто нажмите «Enter»).

Должен появиться запрос системы: C: \ WINDOWS> введите fixmbr

Затем появится сообщение: «ПРЕДУПРЕЖДЕНИЕ».

«Подтверждаете запись новой MBR?». Нажмите клавишу «Y».

Появится сообщение: «Создается новый основной загрузочной сектор на физический диск \ Device \ Harddisk0 \ Partition0.»

«Новый основной загрузочный сектор успешно создан».

Для Windows Vista:

Загрузите Windows Vista. Выберите язык и раскладку клавиатуры. На экране приветствия нажмите «Восстановить работоспособность компьютера». Windows Vista отредактирует компьютерное меню.

Выберите операционную систему и нажмите кнопку «Далее».

Когда появится окно «Параметры восстановления системы», нажмите на командную строку.

Когда появится командная строка, введите команду:

bootrec / FixMbr

Подождите, пока операция закончится. Если все успешно, на экране появится сообщение о подтверждении.

Для Windows 7:

Загрузите Windows 7.

Выберите язык.

Выберите раскладку клавиатуры.

Выберите операционную систему и нажмите кнопку «Далее». При выборе операционной системы следует проверить «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

На экране «Параметры восстановления системы» нажмите кнопку «Командная строка» на экране «Параметры восстановления системы Windows 7»

Когда командная строка успешно загрузится, введите команду:

bootrec / fixmbr

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 8

Загрузите Windows 8.

На экране «Приветствие» нажмите кнопку «Восстановить компьютер»

Windows 8 восстановит компьютерное меню

Выберите командную строку.

Когда загрузится командная строка, введите следующие команды:

bootrec / FixMbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 10

Загрузите Windows 10.

На экране приветствия нажмите кнопку «Восстановить компьютер»

Выберите «Устранение неисправностей»

Выберите командную строку.

Когда загружается командную строку, введите команду:

bootrec / FixMbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

После процедуры восстановления MBR, исследователи рекомендуют проверить диск антивирусными программами на наличие зараженных файлов.

Специалисты киберполиции отмечают, что указанные действия также актуальны, если процесс шифрования был начат, но прерван пользователем путем отключения питания компьютера на начальном процессе шифрования. В данном случае, после загрузки ОС, можно воспользоваться программным обеспечением по восстановлению файлов (вроде RStudio), после чего скопировать их на внешний носитель и переустановить систему.

Также отмечается что в случае использования программ восстановления данных, которые записывают свой загрузочный сектор (вроде Acronis True Image), то вирус этот раздел не трогает и можно вернуть рабочее состояние системы на дату контрольной точки.

В киберполиции сообщили, что кроме регистрационных данных, которые указывались пользователями программы «M.E.doc», никакой информации не передавалось.

Напомним, 27 июня 2017 года началась масштабная кибератака вируса-шифровальщика Petya.A на IT-системы украинских компаний и госучреждений.