В этой статье мы рассмотрим способ очистки данного файла средствами самой операционной системы Windows, не скачивая специальных программ.

Настоящая статья написана исключительно на основании личного опыта автора и соавторов. Все приведенные советы Вы выполняете на свой страх и риск. За последствия Ваших действий автор и Администрация сайта ответственности не несут.

Прежде чем приступать к очистке файла необходимо проделать следующие операции (обязательно !):

- если не установлена антивирусная программа, найти и установить любую антивирусную программу, на выбор;

- необходимо обновить антивирусные базы по состоянию на текущий день;

- провести полную проверку системы на вредоносное содержимое (в некоторых случаях может потребоваться проверка в безопасном режиме или с Live CD/DVD);

- после проверки антивирусной программой отключить защиту антивируса на время очистки файла hosts (некоторые антивирусы блокируют внесение изменений).

Внимание! Настоящая Инструкция по очистке файла hosts неэффективна в "зараженном" компьютере . Предварительно Вам следует вылечить систему от вирусов и затем приступать к исправлению файла hosts.

Если Вы самостоятельно не меняли местонахождение папки с файлом hosts, то рекомендую для начала значение ключа реестра вернуть на значение по умолчанию. Для этого откройте пустой Блокнот, вставьте туда приведенный ниже текст и сохраните файл с именем hostsdir.reg на рабочий стол.

Windows Registry Editor Version 5.00 "DataBasePath"=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,\ 00,74,00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,\ 64,00,72,00,69,00,76,00,65,00,72,00,73,00,5c,00,65,00,74,00,63,00,00,00

Текст должен начинаться без пробелов и пустых строк, после строки "Windows Registry Editor Version 5.00" должна быть одна пустая строка, после всего текста тоже необходимо проставить пустую строку. В файле двухбайтовым шестнадцатиричным кодом (hex(2):) закодирована строка "%SystemRoot%\system32\drivers\etc".

После сохранения файла закройте блокнот, найдите на рабочем столе файл hostsdir.reg и дважды кликните на нем. Система оповестить Вас о том, что делается попытка внести изменения в реестр и запросит Ваше согласие. Отвечайте "Да", после чего изменение в реестр будет внесено.

Если система сообщит, что запрещен доступ или изменение реестра заблокировано, значит у Вас нет административных прав в системе или Вашей системе требуется более тщательное внимание, применение специальных программ для лечения.

Жмем (или тоже самое: жмем сочетание клавиш Win+R )

Появится окно Запуск программы

В поле Открыть вводим строку:

Notepad %SystemRoot%\system32\drivers\etc\hosts

(просто скопируйте приведенный выше текст команды в поле Открыть окна Запуск программ ). Жмём ОК

Видим на экране блокнот с примерно похожим содержимым:

Встречается также, что некоторые хитрые вредители свои зловредные адреса прописывают за пределами окна Блокнота. Всегда проверяйте, есть ли у Вас сбоку полоса прокрутки и всегда прокручивайте окно до конца файла.

Очистите полностью окно редактора (нажимаем Ctrl+A и Delete) и скопируйте один из ниже приведенных текстов в зависимости от версии Вашей операционной системы.

# Copyright (c) 1993-2009 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a "#" symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself. 127.0.0.1 localhost

# Copyright (c) 1993-2006 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a "#" symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host 127.0.0.1 localhost::1 localhost

# Copyright (c) 1993-2006 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a "#" symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host # localhost name resolution is handle within DNS itself. # 127.0.0.1 localhost # ::1 localhost

Обратите внимание, большинство строк начинаются со знака #. Этот знак означает начало комментария и весь текст до конца строки системой не воспринимается. В связи с этим обстоятельством, в текстах для Windows XP и Windows Vista важна только последняя строка, а для Windows 7, 8 и 10 текст может быть полностью пустым.

Затем сохраняем сделанные изменения, закрываем блокнот и пробуем открыть ранее заблокированные сайты.

Внимание! Администрация сайта в качестве альтернативы не рекомендует удалять папку etc, где содержится файл hosts. Это может привести к краху системы.

После успешного сохранения файла могут быть следующие варианты:

- все пришло в норму и ранее блокированные сайты нормально открываются;

- сайты продолжают блокироваться или открывают сторонние ресурсы. Это значит, что в системе действует активный троян, который с определенной периодичностью проверяет содержимое файла hosts и меняет его.

Если после перезагрузки системы все вернулось в то же состояние блокировки любимых сайтов, значит вам необходимо вернуться на начало статьи и выбрать другой антивирус для проверки системы.

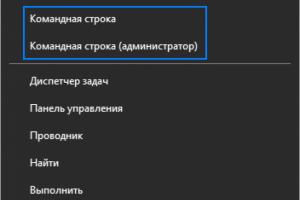

Также бывают случаи, когда после внесения изменений, не удается сохранить файл. Открываем командную строку системы (Пуск - Стандартные - Командная строка или Win+R - cmd - ОК) и по очереди вводим команды ниже:

Cd %SystemRoot%\System32\drivers\etc attrib -S -H -R hosts notepad hosts

Если не удается сохранить файл в системах Windows (в том числе Windows XP, если входили в систему с ограниченной учетной записью), Вам необходимо войти в систему учетной записью Администратора или запустить блокнот от имени Администратора и редактировать файл. Более подробно данная операция указана в статье на нашем сайте Не удается сохранить файл hosts .

Если ничего не помогло!!!

Скачайте прикрепленный ниже файл и запустите. Файл скачан с сайта Microsoft и не содержит вредоносного содержимого.

Внимание! Прикрепленный файл не является антивирусной программой! Он только автоматически сбрасывает содержимое файла hosts до содержания по умолчанию, как описано для ручного редактирования в статье.

После ввода в браузере необходимый сайт, предположим Google.com, браузер последовательно (согласно приоритету) ищет сопоставление этого доменного имени IP-шнику (потому что именно с IP адресами работают сетевые устройства).

а) проверяется указанный сайт в hosts-файле, если он находит сопоставление (предположим в hosts-файле прописано 1.1.1.1 Google.com) то соответственно вам откроется содержимое IP - 1.1.1.1, если указного доменного имени нет, переходит к следующему шагу;

б) проверяется кэш-dns (если вы до этого открывали Google.com, то скорее всего IP этого сайта сохранилось в кэше DNS вашего компьютера/ ноутбука), если там указан IP сайта, то вам открывается страница, если нет приступает к на последней стадии;

в) запрос идет к DNS серверу (он прописывается вручную в настройках сетевого подключения или выдается по DHCP), если в DNS сервере нет указанного сайт, он "спросит" у другого DNS сервера, пока его не найдет (если конечно он вообще существует) и сайт успешно откроется.

Файл hosts находится по пути C:\Windows\System32\Drivers\etc\hosts (если С- системный диск). Открыть его можно обычным блокнотом. Если вы не вносили изменения в файл hosts, то там будет прописано следующее:

|

Файл hosts в Windows XP:

127.0.0.1 localhost |

Файл hosts в

Windows Vista:

127.0.0.1 localhost |

|

Файл hosts в

Windows 7:

# 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself. |

Файл hosts в Windows 8 # Copyright (c) 1993-2009 Microsoft Corp. # localhost name resolution is handled within DNS itself. |

Как видите вне зависимости от версии файл host не особо отличаются, но вот если над файлом hosts "поработал" вирус туда могут быть добавленны различные сайты и IP-шники. Например:

127.0.0.1 ftp.kаspеrskylab.ru

127.0.0.1 ids.kаspеrsky-labs.com

127.0.0.1 vk.com

127.0.0.1 drweb.com

Подобные добавления в файле не дают вам зайти на указанные сайты.

1.2.3.4 ftp.kаspеrskylab.ru

1.2.3.4 ids.kаspеrsky-labs.com

1.2.3.4 vk.com

1.2.3.4 drweb.com

Подобные добавления в файле при открытии указанных сайтов перенапрявлют вас на другие сайты, возможно зараженные вирусами (IP- 1.2.3.4- являются вымышленными).

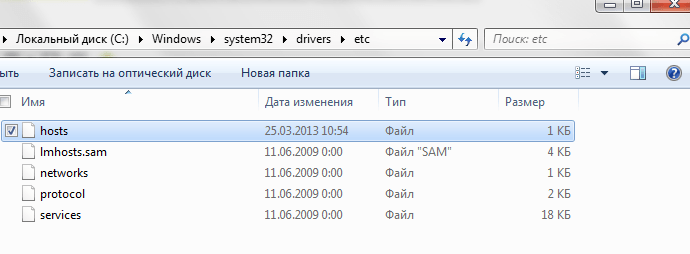

Если вы обноружили, что файл-hosts изменен, его необходимо исправить. В Windows XP файл просто открывается блокноте, вносятся необходимые изменения и сохраняется (необходимо заходить под администратором). На других же версиях (Windows Vista, 7, 8) необходимо дать права на изменение файла. Для этого открываем папку, в которой находится hosts C:\Windows\System32\Drivers\etc (если диск С системный). Нажмите правой кнопкой мыши на hosts и выберете "Свойства".

Выбираете вкладку "Безопасность" , затем выбираете пользователя под которым работаете на компьютере/ ноутбуке (в данном примере это сайт) и нажимаете кнопку "Изменить" . Откроется окно "Разрешения для группы "hosts"" , снова выбираете пользователя и назначаете полные права на файл, нажимаем "ОК", в окне "Свойства: hosts", тоже "ОК" .

После этого открываете hosts Блокнотом и возвращаете файл к исходному состоянию, по окончании сохраняете изменения.

Файл hosts это довольно уязвимое место операционной системы Windows. Этот файл становится мишенью номер один практически для всех вирусов и троянов, которым удается заразить компьютер.

Задача данного файла хранить список доменов и соответствующих им ip-адресов. Операционная система использует этот список для преобразования доменов в ip-адреса и наоборот.

Каждый раз когда вы вводите в адресную строку браузера адрес нужно вам сайта, происходит запрос на преобразования домена в ip-адрес. Сейчас это преобразование выполняет служба под названием DNS. Но, на заре развития Интернета hosts файл был единственной возможностью связать символьное имя (домен) с конкретным ip-адресом.

Даже сейчас, данный файл имеет непосредственное влияние на преобразование символьных имен. Если в hosts файл добавить запись, которая будет связывать ip-адрес с доменом, то такая запись будет отлично работать. Именно этим и пользуются разработчики вирусов, троянов и других вредоносных программ.

Что касается структуры файла, то файл hosts это обычный текстовый файл без расширения. То-есть данный файл называется не, hosts.txt, а просто hosts. Для его редактирования можно использовать обычный текстовый редактор Блокнот (Notepad).

Стандартный файл hosts состоит из нескольких строк, которые начинаются с символа «#». Такие строки не учитываются операционной системой и являются просто комментариями.

Также в стандартном файле hosts присутствует запись «127.0.0.1 localhost». Эта запись означает, что при обращении к символьному имени localhost вы буде обращается к собственному компьютеру.

Махинации с файлом hosts

Существуют два классических способа извлечь выгоду от внесения изменений в файл hosts. Во-первых с его помощью можно заблокировать доступ к сайтам и серверам антивирусных программ.

Например, заразив компьютер, вирус добавляет в файл hosts такую запись: «127.0.0.1 kaspersky.com». При попытке открыть сайт kaspersky.com операционная система будет подключаться к ip-адресу 127.0.0.1. Естественно, это неверный ip-адрес. Это приводит к тому, что доступ к данному сайту полностью блокируется. В результате пользователь зараженного компьютера не может скачать антивирус или обновления антивирусных баз.

Кроме этого разработчики вирусов могут использовать и другой прием. Добавляя записи в файл hosts они могут перенаправлять пользователей на поддельный сайт.

Например, заразив компьютер, вирус добавляет в файл hosts такую запись: «90.80.70.60 vkontakte.ru». Где «90.80.70.60» это ip-адрес сервера злоумышленника. В результате при попытки зайти на всем известный сайт, пользователь попадает на сайт который выглядит точно также, но находится на чужом сервере. В результате таких действий мошенники могут получить логины, пароли и другую персональную информацию пользователя.

Так что в случае любых подозрений на заражение вирусом или на подмену сайтов первым делом необходимо проверять HOSTS файл.

Вредоносное ПО маскирует модификацию hosts-файла следующим образом:

Чтобы затруднить обнаружение строк, добавленных вирусом, они записываются в конец файла

После пространной пустой области, образуемой в результате многократного перевода строк;

После этого оригинальному hosts-файлу присваивается атрибут Скрытый (по умолчанию скрытые файлы и папки не видны);

Создается ложный hosts-файл, который в отличие от настоящего файла hosts (не имеющего расширения) имеет расширение.txt (по умолчанию для зарегистрированных типов файлов расширения не отображаются):

Где находится файл hosts

В зависимости от версии операционной системы Windows файл hosts может распологаться в различных папках. Например, если вы используете Windows XP, Windows Vista, Windows 7 или Windows 8, то файл находится в папке WINDOWS\system32\drivers\etc\

В операционных системах Windows NT и Windows 2000 данный файл лежит в папке WINNT\system32\drivers\etc\

Редактирование файла hosts

Можно отредактировать файл hosts

и в Блокноте, удалить ненужные строки, или добавить свои.

Для того, чтобы отредактировать файл hosts, необходимо запустить блокнот в режиме Администратора, и затем уже в нём открыть файл C:\Windows\System32\drivers\etc\hosts.

Как почистить файл hosts

Итак, по пунктам.

Нажимаем "Пуск" .

Выбираем "Все программы".

Затем выбираем пункт "Стандартные".

На пункте "Блокнот" нажимаете правой

кнопкой мыши и выбираете пункт "Запуск от имени администратора".

В открывшемся окне блокнота, выбираете меню Файл, затем пункт "Открыть..."

В открывшемся окне выбираете "Компьютер" в левой части окна.

Затем открываете диск С:.

Каталог Windows.

Каталог system32.

Каталог drivers.

Каталог etc.

Когда Вы откроете каталог etc, у Вас откроется пустой каталог. В правом нижнем углу окна выберите пункт "Все файлы"

.

Выберите файл hosts и нажмите кнопку "Открыть"

.

Проверьте наличие необходимого содержимого: в начале идут пояснительные комментарии от Microsoft о том, что это за файл и как им пользоваться. Потом приводится несколько примеров, как вводить различные команды. Все это, простой текст и никаких функций он не несет! Пропускаем его и доходим до конца. Дальше должны идти уже сами команды. В отличие от комментариев (т.е. простого текста) они должны начинаться не со значка "#" , а с конкретных цифр , обозначающих ip-адрес.

Вредоносными могут быть любые команды, идущие в вашем hosts-файле после следующих строк:

- В Windows XP: 127.0.0.1 localhost

- В Windows Vista: ::1 localhost

- В Windows 7/8: # ::1 localhost

Как видите, host-файлы в разных операционных системах немного отличаются.

Чтобы не почистить чего-нибудь лишнего, нужно знать, как расшифровываются команды. Ничего сложного тут нет. В начале каждой команды идет цифровой ip-адрес , затем (через пробел) соотносимое с ним буквенное доменное имя , а после него может идти небольшой комментарий после значка "#".

Запомните!

Все команды, начинающиеся с цифр 127.0.0.1

(за исключением, 127.0.0.1 localhos

t

) блокируют доступ

к различным сайтам и интернет-сервисам. К каким именно, смотрите в следующей графе, идущей после этих цифр.

Команды, имеющие в начале любые другие цифры

ip-адреса, перенаправляют

(делают редирект) на мошеннические сайты вместо официальных. Какие сайты вам подменили на мошеннические, так же смотрите в каждой графе, идущей после этих цифр.

Таким образом, догадаться будет совсем несложно, какие команды в вашем хостс-файле - вредоносные! Если все же что-то не понятно - смотрите на скриншот снизу.

Учтите еще такой момент. Многие вирусные команды хитрыми интернет-злоумышленниками могут быть спрятаны далеко в самом низу файла, поэтому не поленитесь прокрутить ползунок вниз до конца!

После того, как вы проведете "зачистку", не забудьте сохранить все изменения ("Файл" --> "Сохранить" ). Если вы открывали файл hosts из самой программы "Блокнот", при сохранении изменений, в графе "Тип файла" обязательно выберите вариант "Все файлы" , иначе блокнот вместо сохранений в hosts-файле сделает лишь его текстовую копию hosts.txt , которая не является системным файлом и никаких функций не выполняет!

После удачного сохранения не забудьте перезагрузить компьютер.

Как заблокировать сайты в hosts

Итак, hosts-файл уже открыт и вы видите, что он построен в форме обычного текстового документа.

В начале вы увидите комментарии (обычный текст, не несущий никакого функционала), начинающиеся с символа "#" . Вслед за ними могут идти и некоторые функциональные команды, прописанные системой.

Но они нам не нужны. Пропускаем их и доходим до самого конца документа. Делаем отступ. И вот, здесь, уже можно прописывать нужные нам команды!

По окончании работы с файлом откройте меню Файл, выберите пункт "Сохранить".

Чтобы понимать, как правильно вводить команды блокировки веб-ресурсов, нужно знать, что каждый ПК имеет свой т.н. loopback-адрес , отсылающий любой запрос обратно к самому себе. Для любых компьютеров под управлением систем Windows, Linux или Mac этот адрес всегда одинаковый - 127.0.0.1 . Вот, при помощи, как раз, этого ip-адреса вы и сможете заблокировать любой запрос к нежелательному сайту, чтобы он направлялся не к запрашиваемому ресурсу, а обратно к локальному компьютеру .

Данная команда в hosts прописывается следующим образом: "127.0.0.1 имя блокируемого домена ". Вот, реальные примеры: 127.0.0.1 mega-porno.ru , 127.0.0.1 odnoklassniki.ru , 127.0.0.1 vk.com и т.д.

Вот и все. Теперь доступ ко всем нежелательным сайтам надежно заблокирован. Главное, после внесенных изменений - пересохранить файл hosts! Подробную инструкцию смотрите выше.

Восстановление файла hosts после вирусного заражения

Как уже говорилось, на сегодняшний день большое количество вредоносных программ используют файл hosts

для блокирования доступа к веб-сайтам популярных порталов или социальных сетей. Зачастую вместо блокировки сайтов вредоносные программы перенаправляют пользователя на страницы, внешне похожие на популярные ресурсы (социальные сети, почтовые сервисы и т.д.), куда невнимательный пользователь вводит учетные данные, попадающие таким образом к злоумышленникам.

Если в файле есть записи типа 127.0.0.1 odnoklassniki.ru

127.0.0.1 vkontakte.ru

или адреса ваших сайтов, на которые вы не можете зайти, то для начала проверьте ваш на компьютер на "зловредов", а потом восстановите файл hosts

Многих пользователей подвергшихся взлому интересует, где можно скачать hosts файл. Однако, искать и скачивать оригинальный hosts файл совсем не нужно. Его можно исправить самостоятельно, для этого необходимо открыть текстовым редактором и удалить все кроме строчки кроме «127.0.0.1 localhost». Это позволит разблокировать доступ к всем сайтам и обновить антивирус.

Рассмотрим более детально процесс восстановления файла hosts:

1. Откройте папку в которой находится данный файл. Для того чтобы долго не бродить по каталогам в поисках нужной папки можно воспользоваться небольшой хитростью. Нажмите комбинацию клавиш Windows+R для того, чтобы открыть меню «Выполнить» . В открывшемся окне введите команду «%systemroot%\system32\drivers\etc» и нажмите кнопку ОК.

2. После этого перед вами откроется папка в которой лежит файл hosts.

3. Далее необходимо сделать резервную копию текущего файла. На случай если что-то пойдет не так. Если файл hosts существует, то просто переименуйте его в hosts.old. Если файла hosts вообще нет в этой папке, то этот пункт можно пропустить.

4.Создайте новый пустой файл hosts. Для этого Кликните правой кнопкой мышки в папке etc и выберите пункт

«Создать текстовый документ»

5. Когда файл будет создан его необходимо переименовать в hosts. При переименовании появится окно в котором будет предупреждение о том, что файл будет сохранен без расширения. Закройте окно с предупреждением нажатием на кнопку ОК.

6. После того как новый hosts файл создан, его можно отредактировать. Для этого откройте файл с помощью программы Блокнот.

7. В зависимости от версии операционной системы содержимое стандартного hosts файла может отличаться.

Вот так должны выглядеть все, без исключения, "чистые" файлы hosts.

Обратите внимание!

- Для Windows XP и Windows Server 2003 нужно добавить «127.0.0.1 localhost»

- Windows Vista, Windows Server 2008, Windows 7 и Windows 8 нужно добавить две строчки: «127.0.0.1 localhost» и «::1 localhost»

Если же вы когда-нибудь обнаружите в таком файле недостающие или, наоборот, лишние записи, то лучше их быстрее удалить. Тем более, если они сделаны не вами или без вашего согласия. Скорее всего, это результат работы вирусов!

Восстановление файла hosts по умолчанию в Windows 7 : Скопируйте в файл приведенный ниже текст.

# Copyright (c) 1993-2009 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a "#" symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

Сохраните и закройте файл.

Файл hosts это довольно уязвимое место в операционной системы Windows. Этот файл стает мишенью номер один практически для всех вирусо и троянов, которым удается заразить компьютер. В данной статье мы расскажем о том, что такое файл hosts, где он находится, для чего его используют и как его восстановить после заражения компьютера вирусами.

Задача данного файла хранить список доменов и соответствующих им ip-адресов. Операционная система использует этот список для преобразования доменов в ip-адреса и наоборот.

Каждый раз когда вы вводите в адресную строку браузера адрес нужно вам сайта, происходит запрос на преобразования домена в ip-адрес. Сейчас это преобразование выполняет служба под названием DNS. Но, на заре развития Интернета hosts файл был единственной возможностью связать символьное имя (домен) с конкретным ip-адресом.

Даже сейчас, данный файл имеет непосредственное влияние на преобразование символьных имен. Если в hosts файл добавить запись, которая будет связывать ip-адрес с доменом, то такая запись будет отлично работать. Именно этим и пользуются разработчики вирусов, троянов и других вредоносных программ.

Что касается структуры файла, то файл hosts это обычный текстовый файл бузе расширения. То-есть данный файл называется не, hosts.txt, а просто hosts. Для его редактирования можно использовать обычный текстовый редактор Блокнот (Notepad).

Стандартный файл hosts состоит из нескольких строк, которые начинаются с символа «#». Такие строки не учитываются операционной системой и являются просто комментариями.

Также в стандартном файле hosts присутствует запись «127.0.0.1 localhost». Эта запись означает, что при обращении к символьному имени localhost вы буде обращается к собственному компьютеру.

Махинации с файлом hosts

Существуют два классических способа извлечь выгоду от внесения изменений в файл hosts. Во-первых с его помощью можно заблокировать доступ к сайтам и серверам антивирусных программ.

Например, заразив компьютер, вирус добавляет в файл hosts такую запись: «127.0.0.1 kaspersky.com». При попытке открыть сайт kaspersky.com операционная система будет подключаться к ip-адресу 127.0.0.1. Естественно, это неверный ip-адрес. Это приводит к тому, что доступ к данному сайту полностью блокируется. В результате пользователь зараженного компьютера не может скачать антивирус или обновления антивирусных баз.

Кроме этого разработчики могут использовать и другой прием. Добавляя записи в файл hosts они могут перенаправлять пользователей на поддельный сайт.

Например, заразив компьютер, вирус добавляет в файл hosts такую запись: «90.80.70.60 vkontakte.ru». Где «90.80.70.60» это ip-адрес сервера злоумышленника. В результате при попытки зайти на всем известный сайт, пользователь попадает на сайт который выглядит точно также, но находится на чужом сервере. В результате таких действий мошенники могут получить логины, пароли и другую персональную информацию пользователя.

Так что в случае любых подозрений на заражение вирусом или на подмену сайтов первым делом необходимо проверять HOSTS файл.

Где находится файл hosts

В зависимости от версии операционной системы Windows файл hosts может распологаться в различных папках. Например, если вы используете Windows XP, Windows Vista, Windows 7 или Windows 8, то файл находится в папке WINDOWS\system32\drivers\etc\

.

В операционных системах Windows NT и Windows 2000 данный файл лежит в папке WINNT\system32\drivers\etc\ .

В совсем древних версиях операционной системы, например в Windows 95, Windows 98 и Windows ME, данный файл можно найти просто в папке WINDOWS .

Восстановление файла hosts

Многих пользователей подвергшихся взлому интересует, где можно скачать hosts файл. Однако, искать и скачивать оригинальный hosts файл совсем не нужно. Его можно исправить самостоятельно, для этого необходимо открыть текстовым редактором и удалить все кроме строчки кроме «127.0.0.1 localhost». Это позволит разблокировать доступ к всем сайтам и обновить антивирус.

Рассмотрим более детально процесс восстановления файла hosts:

- Откройте папку в которой находится данный файл. Для того чтобы долго не бродить по каталогам в поисках нужной папки можно воспользоваться небольшой хитростью. Нажмите комбинацию клавиш Windows+R , для того чтобы открыть меню «Выполнить ». В открывшемся окне введите команду «%systemroot%\system32\drivers\etc» и нажмите кнопку ОК.

- После того как перед вами откроется папка в которой лежит файл hosts, сделайте резервную копию текущего файла. На случай если что-то пойдет не так. Если файл hosts существует, то просто переименуйте его в hosts.old. Если файла hosts вообще нет в этой папке, то этот пункт можно пропустить.

- Создайте новый пустой файл hosts. Для этого Кликните правой кнопкой мышки в папке etc и выберите пункт «Создать текстовый документ» .

- Когда файл будет создан его необходимо переименовать в hosts. При переименовании появится окно в котором будет предупреждение о том, что файл будет сохранен без расширения. Закройте окно с предупреждением нажатием на кнопку ОК.

- После того как новый hosts файл создан, его можно отредактировать. Для этого отккройте файл с помощью программы Блокнот.

- В зависимости от версии операционной системы содержимое стандартного hosts файла может отличаться.

- Для Windows XP и Windows Server 2003 нужно добавить «127.0.0.1 localhost» .

- Windows Vista, Windows Server 2008, Windows 7 и Windows 8 нужно добавить две строчки: «127.0.0.1 localhost» и «::1 localhost» .

Использовать файл hosts Windows, чтобы запретить компьютеру подключаться к нежелательным веб-адресам, это очень старая практика, которая до сих пор используется в целях повышения уровня безопасности или блокировки отдельных сайтов и cookies со сторонних сайтов. Опытные пользователи уже давно знакомы с этим файлом и на практике применяли его не раз. Но, если вы слышите об этом в первый раз, то данная статья поможет вам понять, как правильно использовать файл hosts.

Где находится файл hosts Windows 7 и зачем он нужен

Прежде всего, файл hosts - это обычный текстовый файл, который не имеет расширения и позволяет сопоставлять IP адреса и Url адреса веб-сайтов (об адресах будет рассказано чуть позже). Это означает, что для его редактирования вам достаточно использовать любой текстовый редактор , включая блокнот Windows. Второе, что необходимо знать, это то, что файл hosts может использоваться не только вами для блокировки или перенаправления сайтов, но и вредоносными программами, например, в целях перенаправления вас с любимых веб-сайтов на вредоносные сайты для кражи ваших личных данных. Это означает, что большинство антивирусных программ следит за изменениями в данном файле. И при любых изменениях могут выдавать соответствующие сообщения. Третье, о чем нужно знать, это то, что файл hosts является системным файлом и для его редактирования потребуются права администратора. Это означает, что для его корректирования вам необходимо открывать текстовый редактор от имени администратора .

Файл hosts Windows 7 находится по адресу:

- %windir%\system32\drivers\etc\hosts

- Обычно, %windir% - это "C:\Windows", но вы так же можете использовать %windir%.

Откройте текстовый редактор с правами администратора, а затем откройте файл hosts по указанному выше пути. Перед вами должен открыться файл, как показано на картинке:

Примечание : Файл открыт в Notepad++, но, как уже говорилось, вы можете это сделать и при помощи блокнота Windows

Файл заполняется исходя из трех основных правил

- Все комментарии начинаются с символа # (решетка) Например

- # Это комментарий к строке

- Каждое сопоставление IP-адреса и Url-страницы указывается на отдельной строчке и между ними должно находится пространство (пробел, табуляция)

- 127.0.0.1 localhost

- (127.0.0.1 - это адрес вашего компьютера)

- Порядок следования именно такой, как показано:

- Вначале IP-адрес, а затем Url-адрес

С учетом приведенных правил, видно, что по умолчанию в файле hosts для вашего компьютера (IP-адрес 127.0.0.1) присваивается имя localhost, которое могут использовать не только браузеры, но и любые программы.

Примечание : Как факт, вы так же можете сопоставлять и не существующим Url-адресам нужные вам IP-адреса, но учтите, что они будут корректными только на вашем компьютере.

Перейдем от теории к практике.

Используем файл hosts Windows 7 для блокировки и перенаправления сайтов?

Прежде всего, откройте файл hosts Windows с административными правами, как было показано выше. И попробуйте добавить в конец файла два примера (один для блокировки, второй для перенаправления)

# Следующая строка будет блокировать любые попытки открыть вредоносный сайт # под названием virus-attack-stole-your-data.ru 127.0.0.1 virus-attack-stole-your-data.ru # Следующая строка будет перенаправлять открытие веб-сайта # под названием mysite.data.info на IP-адрес 10.10.10.10 10.10.10.10 mysite.data.info

В первом случае, любая попытка открыть вредоносный сайт с названием "virus-attack-stole-your-data.ru" будет приводить к тому, что браузер или любая другая программа будет пытаться открыть сайт на вашем компьютере (127.0.0.1). Если же такового не имеется, то, например, браузер покажет вам сообщение о недоступности сайта. Это удобный и зачастую один из самых быстрых способов заблокировать любой сайт в Windows.

Во втором случае, любая попытка обратиться по Url-адресу "mysite.data.info" будет приводить к тому, что браузер или любая другая программа будет открывать сайт по адресу 10.10.10.10. Как и в первом случае, если такого адреса не существует, то будет выдана ошибка. Этот способ особенно удобен в тех случаях, когда вам хочется для обращения к сайту на компьютере вместо цифр использовать удобные названия. Вы так же можете использовать собственные сокращения для обращения к тем сайтам, у которых имеется собственный выделенный IP, как например у большинства крупных проектов.

Примечание : Кроме того, что указанные Url-адреса можно использовать для открытия сайтов, вы так же можете использовать адресацию через порты. К примеру, обращение по адресу "mysite.data.info:8080" будет перенаправлено на "10.10.10.10:8080", что особенно удобно, когда у вас в локальной сети есть компьютеры, которые имеют IP-адрес (сервера, хранилища и т.д.), но не имеют красивого Url-адреса.

Примечание : Напоминаем, что все настроенные Url-адреса можно использовать в любых программах на вашем компьютере. Однако, необходимо помнить, что такие настройки будут корректными только на вашем компьютере.

Остался еще один вопрос, который может вас интересовать, а именно когда же настройки вступят в силу? По умолчанию, время применения будет зависеть от текущих настроек Windows и наличия dns кэша. Однако, существует простой способ очистить кэш для применения настроек файла hosts.

Примечание : Более подробно о dns читайте в обзоре Устройство DNS .

Как сбросить dns кэш в Windows 7 для применения настроек в файле hosts?

Как уже говорилось, чтобы применились настройки файла hosts Windows 7 нужно либо дождаться пока Windows обновит кэш dns, либо сбросить его вручную. И вот как это можно сделать:

- Закройте все программы, использующие интернет-соединения, включая браузеры.

- Сноска: Если вам нужен доступ только через браузеры, то закройте их. Остальные программы подхватят настройки позже.

- Введите следующую команду:

- ipconfig /flushdns

- Нажмите ввод и дождитесь пока не появится фраза

- Кэш сопоставителя DNS успешно очищен

В большинстве случаев этого будет вполне достаточно для обновления dns кэша.

Примечание : Если по каким-то причинам кэш не обновился, то перезагрузите компьютер. Если и это не помогло, то необходимо начинать поиск причины с той программы, которая не подхватила настройки. К примеру, браузеры тоже имеют собственный dns кэш и иногда могут не сразу подхватывать настройки, хоть такого и не должно быть.

Как видите, ничего сложного в использовании файла hosts нет.

Теперь, вы знаете как использовать файл hosts Windows в целях безопасности для блокировки и перенаправления сайтов.

- RKill бесплатная программа для очистки зараженного компьютера от вредоносных программ

Технические советы