Первое место в конкурсе занял Антон Севостьянов с актуальным руководством по защите от шифровальщиков. Антон работает системным администратором и обучает пользователей информационным технологиям. Больше видеоуроков можно найти на его сайте .

Сегодня

стали популярным инструментом киберпреступников. С их помощью злоумышленники вымогают деньги у компаний и обычных пользователей. За разблокировку личных файлов пользователи могут отдать десятки тысяч рублей, а

владельцы бизнеса

- миллионы (например, если заблокированной окажется база 1С).

В руководстве я предлагаю несколько способов защиты от шифровальщиков, которые помогут максимально обезопасить ваши данные.

Антивирусная защита

Среди всех средств защиты на первом месте стоит антивирус (я пользуюсь ). Вирусные базы данных автоматически обновляются несколько раз в день без участия пользователя, но нужно следить и за актуальностью самой программы. Помимо обновления антивирусных баз разработчики регулярно добавляют в свои продукты современные средства защиты от вирусов.

Одним из таких средств является облачный сервис ESET LiveGrid®, который может блокировать вирус раньше, чем он будет занесен в антивирусную базу. Система ESET «на лету» анализирует информацию о подозрительной программе и определяет ее репутацию. В случае возникновения подозрений на вирус все процессы программы будут заблокированы.

Проверить, включена ли функция ESET LiveGrid® можно следующим образом: ESET NOD32 - Дополнительные настройки - Служебные программы - ESET LiveGrid® - Включить систему репутации ESET LiveGrid®.

Оценить эффективность ESET LiveGrid® можно на сайте , предназначенном для тестирования работы любых антивирусных продуктов. Переходим по ссылке Security Features Check (Проверка функций защиты) - Feature Settings Check for Desktop Solutions (Проверка функций защиты для персональных компьютеров) или Feature Settings Check for Android based Solutions (Проверка функций защиты для устройств на Android) - Test if your cloud protection is enabled (Проверить, включена ли у вас облачная защита). Далее нам предлагается скачать тестовый файл, и, если антивирус среагировал на него, - защита активна, если нет - нужно разбираться, в чем дело.

Обновление операционной системы и программных продуктов

Злоумышленники часто используют известные уязвимости в программном обеспечении в надежде на то, что пользователи еще не успели установить последние обновления. В первую очередь это касается операционной системы Windows, поэтому следует проверить и, при необходимости, активировать автоматические обновления ОС (Пуск - Панель управления - Центр обновления Windows - Настройка параметров - Выбираем способ загрузки и установки обновлений).

Отключение службы шифрования

В Windows предусмотрена специальная служба шифрования данных; если не пользуетесь ей регулярно, лучше ее отключить - некоторые модификации шифровальщиков могут использовать эту функцию в своих целях. Для отключения службы шифрования нужно выполнить следующие действия: Пуск - Панель управления - Администрирование - Службы - Шифрованная файловая система (EFS) и перезагрузить систему.

Обратите внимание, что если вы применяли шифрование для защиты каких-либо файлов или папок, то следует снять галочки в соответствующих чекбоксах (ПКМ - Свойства - Атрибуты - Дополнительно - Шифровать содержимое для защиты данных). Иначе после отключения службы шифрования, вы не сможете получить доступ к этим файлам. Узнать, какие файлы были зашифрованы, очень просто - они будут выделены зеленым цветом.

Ограниченное использование программ

Для повышения уровня безопасности можно заблокировать запуск любых программ, которые не соответствуют заданным нами требованиям. По умолчанию такие настройки установлены только для папок Windows и Program Files.

Настроить локальную групповую политику можно так: Выполнить - gpedit - Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Политики ограниченного использования программ - ПКМ - Создать политику ограниченного использования программ.

Давайте создадим правило, запрещающее запуск программ из каких-либо мест за исключением разрешенных (Дополнительные правила - ПКМ - Создать правило для пути - Путь: *, т.е. любой путь - Уровень безопасности: Запрещено).

В окне «Назначенные типы файлов» указаны расширения, которые будут блокироваться при попытке запуска. Советую добавить сюда расширение.js - java script и удалить.ink, чтобы можно было запускать программы с помощью ярлыков.

На эффективную настройку может уйти определенное время, но результат определенно этого стоит.

Использование учетной записи обычного пользователя

Работать с учетной записи администратора не рекомендуется даже продвинутым пользователям. Ограничение прав учетной записи позволит минимизировать урон при случайном заражении (Включить учетную запись администратора - Задать пароль - Лишить текущего пользователя административных прав - Добавить в группу пользователи).

Для выполнения действий с правами администратора в Windows предусмотрен специальный инструмент - «Контроль учетных записей», который запросит пароль для выполнения той или иной операции. Проверить настройки можно здесь: Пуск - Панель управления - Учетные записи пользователей - Изменение параметров контроля учетных записей - По умолчанию - Уведомлять только при попытках внести изменения в компьютер.

Контрольные точки восстановления системы

Иногда вирусам все равно удается преодолеть все уровни защиты. В этом случае у вас должна быть возможность откатиться на раннее состояние системы. Настроить автоматическое создание контрольных точек можно так: Мой компьютер - ПКМ - Свойства - Защита системы - Параметры защиты.

По умолчанию при установке операционной системы защита включена только для системного диска, однако шифровальщик затронет содержимое всех разделов на вашем ПК. Для восстановления файлов стандартными средствами или программой Shadow Explorer следует включить защиту для всех дисков. Контрольные точки займут некоторый объем памяти, однако они могут спасти ваши данные в случае заражения.

Резервное копирование

Я настоятельно рекомендую регулярно делать самой важной информации. Эта мера поможет не только защититься от вирусов, но послужит страховкой на случай выхода жесткого диска из строя. Обязательно делайте копии данных и сохраняйте их на внешних носителях или в облачных хранилищах.

Надеюсь, руководство будет для вас полезным и поможет защитить личне данные (и деньги!) от злоумышленников.

Севостьянов Антон

победитель конкурса

Июль 6, 2018 12:35 | Bitdefender Россия |

Этот тип вирусов по праву считается самым опасным для личной информации, хранящейся на компьютере. Эти вредоносные программы распространяются в большинстве случаев без участия пользователей и ориентированы не на разрушение файловой системы, а на шифрование файлов владельца компьютера. Кибермошенники обычно обещают выслать ключи дешифровки в обмен на денежный выкуп, но, как показывает практика, надеяться на это нет смысла.

За последние два года безопасность корпоративных и личных компьютеров несколько раз подвергалась огромной опасности из-за резко активизации. За этот период три разных шифровальщика-вымогателя уничтожали данные на компьютерах. Это вирусы Petya, BadRabbit и WannaCry 2.0. Ущерб от их деятельности сложно переоценить: счёт идёт на миллиарды долларов, а число пострадавших компьютеров и компаний до сих пор не установлено.

Помимо обновлений для операционных систем и программ рекомендуется установить антивирус. При желании можно установить бесплатный антивирус. Но как его выбрать?

Лучшим по рейтингам, составленным Av-Test, AV-Comparatives и Роскачеством, антивирусом для дома/бизнеса является Bitdefeder. Лучшими по рейтингам стали не только его платные версии, но бесплатный вариант антивируса. Во время активизации шифровальщиков ни один из пользователей антивируса не пострадал: ни компании, ни физические лица. Как же Bidefender может защитить компьютер от вирусов-шифровальщиков?

Компания разработала специальное бесплатное решение Anti-Ransomware. Оно рассчитано на защиту от вирусов-шифровальщиков, в том числе от WannaCry, NonPetya, BadRabbit и других. Для этого программа сохраняет файлы на устройстве специальным способом, не позволяющим вредоносным-программам их шифровать.

Оптимальной защитой для дома станет антивирус . Программа позволяет создавать безопасные папки для важных файлов. Папки получают усиленную защиту от шифровальщиков, а при попытке атаки на них пользователь получает уведомление об угрозе. Ещё одной эффективной мерой является встроенный советник по безопасности Wi-Fi. Он будет защищать банковские операции, покупки и использование приложений или браузеров. При возникновении угрозы советник не позволит шифровальщику и кибермошеннику получить доступ к устройству.

Также компания активно развивает антивирусы для бизнеса. Наиболее полный функционал представлен в программе . Антивирус позволяет блокировать доступ к приложениям или веб-страницам, использует для защиты firewall, поисковый советник и веб-фильтрацию для защиты от взломов. Настройка работы антивируса осуществляется с помощью облачной консоли. Антивирус в 2017 году был отмечен лабораторией AV-Test как решение, которое потребляем меньше всего ресурсов виртальных машин.

Последнее время весь Интернет будоражат вирусные эпидемии. Вымогатель WannaCry, шифровальщик Petya и прочая виртуальная пакость атакует компьютеры и ноутбуки, мешая нормальной их работе и заражая хранящиеся на жестком диске данные. Делается это чтобы заставить пользователя заплатить деньги создателям вредоносной программы. Я хочу дать несколько советов, которые помогут максимально защитить компьютер от вирусов и не дать им поразить важные данные.

Их можно использовать как правила, соблюдение которых является залогом информационной безопасности вашего ПК.

1. Обязательно пользуйтесь антивирусом

На любом компьютере, у которого установлена операционная система Windows, имеющем доступ в сеть Интернет должна стоять антивирусная программа. Это даже не обсуждается, это — аксиома! В противном случае Вы можете практически в первый же день нахватать столько заразы, что спасёт только полная переустановка ОС с форматированием жесткого диска. Сразу же встаёт вопрос — а какой антивирус лучше установить? По своему опыту скажу, что лучше чем Kaspersky Internet Security или DrWeb Security Space нет пока ничего! Лично я сам активно используют обе программы дома и на работе и могу с уверенностью заявить, что они без проблем выявляют 99% всей попадающейся заразы, работают быстро и без нареканий, так что денег своих стоят однозначно.

Если Вы не готовы раскошелится на хорошую защиту компьютера от вирусов, то можно воспользоваться бесплатными антивирусными приложениями. Тем более, что их выбор очень велик. Я у себя уже выкладывал — можете воспользоваться одним из предложенных там вариантов.

Примечание: Для себя составил небольшой анти-рейтинг антивирусного ПО, которое я не использую сам и не советую другим. Вот они: Avast, Eset NOD32, F-Secure, Norton Antivirus, Microsoft Security Essentials. Поверьте, это не пустые слова и программы попали в этот список не случайно! Выводы сделаны на основе личного опыта использования, а так же опыта моих друзей и коллег.

2. Своевременно обновляйте операционную систему и программы

Старайтесь не пользоваться устаревшим программным обеспечением. Это касается не только обязательного регулярного обновления баз антивируса (хотя даже про это пользователи очень часто почему то забывают напрочь)! Не пренебрегайте хотя бы раз в месяц выполнять установку обновлений Windows. Тем более, что делает это ОС самостоятельно, достаточно лишь запустить поиск через Центр обновлений.

Про обновление других программ тоже не надо забывать, ведь на устаревших версиях всплывают уязвимости, которые сразу же стараются использовать злоумышленники, пытаясь заразить ваше устройство. Особенно это касается веб-браузеров и других приложений, через которые Вы работает в Интернете.

3. Не работайте под Администратором

Главная ошибка большинства юзеров, из-за которой способна рухнуть даже самая совершенная защита от вирусов — это работа в системе с максимальными полномочиями, то есть с правами Администратора. Создайте учётную запись обычного пользователя с ограниченными правами и работайте под ней. Старайтесь не давать полномочия Администратора и другим пользователям — это значительная брешь в безопасности вашего компьютера. Как показывает практика, большинство вредоносных приложений не смогли бы выполнить свою деструктивную задачу, если бы в момент попадания в систему пользователь не имел бы полномочий суперпользователя. Вредоносам просто не хватило бы прав на выполнение действий.

4. Пользуйтесь средствами восстановления системы

В каждой версии операционной системы от Microsoft, начиная с уже теперь древней Windows XP и заканчивая модной «Десяткой», есть встроенный инструмент создания и использования точек восстановления, с помощью которых можно сделать к предыдущему работоспособному состоянию.

Например, если Вы поймали вирус, то вы сможете вернуться к последней точке восстановления, когда ОС была ещё не поражена.

Стоит отметить, что если Вы поймали вымогателя-шифровальщика, то в некоторых случая можно восстановить какую-то часть зашифрованных файлов за счёт теневых копий Windows.

Обязательно проверьте включена ли эта функция в системе. Для этого кликаем правой кнопкой по значку компьютера и в появившемся меню выбираем пункт «Свойства»:

В появившемся окне в меню справа кликните на пункт «Дополнительные параметры чтобы появилось ещё одно окно Свойств системы:

На вкладке «Защита системы» надо найти и нажать кнопку «Настроить». Откроется ещё одно окошко. Ставим точку в чекбоксе «Включить защиту». Ниже нужно ещё будет сдвинуть ползунок использования диска хотя бы до 5-10%, чтобы ОС могла сохранить несколько точек восстановления. Применяем внесённые изменения.

5. Скрытые файлы и расширения

В Виндовс по умолчанию не показываются расширения файлов, а так же не видны скрытые файлы и папки. Это очень часто используется злоумышленниками для внедрения вирусов на ПК. Исполняемый файл с расширением «.exe» или скрипт «.vbs» обычно маскируют под документ Word или таблицу Excel и пытаются подсунуть ничего не подозревающему пользователю. Именно по этому принципу работают распространённые в последнее время шифровальшики.

Именно поэтому я рекомендую зайти в параметры папок и на вкладке «Вид» снять галочку «Скрывать расширения для зарегистрированных типов файлов», а ниже — поставить чекбокс «Показывать скрытые файлы, папки и диски». Нажимаем на кнопку «ОК». Это позволить Вам защитить свой компьютер от скрытых и замаскированных вирусов, а так же оперативно отслеживать вредоносные вложения в письмах, на флешках и т.п.

6. Отключите удалённое управление

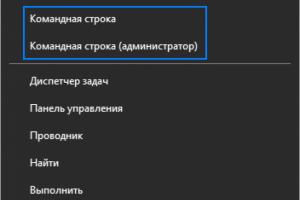

В ОС Windows по умолчанию включена функция удалённого управление через протокол RDP — Remote Desktop Protocol. Это не есть хорошо, а потому данную опцию я бы порекомендовал отключить, если Вы ею не пользуетесь. Для этого открываем свойства системы и переходим в «Дополнительные параметры»:

Заходим на вкладку «Удалённый доступ» и ставим чекбокс «Не разрешать удалённые подключения к этому компьютеру». Так же надо снять галочку «Разрешать подключения удалённого помощника к этому компьютеру». Применяем настройки нажатием на кнопку «ОК».

7. Соблюдайте правила информационной безопасности

Не стоит забывать и про основы безопасной работы на ПК и в Интернете. Вот несколько правил, которые Вы должны обязательно выполнять сами и объяснить их важность своим родным, близким и коллегам по работе.

— Используйте сложные и длинные (не короче 8 символов) пароли;

— По возможности используйте двухфакторную авторизацию;

— Не сохраняйте пароли в памяти браузера;

— Не нужно хранить пароли в текстовых файлах, да и вообще не стоит держать их на компьютере;

— Выходите из учётной записи после завершения работы (если ПК пользуются несколько человек);

— Не открывайте вложения в письмах от неизвестных людей;

— Не запускайте файлы с расширением.exe,.bat,.pdf,.vbs из писем даже от известных Вам людей;

— Не используйте свой личный или рабочий E-Mail для регистрации на сайтах и в соцсетях;

Только обязательное соблюдение перечисленных основ цифровой безопасности позволит Вам держать защиту своего компьютера от вирусов-вымогателей и шифровальщиков на достаточно высоком уровне!

P.S.: Напоследок хочу сказать, что значительно проще заранее принять меры предосторожности и не допустить вирусного заражения, нежели потом разгребать его последствия в надежде восстановить хоть какую-нибудь информацию!

Под шифровальщиками (криптолокерами) подразумевается семейство вредоносных программ, которые с помощью различных алгоритмов шифрования блокируют доступ пользователей к файлам на компьютере (известны, например, сbf, chipdale, just, foxmail inbox com, watnik91 aol com и др.).

Обычно вирус шифрует популярные типы пользовательских файлов: документы, электронные таблицы, базы данных 1С, любые массивы данных, фотографии и т. д. Расшифровка файлов предлагается за деньги — создатели требуют перечислить определенную сумму, обычно в биткоинах. И в случае, если в организации не принимались должные меры по обеспечению сохранности важной информации, перечисление требуемой суммы злоумышленникам может стать единственным способом восстановить работоспособность компании.

В большинстве случаев вирус распространяется через электронную почту, маскируясь под вполне обычные письма: уведомление из налоговой, акты и договоры, информацию о покупках и т. д. Скачивая и открывая такой файл, пользователь, сам того не понимая, запускает вредоносный код. Вирус последовательно шифрует нужные файлы, а также удаляет исходные экземпляры методами гарантированного уничтожения (чтобы пользователь не смог восстановить недавно удаленные файлы с помощью специальных средств).

Современные шифровальщики

Шифровальщики и прочие вирусы, которые блокируют доступ пользователей к данным, — не новая проблема в информационной безопасности. Первые версии появились еще в 90-х годах, однако они в основном использовали либо «слабое» (нестойкие алгоритмы, малый размер ключа), либо симметричное шифрование (одним ключом шифровались файлы у большого числа жертв, также была возможность восстановить ключ, изучив код вируса), либо вообще придумывали собственные алгоритмы. Современные экземпляры лишены таких недостатков, злоумышленники используют гибридное шифрование: с помощью симметричных алгоритмов содержимое файлов шифруется с очень высокой скоростью, а ключ шифрования шифруется асимметричным алгоритмом. Это значит, что для расшифровки файлов нужен ключ, которым владеет только злоумышленник, в исходном коде программы его не найти. Для примера, CryptoLocker использует алгоритм RSA с длиной ключа в 2048 бит в сочетании с симметричным алгоритмом AES с длиной ключа 256 бит. Данные алгоритмы в настоящее время признаны криптостойкими.

Компьютер заражен вирусом. Что делать?

Стоит иметь в виду, что в вирусах-шифровальщиках хоть и используются современные алгоритмы шифрования, но они не способны зашифровать мгновенно все файлы на компьютере. Шифрование идет последовательно, скорость зависит от размера шифруемых файлов. Поэтому если вы обнаружили в процессе работы, что привычные файлы и программы перестали корректно открываться, то следует немедленно прекратить работу на компьютере и выключить его. Тем самым вы можете защитить часть файлов от шифрования.

После того, как вы столкнулись с проблемой, первым делом нужно избавиться от самого вируса. Останавливаться подробно на этом не будем, достаточно попытаться вылечить компьютер с помощью антивирусных программ или удалить вирус вручную. Стоит только отметить, что зачастую вирус после завершения алгоритма шифрования самоуничтожается, тем самым затрудняя возможность расшифровки файлов без обращения за помощью к злоумышленникам. В таком случае антивирусная программа может ничего и не обнаружить.

Главный вопрос — как восстановить зашифрованные данные? К сожалению, восстановление файлов после вируса-шифровальщика практически невозможно. По крайней мере, гарантировать полное восстановление данных в случае успешного заражения никто не будет. Многие производители антивирусных средств предлагают свою помощь по дешифровке файлов. Для этого нужно отправить зашифрованный файл и дополнительную информацию (файл с контактами злоумышленников, открытый ключ) через специальные формы, размещенные на сайтах производителей. Есть небольшой шанс, что с конкретным вирусом нашли способ бороться и ваши файлы успешно расшифруют.

Попробуйте воспользоваться утилитами восстановления удаленных файлов. Возможно, вирус не использовал методы гарантированного уничтожения и некоторые файлы удастся восстановить (особенно это может сработать с файлами большого размера, например с файлами в несколько десятков гигабайт). Также есть шанс восстановить файлы из теневых копий. При использовании функций восстановления системы Windows создает снимки («снапшоты»), в которых могут содержаться данные файлов на время создания точки восстановления.

Если были зашифрованы ваши данные в облачных сервисах, обратитесь в техподдержку или изучите возможности сервиса, которым пользуетесь: в большинстве случаев сервисы предоставляют функцию «отката» на предыдущие версии файлов, таким образом, их можно восстановить.

Чего мы настоятельно не рекомендуем делать — идти на поводу у вымогателей и платить за расшифровку. Были случаи, когда люди отдавали деньги, а ключи не получали. Никто не гарантирует, что злоумышленники, получив деньги, действительно вышлют ключ шифрования и вы сможете восстановить файлы.

Как защититься от вируса-шифровальщика. Превентивные меры

Предотвратить опасные последствия легче, чем их исправить:

- Используйте надежные антивирусные средства и регулярно обновляйте антивирусные базы. Звучит банально, но это значительно снизит вероятность успешного внедрения вируса на ваш компьютер.

- Сохраняйте резервные копии ваших данных.

Лучше всего это делать с помощью специализированных средств резервного копирования. Большинство криптолокеров умеют шифровать в том числе и резервные копии, поэтому имеет смысл хранить резервные копии на других компьютерах (например, на серверах) или на отчуждаемых носителях.

Ограничьте права на изменения файлов в папках с резервными копиями, разрешив только дозапись. Помимо последствий шифровальщика, системы резервного копирования нейтрализуют множество других угроз, связанных с потерей данных. Распространение вируса в очередной раз демонстрирует актуальность и важность использования таких систем. Восстановить данные гораздо легче, чем расшифровать!

- Ограничьте программную среду в домене.

Еще одним эффективным способом борьбы является ограничение на запуск некоторых потенциально опасных типов файлов, к примеру, с расширениями.js,.cmd,.bat,.vba,.ps1 и т. д. Это можно сделать при помощи средства AppLocker (в Enterprise-редакциях) или политик SRP централизованно в домене. В сети есть довольно подробные руководства, как это сделать. В большинстве случаев пользователю нет необходимости использовать файлы сценариев, указанные выше, и у шифровальщика будет меньше шансов на успешное внедрение.

- Будьте бдительны.

Внимательность — один из самых эффективных методов предотвращения угрозы. Относитесь подозрительно к каждому письму, полученному от неизвестных лиц. Не торопитесь открывать все вложения, при возникновении сомнений лучше обратитесь с вопросом к администратору.

Александр Власов , старший инженер отдела внедрения систем защиты информации компании «СКБ Контур»