Разработчики операционной системы Windows создали опцию, которая ограничивает возможности пользователей на компьютере. Данные ограничения устанавливает самостоятельно любой пользователь, который имеет доступ к учетной записи администратора на компьютере .

Инструкция

- Чтобы установить любой запрет на компьютере требуются права администратора. Чтобы управлять запретами, нужно открыть специальный раздел «Локальные параметры безопасности», для этого используйте сочетание клавиш Win+R и впишите secpol.msc, нажмите клавишу Enter.

- Откройте раздел «Политика ограниченного использования программ»

и в группе команд «Тип объекта» выберите команду «Назначенные типы файлов». В окне загрузится список форматов файлов, которые относятся к исполняемому коду.

- Для запрета использования программ нужно исключить из данного списка соответствующие типы. Например, для запрета использования программы Excel выберите в имеющимся списке соответствующий пункт и выполните команду «Удалить», также удалите ярлык программы, он имеет формат LNK. Сохраните изменения нажатием на кнопку ОК.

- Перейдите в раздел «Принудительный» и в раскрывающемся перечне «Применять политики ограниченного использования» отметьте команду «Для всех, кроме локальных администраторов».

Перейдите в директорию «Уровни безопасности» и выберите раздел «Неограниченный», выберите значение «По умолчанию» и сохраните настройки кнопкой ОК.

- Откройте категорию «Уровни безопасности» и выберите опцию «Неограниченный». Выберите параметр «По умолчанию» и нажмите ОК.

- После выполнения всех описанных действий все пользователи, кроме администраторов, смогут использовать только разрешенные приложения. Все программы устанавливаются в директории Program Files или SystemRoot. Если вы самостоятельно устанавливали программы в другие папки, то их нужно внести в разрешенный перечень.

- Откройте окно «Дополнительные правила» и щелкните в пустом месте раздела «Имя». Нажмите опцию «Создать правило для пути» и обозначьте путь к директории с программами.

- Для того, чтобы другие пользователи не добавили в указанные папки дополнительный софт, нужно установить дополнительное ограничение. Вызовите для нужной папки контекстное меню и нажмите «Общий доступ и безопасность», на странице «Безопасность» установите разрешение для нужных пользователей.

- Кликните «Дополнительно» и откройте вкладку «Разрешения». Укажите пользователей и щелкните «Изменить», в загруженном окне отметьте разрешенные действия для этих пользователей.

Видео: Как запретить установку программ в windows 7

Инструкция

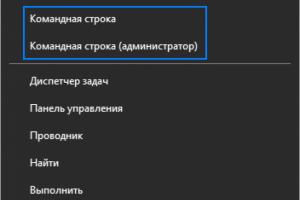

Для настройки запретов вам потребуются права администратора. Вызывайте командную строку, используя сочетание Win+R, и введите команду secpol.msc. Откроется окно оснастки «Локальные параметры безопасности».

Раскройте «Политики ограниченного использования программ». В разделе «Тип объекта» двойным щелчком разверните пункт «Назначенные типы файлов». В окне свойств перечислены типы файлов, которые будут считаться исполняемым кодом.

Вам нужно убрать из этого списка программы, которые могут быть установлены другими пользователями. Например, если кто-то из них работает с таблицами Excel или базами данных Access, отметьте в списке эти пункты и нажмите «Удалить». Удалите также LNK – «Ярлык». Нажмите ОК для подтверждения.

Двойным щелчком раскройте пункт «Принудительный» и переведите переключатель «Применять политики ограниченного использования…» в положение «Для всех, кроме локальных администраторов». Раскройте папку «Уровни безопасности» и двойным щелчком разверните пункт «Неограниченный». Нажмите «По умолчанию» и ОК для подтверждения.

Раскройте папку «Уровни безопасности» и двойным щелчком разверните пункт «Неограниченный». Нажмите «По умолчанию» и ОК для подтверждения.

Теперь остальные пользователи смогут запускать только установленные вами или системой программы. По умолчанию они находятся в папках Program Files и SystemRoot. Если какие-то программы находятся в других разделах, их нужно добавить в список разрешенных.

Разверните оснастку «Дополнительные правила» и в разделе «Имя» щелкните правой клавишей по свободному месту. Выберите команду «Создать правило для пути» и укажите путь к папке, где лежат разрешенные программы.

Чтобы пользователи не могли скопировать в эти папки запрещенный софт, настройте на них разрешения. Щелкните правой клавишей по ярлыку папки и выбирайте «Общий доступ и безопасность». В закладке «Безопасность» выставьте разрешения для каждой из групп пользователей.

Нажмите «Дополнительно» и перейдите в закладку «Разрешения». Выберите группу пользователей, нажмите кнопку «Изменить» и в новом окне отметьте флажками действия, которые разрешены или запрещены этой группе.

Источники:

- как запретить устанавливать программы

Если кто-то неуловимый постоянно захламляет жесткий диск ненужными и загружающими систему программами, совсем не обязательно устраивать на него засаду. Определенным образом настроив Windows можно запретить установку программ, как таковую.

Инструкция

Нажмите комбинацию клавиш Win+R. Появится диалоговое окно «Выполнить», в котором впишите gpedit.msc и нажмите клавишу Enter. Откроется редактор локальной групповой политики.

В левой части окна откройте директорию «Конфигурация компьютера» > «Конфигурация Windows» > «Параметры безопасности» > «Политики ограниченного использования программ». Если до этого данные политики не назначались, нажмите пункт меню «Действие» > «Создать политику ограниченного использования программ». В правой части окна кликните правой кнопкой мыши по вновь созданному параметру «Назначенные типы файлов» и выберите «Свойства». Пролистайте список «Назначенные типы файлов» на предмет наличия форматов MSI и EXE. Если какой-то из них отсутствует, добавьте его при помощи поля ввода «Расширение» и кнопки «Добавить» внизу этого окна. Чтобы изменения вступили в силу, нажмите кнопку «Применить», а затем ОК, или сразу кнопку ОК, если никаких изменений не было внесено.

В левой части окна выберите пункт «Уровни безопасности», а в правой – кликните правой кнопкой по параметру «Запрещено» и в появившемся меню нажмите кнопку «По умолчанию». В новом окне кликните по кнопке «Да». Теперь система будет запрещать запуск всех приложений (в том числе и инсталляторов EXE и MSI), находящихся в списке «Назначенные типы файлов». Следующие два пункта инструкции описывают действия по блокировке доступа к редактору локальной групповой политики.

Активируйте учетную запись гостя. Для этого нажмите кнопку «Пуск» > «Панель управления». Далее возможны два варианта: если панель управления отображается значками, выберите «Учетные записи пользователей» > «Управление другой учетной записью», а если категориями, найдите

Здравствуйте, друзья! Раздел я решил открыть именно с этой статьи, так как затронутая в ней тема сейчас весьма актуальна. Речь пойдет о Mail.ru и других компаниях, которые ведут нечестную игру в отношении своих пользователей. Ну, и конечно же, о самом AppLocker, как о средстве борьбы с установкой и запуском нежелательных программ.

Про группу компаний Mail.ru уже давно гуляют нелестные отзывы и мнения об их агрессивном и нечестном маркетинге не только по отношению к конкурентам, но и, в первую очередь, по отношению к самим пользователям. А факт, обнародованный в десятых числах марта сего года, просто окончательно убедил меня на написание этой статьи.

Виной всему треклятый Guard и Downloader от Mail.ru /а также браузер Амиго/ . Все дело в том, что эти якобы "полезные" (по заявлениям разработчиков) программки, ведут себя никак иначе, как вредоносные объекты. Расскажу вкратце. Например, решили вы себе установить мэйлру агент. Скачали, инсталлируете, и тут происходит самое интересное – помимо самого агента, на ваш любимый компьютер устанавливается еще куча всяческих приблуд: спутник, тулбар, гуард, амиго и т.п. По заявлениям представителей мэйл.ру, если вы снимете "галочку" с этих программ при установке основной программы, то они и не будут установлены. Но, на деле это далеко не всегда так. Свидетельством тому служит великое множество гневных реплик, отзывов и обзоров по этому поводу.

Но главный "козырь" mail.ru – это GuardMailRu (якобы Защитник). Справедливости ради, стоит отметить, что он, конечно, защищает от несанкционированной смены стартовой страницы браузера, например, или же от несанкционированной смены поисковой машины. Но, в этом-то и вся загвоздка. Он, практически без ведома пользователя, устанавливает стартовую страницу (угадайте какую?), и вот от ее смены и защищает. Также и с поиском по умолчанию. Причем не только защищает, но и удаляет все ранее установленные модули от Яндекса, Рамблера и т.п.

Казалось бы, да и черт с ним, полезная же функция (с одной стороны). Но, дело в том, что при удалении Guard, он магическим образом возвращается снова. И все – ваша стартовая страница навеки Mail.ru =)

Кто хоть немного знаком с информационной безопасностью уже, наверное, увидел зловредную природу всех этих действий, характерную для вирусов и троянов. Например:

- установка без ведома пользователя;

- изменение пользовательских настроек без ведома хозяина;

- удаление приложений сторонних разработчиков;

- отсутствие возможности удаления стандартными средствами операционной системы.

Но даже это еще не все! Самый смак впереди.

Как выяснилось, у mail.ru есть еще одно "приложение" - Downloader (Загрузчик). И вот это уже, на мой взгляд, реальное мошенничество со стороны этой компании. Вот смотрите, гуляет, к примеру, интернет-пользователь по различным ресурсам в сети, ищет необходимую информацию, и тут - бац - выскакивает уведомление, что вам необходимо обновить , мозиллу, хром, интернет эксплорер и т.п., причем выглядит это все вполне официально. НО! Скачивание идет не с официального сайта, а с сайтов-партнеров mail.ru, и скачивается, конечно же, не обновление, а "Браузер Интернет" (ну и название придумали =)) /ныне это Браузер Амиго/ все от той же Mail.ru! Естественно со своим тулбаром и прочей ненужной "гадостью", типа спутника@mail.ru.

В сети уже гуляет множество разных картинок и мемов на этот счет. Наподобие вот такой:

Вы спросите, а почему же антивирусы не блокируют, не ругаются? А вот почему (и это еще больше повергает в шок). Оказывается, все эти псевдообновления подписаны настоящей и легитимной цифровой подписью Mail.Ru! Поэтому антивирусы, видя эту подпись, вполне естественно доверяют скачанному и запущенному приложению.

И теперь скажите, разве это не мошеннические действия? Не обман пользователей? Не введение в заблуждение?

"Не мы первые это начали" (c)

Вот так сотрудник Mail.ru, имеющий непосредственное отношение к разработке downloader`а, ответил на авторитетном интернет портале на многочисленные претензии и реальные факты, основанные на анализе кода и поведения этого "Загрузчика", которые позволяют смело заявить: Downloader от Mail.ru – это ни что иное, как троян!

Компании как-то нужно монетизировать свои проекты. Вот и решили они пойти по пути "партнерских программ" - предлагают различным ресурсам способ заработка, посредством этого самого "загрузчика".

Вот такие пироги, друзья. Более подробно обо всем этом вы можете почитать на различных ресурсах в сети, типа Хабра. Ну, а мы перейдем к практике.

Но прежде, справедливости ради стоит отметить, что подобный агрессивный маркетинг реально придумали не в mail.ru. У Яндекса, к примеру, тоже есть свой "Защитник". Различные сервисы типа AOL, Ask.com, ICQ и т.п. также используют установку своих тулбаров или программ в стороннем софте, причем делают это давно. Но то, на что пошли в Mail.ru, открыто обманывая пользователей ложными обновлениями сторонних программ – это, конечно, нонсенс.

Так давайте с этим бороться с помощью AppLocker!

Большинство пользователей, которые активно используют интернет, прекрасно понимают, что такое UAC (контроль учетных записей), права администратора и т.п., а также знают и понимают, что при установке любого программного обеспечения нельзя слепо жать на кнопку "далее", а нужно внимательно все просматривать, снимать ненужные галочки и т.п. Но, ведь у всех у нас есть друзья, родственники, родители, клиенты, наконец, которые даже не догадываются о таких вещах.

И, чтобы оградить их от подобных напастей, мы воспользуемся локальной политикой безопасности и . Сразу скажу, это работает только на операционках Windows 7 (Максимальная и Корпоративная). Насчет Windows 8 ничего сказать не могу, не тестировал.

Данная методика вряд ли подойдет тем, кто регулярно устанавливает ПО и игры на свои компьютеры, т.к. она достаточно сильно ограничивает действия пользователя. Во многих случаях гораздо комфортней пользоваться , которая отлично справляется со своими задачами и не доставляет никаких неудобств.

Для начала нам нужно будет создать файл XML (если не хотите заморачиваться с его созданием, можете скачать ). Для этого, копируем вот этот код. Код временно удален из-за проблем с отображением. Качайте готовый xml-файл.

Затем открываем стандартный блокнот (но лучше использовать Notepad++) и вставляем в него скопированный код. Далее жмем: Файл - Сохранить как...

Сохранять файл необходимо в кодировке UTF-8, иначе при импорте правил возникнет ошибка. Кодировка (в Блокноте) меняется в выпадающем меню, рядом с кнопкой "Сохранить"

Вводим произвольное имя (напр., blockmailru.xml) и сохраняем в любое удобное для нас место, например, на рабочий стол. Все, файл у нас готов.

Теперь необходимо запустить службу и установить для нее автоматический режим запуска, иначе функция AppLocker работать не будет. Для того, чтобы запустить эту службу, откройте: Панель управления – Администрирование – Службы:

Клацаем мышкой дважды по "Удостоверение приложения", запустится окно свойств данной службы. Теперь нужно запустить эту службу и включить для нее автоматический тип запуска. Жмем запустить:

Не забываем нажать на "ОК" =)

Если служба у вас уже запущена, обязательно включите для нее автоматический тип запуска, как показано на рисунке выше. По умолчанию тип запуска этой службы установлен "Вручную".

Все, со службами на сегодня закончили. Теперь необходимо импортировать созданный ранее список (который мы предварительно назвали blockmailru.xml) в AppLocker. Для этого снова открываем: Панель управления – Администрирование - Локальная политика безопасности. Ищем: Политики управления приложениями - AppLocker:

Жмем правой кнопкой мыши на "AppLocker" и выбираем "Импортировать политику...". После чего, в открывшимся окне нужно указать на созданный файл blockmailru.xml и открыть его. Система выдаст запрос на изменение политики и уведомит, что все предыдущие правила политики будут заменены. Соглашаемся. Все. Основная часть работы проведена. В "Исполняемые правила" вы увидите такую картину:

Такая же картина будет и в пункте "Правила установщика Windows"

Как видно на скриншоте, в правилах есть пункт: Разрешить – Все – D:\Portable Soft\*. Это правило гласит о следующем: разрешен запуск любым пользователем и любой программы из папки Portable Soft, расположенной в корне диска D . Необходимо оно (правило) для запуска портативных программ (т.е. которые запускаются без установки). Или же, например, для разрешения установки тех программ, инсталляторы которых вы поместите в эту папку.

Вам тоже необходимо включить такое правило. Делается это очень просто. Создайте папку, где вам удобнее (хоть на рабочем столе). Назовите ее как-нибудь (по типу "Portable") и поместите в нее все portable-программы и инсталляторы, которым вы доверяете. Далее еще раз открываем (если закрыли): Панель управления – Администрирование - Локальная политика безопасности - Политики управления приложениями – AppLocker. На "Исполняемые правила" жмем правой кнопкой мыши и выбираем "Создать новое правило...". Там все просто: жмем "далее", еще "далее", затем ставим галочку "Путь", снова "далее" и "Обзор папок". Откроется окно, в котором нужно будет указать ту самую папку и снова "далее", "далее", и на конечном этапе "создать". Правило создано. На самом деле все проще простого. К тому же, при создании, или редактировании таких правил можно указать исключения, разрешать или блокировать пути (папки), издателей и т.д.

Тоже самое нужно проделать для таких программ, которые устанавливаются не в Program Files, а например, в C:\Users\имя_пользователя\AppData\Local\Apps\. В общем, если после внесенных настроек у вас не запускается какая-то программа, добавьте в правила ее месторасположение. Аналогично тому, как мы добавляли разрешения для папки "Portable"

Давайте теперь окончательно поймем, чего мы добились всеми этими манипуляциями и, что нам теперь запрещено, а что разрешено:

- блокировка запуска и установки любых программ от таких издателей, как: CNET, AOL, SweetIM, Uniblue, ASK, Mail, Messenger Plus, Hamster, Mediaget, Reg Organaizer. Все эти издатели уличены в недобросовестных действиях (скрытая установка и т.п.). Список можно самостоятельно дополнять и редактировать;

- разрешен запуск всех программ, которые расположены в Program Files, Windows и в той папке (директории), которую мы добавили самостоятельно;

- разрешен запуск любых программ локальным администратором (т.е. учетной записью администратора)

- разрешено выполнение файлов установщика Windows (файлы.msi) с цифровой подписью;

- разрешено выполнение файлов установщика Windows с цифровой подписью, которые расположены в каталоге Installer (в папке Windows);

- разрешен запуск любых файлов установщика Windows локальным администратором (т.е. учетной записью администратора).

Таким образом, никакие Guard`ы, "защитники", левые браузеры от mail.ru, от яндекса, спутники, яндекс-бары и прочий не нужный хлам, больше не появятся на вашем компьютере или на компьютере ваших близких и знакомых. Все программы от указанных издателей больше не проникнут на компьютер, на котором действуют эти правила; они попросту будут заблокированы.

При установке любого софта всегда следите за "галочками" , смотрите внимательно, чтобы не установить сторонний софт.

И помните одно из главных правил – качайте софт ТОЛЬКО с официальных сайтов.

Если у вас возникли вопросы, касаемо этой инструкции, смело задавайте их в комментариях или через .

До скорых встреч!

Если стационарным компьютером или ноутбуком в силу необходимости пользуется не один, а несколько пользователей, совершенно естественно, что каждый из них может устанавливать в систему программы, которые ему нужны для повседневной работы или развлечений. Это может приводить к непредсказуемым последствиям, которые касаются возможного нарушения функциональности операционной системы.

Запретить установку программ в Windows XP и в системах рангом выше одному или нескольким юзерам на общем уровне можно довольно просто. Однако самое логичное решение, состоящее в исключении пользователей из администраторской группы или повышении уровня контроля UAC, в седьмой версии Windows и более поздних модификациях системы эффекта не дает, поскольку в них все равно можно использовать старт инсталлятора как раз от имени администратора. Несмотря на это, несколько вариантов установки запрета применить все же можно.

Для его нужен запрет на инсталляцию программного обеспечения?

Для начала давайте кратко остановимся на том, почему и для чего нужно вводить такие запреты со стороны администратора.

Тут проблема даже не в том, что пользователь может установить совершенно ненужное программное обеспечение, а скорее в том, что в процессе инсталляции некоторых приложений очень часто может устанавливаться и огромное количество так называемого партнерского ПО (что многими пользователями в силу своей невнимательности часто игнорируется). Кроме того, такие под такие апплеты весьма успешно маскируются и некоторые вирусы (например, рекламного характера).

И вообще, инсталляция ненужных программных продуктов приводит к захламлению жесткого диска и к снижению быстродействия компьютера в случае, когда инсталлированные программы прописывают собственные настройки в автозагрузке системы и в системном реестре. А без специальных знаний и навыков произвести максимально полное удаление установленных приложений бывает чрезвычайно трудно, и на средства Windows лучше всего не рассчитывать.

Как запретить установку программ на Windows 7 в параметрах групповых политик?

Поскольку речь далее пойдет именно о седьмой модификации системы, отталкиваться будем от ее основных настроек и параметров. Но приводимые решения аналогично можно будет применять и в более поздних версиях ОС. Итак, как запретить установку программ на Windows 7 для всех пользователей на общем уровне, включая возможную инсталляцию, инициируемую самими приложениями, например, при обновлении? Сделать это можно через групповые политики. Доступ к редактору осуществляется командой gpedit.msc, которая прописывается в меню «Выполнить» (на пункте запуска задачи с правами администратора обязательно нужно поставить галочку).

В редакторе следует использовать разделы административных шаблонов и компонентов Windows, после чего выбрать в списке пункта запрета установщика. После этого через двойной клик следует войти в редактирование данного параметра, выставить его на включенное состояние и применить изменения.

Действия с оснасткой

В Windows 7 доступ к установке запретов на любые действия, выполняемые потенциальным пользователем системы, можно получить и через так называемую консоль управления оснасткой (mmc).

Здесь сначала через файловое меню нужно выбрать добавление новой оснастки, затем в списке доступных инструментов выделить групповые политики и кнопкой добавления внести ее в список окошка справа. В новом открывшемся окне кнопкой обзора следует вызвать еще одно окно, перейти на вкладку «Пользователи» и отметить того юзера, для которого должен действовать устанавливаемый запрет.

Кода оснастка будет добавлена через меню «Файл», ее нужно сохранить, используя для этого стандартную методику с присвоением в качестве названия зарегистрированного имени админа. После этого нужно повторить вышеописанные действия в но в этом случае установка программ в Windows 7 будет запрещена только для выбранного пользователя.

Примечание: при необходимости можно создать несколько оснасток или выставить запреты для всех зарегистрированных юзеров.

Как запретить установку программ Windows 7 пользователю с помощью параметров родительского контроля?

Для выставления запретов можно воспользоваться еще одним методом, который, по свидетельству большинства специалистов, является наиболее простым и не требует особых знаний системного инструментария. Как запретить установку программ на Windows 7 и системах выше с помощью этого инструмента? Для этого в «Панели управления» нужно использовать раздел управления учетными записями с выбором пункта установки родительского контроля.

Далее просто отмечается пользователь, для которого будет выставлен запрет, и активируется соответствующий параметр ограничения запуска программ. Система автоматически создаст список приложений, которые можно заблокировать, но, если программа найдена не будет, через кнопку обзора путь к ней можно указать самостоятельно.

Но, судя по советам специалистов, нужно четко понимать, что недостаток этой методики состоит в том, что можно всего лишь ограничить старт установленных приложений, а не тех, которые пользователь собирается инсталлировать, хотя при желании можно добавить в список и установщики Windows.

Установка запрета в реестре

Говоря о том, как запретить установку программ на Windows 7 касательно ограничения запуска самих приложений или инсталлятора системы, можно применить и не менее действенный способ, состоящий в изменении специально отвечающего за это ключа в реестре (regedit).

Раздел имеет название DisallowRun и расположен по пути, показанному на изображении выше. Для установки запрета нужно всего лишь создать новый параметр и указать путь к исполняемому EXE-файлу, после чего произвести перезагрузку компьютерного устройства.

Примечание: для каждого приложения параметр создается отдельно, при необходимости можно устанавливать дополнительные значения ключа (2, 3, 4), но сам запрет будет касаться всех пользователей, не имеющих в системе администраторских привилегий.

Краткие итоги

Если подводить итоги всему вышесказанному, по всей видимости, многие уже поняли, что выставление ограничений на запуск установленных приложений является самым простым, но далеко не лучшим решением. Если по каким-либо причинам требуется установить запрет именно на инсталляцию программ, лучше всего воспользоваться групповыми политиками или консолью управления оснастками, что подтверждается большинством специалистов по компьютерной безопасности.

Но действия с этими редакторами в любом случае должны производиться исключительно при входе в администраторскую учетную запись или с использованием надлежащих прав на изменение системной конфигурации. В качестве стороннего средства можно применить утилиту App Locker, но действия с ней почти в точности повторяют управление политиками и оснастками (только параметры импортируются, а не устанавливаются вручную), поэтому она не рассматривалась.

Политики секретности Windows позволяют ограничивать в правах пользователей, чьи действия могут нанести вред системе. Например, родители хотят контролировать установку игр детьми, а администратор рабочего компьютера считает, что только он имеет право инсталлировать новые программы.