По мере того, как наша жизнь стремительно оцифровывается, мы буквально обрастает разнообразными паролями. И когда счет сервисов идет на десятки, запомнить пароли от них просто нереально. Можно, конечно, использовать один пароль везде, но это очень небезопасно. Потерял его – и все подробности твоей жизни могут достаться кому-то не очень дружелюбному. Поэтому правильнее везде придумывать разные пароли, а потом записывать их в укромном месте.

Вот только как выбрать это место? Чтобы и удобно, и надежно? Вариантов-то сотни. Я не буду рассказывать вам обо всех приложениях для хранения паролей. Слишком много времени займет, потому что перепробовал много чего. Расскажу лучше о двух, на которых в итоге остановился.

На Android много лет с удовольствием пользуюсь бесплатным приложением B-Folders . Оно, в отличие от многих аналогов, действительно бесплатное – нет ограничений ни по количеству полей в записях, ни по количеству самих записей. База хранится в зашифрованном виде, по умолчанию доступ к ней открывается после ввода пароля или пин-кода (на выбор). За дополнительную сумму можно включить разблокировку по отпечатку пальцев (299 рублей).

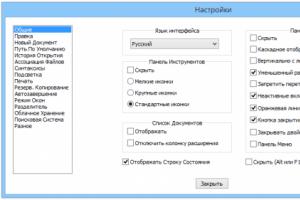

Разработчик трудится над приложением с 2009 года и, кажется, предусмотрел вообще все. В настройках можно менять вид приложения и карточек, устанавливать время принудительной очистки буфера обмена после того, как вы скопировали в него пароль, включать самоуничтожение базы после определенного числа неправильно введенных паролей и т.д. и т.п. Паранойя авторов дошла до того, что в приложении даже нельзя сделать скриншот – и это, кстати, абсолютно правильно.

Придраться можно к двум вещами. Во-первых, интерфейс не локализован – все на английском. С русскими названиями и паролями проблем нет, да и все важные надписи продублированы понятными иконками. Но для кого-то, возможно, это будет неприятностью.

Во-вторых, нет опции автоматической синхронизации базы с облачными хранилищами. Возможно, это тоже сделано для дополнительной безопасности базы паролей. Но последнюю можно сохранить в виде зашифрованного файла, отправить в любое облако (Dropbox, OneDrive и т.д.), и оттуда уже скачать на другой телефон. Процедура занимает буквально минуту, причем вместе с базой переезжают все любимые настройки.

Так бы, наверное, и пользовался только B-Folders, но жизнь заставила все же поискать мультиплатформенное решение. Чтобы и на Android, и на iOS, и на компьютере тоже можно было подсматривать особенно заковыристые пароли. Пробовал всякое, и в итоге остановился на… Kaspersky Password Manager . Приложение также по умолчанию бесплатное, но если не занести денег, можно хранить только 15 паролей. Хочешь больше – изволь доплатить. Купить приложение навсегда нельзя, лицензия действует год. Но так, к сожалению, у всех приличных мультиплатформенников с онлайн-синхронизацией. Вопрос лишь в цене.

А она, как это ни странно звучит, в случае с Kaspersky Password Manager может быть очень разной. Я имел глупость купить лицензию прямо через App Store, где с меня слупили 1000 рублей. А на сайте Лаборатории Касперского то же самое стоит всего 450 рублей. Если же вы купили лицензию на Kaspersky Total Security (1990 рублей в год на два компьютера), то Password Manager достанется вам бонусом совершенно бесплатно.

Поскольку корни у Password Manager российские, локализация присутствует в полном объеме. Для веб-сайтов, приложений и личных данных предусмотрены разные форматы карточек, плюс есть отдельный раздел для заметок. Разумеется, тоже зашифрованный. Понравилось, что когда вводишь пароль для сайта, в меню автоматически подкачивается его иконка – так легче не заблудиться, когда паролей много. Также, если открывать сайт прямо из приложения, оно попробует подставить пароль в форму. Получается не всегда, потому что формы пишутся ой как по-разному. Но иногда это и впрямь экономит время.

Единожды вбитые пароли хранятся в облаке Лаборатории Касперского и доступны с любых авторизованных устройств. Дополнительную защиту обеспечивает наличие мастер-пароля: то есть мало ввести данные своей учетки, нужен еще один поверх. Вход в приложение по пинкоду, отпечатку пальца или – в случае iPhone X – по морде лица. Есть версии для ПК и Mac, но там проще, наверное, заходить через браузер.

К недостаткам продукта могу отнести только отсутствие возможности купить пожизненную лицензию, как-то с ней поспокойнее. Но, похоже, время таких лицензий уходит.

Берегите пароли! Слишком уж много можно потерять вместе с ними. Достаточно вспомнить сотни страдальцев, забывших данные своих кошельков с биткойнами:)

Просмотры: 4 540

Я уже много лет пользуюсь замечательным сервисом хранения паролей LastPass и считаю, что он является лучшим в своем роде. Однако для платформы Android этот сервис предлагает только платный вариант использования, что подходит далеко не всем. Поэтому в этой статье мы рассмотрим, как вытащить свои пароли из LastPass, перенести их в Android и организовать их надёжное хранение и удобное использование.

1. Экспорт паролей из LastPass

Извлечь свои пароли из этого сервиса очень просто, процесс займёт всего несколько кликов. Для этого необходимо зайти в веб-интерфейс сервиса и в главном меню выбрать пункт «Экспорт». После этого необходимо указать имя файла и место его сохранения на своём компьютере.

2. Конвертация паролей LastPass в пароли KeePass

Для работы с паролями на мобильном устройстве будем использовать программу . Она имеет клиенты практически для всех платформ, хорошо зарекомендовала себя с точки зрения безопасности, удобна и бесплатна. Но прежде чем перенести свои пароли на мобильное устройство, их необходимо преобразовать в понятный для этой программы вид. Эта возможность существует в десктопной версии KeePass.

Установите KeePass на свой компьютер и создайте новую базу паролей, указав в качестве места размещения одну из папок в Dropbox. Затем импортируйте файл с паролями LastPass в созданную вами базу паролей.

3. Keepass2Android

После того, как ваши пароли оказались в понятном для KeePass виде, можно уже перенести их непосредственно в мобильное устройство. Для этого лучше всего использовать мобильный клиент Keepass2Android, который умеет синхронизировать базу паролей через Dropbox. Установите эту программу, а затем откройте созданную вами ранее базу паролей.

4. Автоматическое заполнение паролей

Одна из самых удобных функций LastPass - это возможность автоматического заполнения учётных данных на сохранённых сайтах. В Keepass2Android тоже есть подобная функция, хотя реализована она немного по-другому. Программа имеет специальную клавиатуру, с помощью которой и вводятся пароли. Происходит это следующим образом.

- Вы открываете в браузере (поддерживаются практически все обозреватели для Android) страницу авторизации.

- С помощью меню «Отправить» переправляете эту страницу в Keepass2Android. Программа находит подходящий для этой страницы пароль в своей базе.

- Затем перед вами появляется предложение выбрать клавиатуру. Выбираем вариант Keepass2Android.

- Появляется специальная клавиатура, на которой с помощью специальных клавиш можно в один клик ввести в нужные поля ваш логин и пароль для открытой страницы.

Теперь вы будете иметь на своём мобильном гаджете хорошо защищённую и синхронизируемую базу данных, содержащую все ваши пароли. Кроме этого, мы получаем возможность удобного ввода паролей с помощью специальной клавиатуры, что позволяет очень быстро и удобно входить на нужные вам сайты.

Копался я, значит, в интернете по своим делам и наткнулся в поиске на преинтересные утверждения. Мол на устройствах под управлением Android пароли хранятся в базе данных в открытом виде. Фантастика. Неужели программисты Google такие глупые? А вот доморощенные хакеры, как всегда, на высоте:-). Казалось бы, как все просто, скопировал с телефона файл /data/system/accounts.db или /data/system/users/0 (зависит от версии android), открыл его sqlite-браузером и вот они, пароли, на блюдечке! Пользуйся. Ну и кто прочитал пароли? А? Не буду описывать процесс аутентификации подробно. Это будет скучно. Так вот, когда Вы регистрируете свое устройство в аккаунте google, вы проходите стандартную процедуру аутентификации. То есть, вводите свой email и пароль. После этого, устройство передает на сервер название и модель устройства, imei и получает auth token (авторизационный токен). действительный только для данного устройства. Вот он и хранится в account.db.

И практически все современные сервисы используют такой тип авторизации. Следовательно, если Вы забыли пароль от своего аккаунта Google, искать его в телефоне совершенно бесполезно. Попробуйте стандартное средство восстановления пароля к аккаунту. Чтобы посмотреть какие устройства подключены к аккаунту (при условии что у вас есть пароль) зайдите в свой аккаунт google - настройки - аккаунт - личный кабинет и Вы увидите свое устройство. Можно, кстати, попробовать его поискать, если устройство подключено к сети интернет.

Уж простите, я назвал свой телефон носком, просто, он периодически теряется:-). Итак, если у вас украли устройство, или вы его потеряли, вы можете его отключить в своем аккаунте.

После этого, auth token будет недействителен, и с этого устройства будет невозможно подключиться к этому аккаунту. А вот данные, находящиеся на устройстве, почту и другое, если они не были зашифрованы, можно будет прочитать. В аккаунте, также, можно удаленно стереть данные с устройства. То есть, при нажатии этой кнопки, при первом же входе устройства в интернет, данные будут удалены. Это, если не считать их заранее без входа в интернет. Желательно, конечно, шифровать данные на устройстве, но это совсем другая тема. А вообще, Google рекомендует двухфакторную аутентификацию. Хранить пароли требуется для Email протоколов POP3, IMAP, SMTP и Exchange ActiveSync. Все они требуют предоставление пароля при каждом подключении к серверу. И то они шифруются, пусть не так сложно. А в открытом виде пароли хранились только на заре развития сети интернет:-).

Представим себе следующую ситуацию. Мы находим смартфон под управлением Android 4.1–4.4 (ну или CyanogenMod 10–11) и вместо того, чтобы вернуть его хозяину, решаем оставить себе и вытащить из него всю конфиденциальную информацию, которую только сможем. Все это мы попытаемся сделать без специализированных инструментов вроде различных систем для прямого снятия дампа с NAND-памяти или хардварных устройств для снятия S-ON и так, чтобы владелец не узнал о том, что мы делаем, и не смог удаленно отыскать или заблокировать устройство. Сразу оговорюсь, что все это вовсе не руководство к действию, а способ исследовать безопасность смартфонов и дать информацию тем, кто хочет уберечь свои данные.

WARNING!

Вся информация предоставлена исключительно в ознакомительных целях. Ни автор, ни редакция не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Первоочередные действия

Итак, нам в руки попал чужой смартфон. Не важно, каким образом, важно, что он уже у нас. Первое, что мы должны сделать, - это как можно быстрее отвязать его от сотовой сети, то есть, следуя завету гопников, вынуть и выкинуть SIM-карту. Однако делать это я бы рекомендовал только в том случае, если SIM-карту удастся вынуть, не выключая смартфон, то есть либо осторожно приподняв батарею, либо через боковой слот, если это смартфон с несъемной батареей (Nexus 4/5, например). Во всех остальных случаях лучше ограничиться включением режима полета, так как вполне возможно, что в Android активирован режим шифрования пользовательских данных и после отключения смартфон будет заблокирован до ввода ключа шифрования.

Также ни в коем случае нельзя подключать смартфон к какой бы то ни было сети Wi-Fi, так как, возможно, установленное на нем ПО для отслеживания (а в Android 4.4.1 оно уже встроено) сразу начнет свою работу и можно нарваться на «случайную» встречу с владельцем и его друзьями (о полиции можно не беспокоиться, она такого пострадавшего пошлет). Фронтальную камеру я бы на всякий случай чем-нибудь заклеил, возможно, она делает снимки уже сейчас и они будут отправлены при первом удобном случае.

Экран блокировки

Теперь, когда мы обезопасили свою персону, можно начать раскопки. Первое препятствие, которое нам придется обойти, - это экран блокировки. В 95% случаев он не будет иметь защиты, однако об остальных пяти процентах мы забывать не можем.

Защищенный экран блокировки в Android может быть трех основных типов. Это четырехзначный пин-код, графический ключ или снимок лица. На разблокировку первых двух дается в общей сложности двадцать попыток, разделенных по пять штук с «минутой отдыха» между ними. На разблокировку по снимку лица есть несколько попыток, после которых смартфон переключается на пин-код. Во всех трех случаях после провала всех попыток смартфон блокируется и спрашивает пароль Google.

Наша задача - попытаться обойти экран блокировки так, чтобы не скатиться к паролю Google, подобрать который уже точно не удастся. Самый простой способ это сделать - используя подключение по USB и ADB:

$ adb shell rm /data/system/gesture.key

Либо так:

$ adb shell $ cd /data/data/com.android.providers.settings/databases $ sqlite3 settings.db > update system set value=0 where name="lock_pattern_autolock"; > update system set value=0 where name="lockscreen.lockedoutpermanently"; > .quit

Однако у этого метода есть две проблемы. Он требует прав root и не сработает в Android 4.3 и выше, так как для доступа к ADB нужно подтверждение со стороны устройства, что в условиях залоченного экрана сделать невозможно. Более того, доступ по ADB может быть отключен в настройках.

Мы можем спуститься на уровень ниже и для удаления файла с ключом блокировки использовать консоли восстановления. Для этого достаточно перезагрузиться в консоль восстановления (выключение + включение с зажатой клавишей увеличения громкости) и прошить следующий файл . Он содержит скрипт, который удалит /data/system/gesture.key и снимет блокировку, не нарушая работу текущей прошивки.

Проблема этого подхода - зависимость от кастомной консоли восстановления. Стоковая консоль просто не примет файл как подписанный неверной цифровой подписью. Кроме того, в случае, если активировано шифрование данных, во время следующей загрузки телефон будет заблокирован и его спасет только полное удаление всех данных, что идет вразрез с нашей задачей.

Еще более низкий уровень - это fastboot, то есть манипуляция устройством на уровне загрузчика. Красота этого метода в том, что разблокированный загрузчик позволяет делать с устройством что угодно, включая загрузку и установку кастомной консоли восстановления. Для этого достаточно выключить смартфон (опять же делаем скидку на шифрование данных) и включить его в режиме загрузчика с помощью кнопки питания + «громкость вниз». После этого к устройству можно будет подключиться с помощью fastboot-клиента:

$ fastboot devices

Теперь скачиваем «сырой» образ кастомной консоли восстановления (с расширением img) для «нашего» устройства и пытаемся его загрузить без установки:

$ fastboot boot cwm-recovery.img

Если загрузчик девайса разлочен, смартфон перезагрузится в консоль, через которую можно будет активировать режим ADB, залить с его помощью «обновление», ссылка на которое приведена выше, и прошить его. Далее достаточно будет перезагрузиться, чтобы получить полный доступ к смартфону. Кстати, если ты стал обладателем одного из Nexus-устройств, его загрузчик можно легко разблокировать вот так:

$ fastboot oem unlock

Но это просто информация к размышлению, так как операция разблокировки автоматически сбрасывает устройство до заводских настроек.

Теперь о том, что делать, если все эти способы не сработали. В этом случае можно попытаться найти баг в самом экране блокировки. Удивительно, но, несмотря на отсутствие таковых в чистом Android, они довольно часто находятся в экранах блокировок фирменных прошивок от производителя. Например, в Galaxy Note 2 и Galaxy S 3 на базе Android 4.1.2 когда-то была найдена смешная ошибка, которая позволяла на короткое время получить доступ к рабочему столу, просто нажав кнопку «Экстренный вызов», затем кнопку ICE (слева внизу в номеронабирателе) и, наконец, кнопку «Домой». После этого буквально на полсекунды появлялся рабочий стол, чего вполне хватало, чтобы убрать блокировку.

Еще более тупой баг был найден в Xperia Z: можно было набрать на экстренном номеронабирателе код для входа в инженерное меню (# #7378423## ), с помощью него попасть в меню NFC Diag Test и далее выйти на рабочий стол тем же нажатием кнопки «Домой». Мне очень трудно представить, как могли появиться такие дикие баги, но они есть.

Что касается обхода графического ключа, тут все довольно просто. Он может быть отключен таким же способом, как и пин-код, но здесь есть еще две дополнительные возможности. Во-первых, даже несмотря на внушительное количество возможных вариантов ключей, люди в силу своей психологии чаще всего выбирают ключ, похожий на одну из букв латинского алфавита, то есть те самые Z, U, G, цифра 7 и так далее, что сводит количество возможностей к парам десятков. Во-вторых, при вводе ключа палец оставляет на экране совсем не иллюзорный след, который, даже смазанный, довольно легко угадывается. Впрочем, последний минус может быть легко нивелирован защитной матовой пленкой, на которой следы просто не остаются.

Ну и последнее, о чем хотелось бы сказать, - это так называемый фейсконтроль. Это самый топорный вариант блокировки, который, с одной стороны, очень легко обойти, просто показав смартфону фотку владельца, но с другой - довольно трудно, так как, не зная даже имени владельца, раздобыть его фотографию не представляется возможным. Хотя попробовать сфоткать самого себя, конечно, стоит, вполне возможно, что ты похож на предыдущего владельца.

Внутри

Допустим, что мы обошли экран блокировки. Теперь наши действия будут направлены на то, чтобы вытащить как можно больше информации со смартфона. Сразу оговорюсь, что пароль Google, сервисов вроде Facebook, Twitter и номера кредитных карт нам не достанутся. Ни тех, ни других на смартфоне просто нет; вместо паролей используются аутентификационные токены, которые дают доступ к сервису только с данного смартфона, а вторые хранятся на серверах соответствующих служб (Google Play, PayPal), а вместо них используются те же токены.

Более того, не удастся даже купить что-то в Google Play, так как его последние версии принудительно запрашивают пароль Google при каждой покупке. Эту функцию, кстати, можно отключить, но даже в этом случае смысл покупок будет потерян, так как весь контент будет привязан к чужому аккаунту.

С другой стороны, мы вполне можем если не угнать аккаунты полностью, то хотя бы почитать почту, Facebook и другую личную инфу пользователя, а там уже может оказаться что-то интересное. Особый профит в этом случае даст Gmail, который можно будет использовать для того, чтобы восстановить аккаунт к другим сервисам. А если пользователь при этом еще не успел сходить в салон связи, чтобы заблокировать SIM-карту, то можно будет подтвердить идентичность и с помощью номера телефона. Вот только заниматься этим стоит лишь после отключения всех защитных механизмов (мы же не хотим, чтобы нас отследили с помощью антивора).

Удаляем антивор

Все приложения для отслеживания смартфона под управлением Android можно разделить на три группы: «трэш», «игрушки» и «потянет». Первые отличаются тем, что написаны студентами техникумов за три часа и, по сути, представляют собой самые обычные приложения, умеющие снимать данные с датчика положения и отправлять их непонятно куда. Особая прелесть таких софтин в том, что их очень просто обнаружить и удалить. Фактически достаточно пройтись по списку установленного софта, вбить в поиск непонятные названия, выявить антиворы и удалить их. Именно это и нужно сделать на первом этапе.

Второй тип приложений - это уже что-то претендующее на серьезный инструмент, но на деле им не являющееся. Обычно такой софт умеет не только отсылать координаты на удаленный сервер, но и прятать себя, а также защищаться от удаления. Вторая функция обычно реализуется с помощью создания приложения в виде сервиса без графического интерфейса. В этом случае его иконка не будет видна в списке приложений, но само приложение, конечно же, будет висеть в фоне, что легко определить с помощью любого менеджера процессов.

Защита от удаления в подобном «софте» обычно реализована через прописывание себя в администраторы устройства, поэтому второе действие, которое нужно сделать, - это пойти в «Настройки -> Безопасность -> Администраторы устройства» и просто снять галочки со всех перечисленных там приложений. Система должна запросить пин-код или пароль, но если на экране блокировки его уже нет, то доступ будет открыт сразу. Смешно, но гугловский антивор, фактически встроенный в ОС, отключается точно таким же образом.

Наконец, третий тип приложений, - это антиворы, программированием которых занимались люди. Основное отличие подобных приложений в том, что кроме маскировки они также умеют прописывать себя в раздел /system (если есть root), из-за чего удалить их стандартными средствами становится невозможно. Беда только в том, что в списке процессов они по-прежнему будут видны, а чтобы их отключить, достаточно перейти в «Настройки -> Приложения -> Все», затем ткнуть по нужному приложению и нажать кнопку «Отключить».

Вот и вся защита. В этом списке также должны быть и нормальные приложения, реализованные в виде модуля ядра или хотя бы нативного Linux-приложения, которое ни один стандартный менеджер процессов не покажет, но я почему-то таких еще не видел. С другой стороны, команды ps и lsmod все равно бы их выдали (если это только не правильный бэкдор), так что уровень скрытности повысился бы не сильно.

Root и дамп памяти

Следующий шаг - снятие дампа внутренней памяти. Мы не можем быть уверены, что в телефоне не осталось никаких закладок, особенно если это фирменная прошивка от HTC и Samsung, поэтому перед включением сети лучше сохранить все его данные на нашем жестком диске. Иначе они могут быть удалены в результате удаленного дампа.

Для этого в обязательном порядке нужны права root (если, конечно, телефон еще не рутован). Как их получить, тема отдельной статьи, тем более что для каждого смартфона свои инструкции. Проще всего найти их на тематическом форуме и выполнить, подключив смартфон к компу по USB. В некоторых случаях рутинг потребует перезагрузки, поэтому лучше сразу убедиться, не зашифрованы ли данные смартфона (Настройки -> Безопасность -> Шифрование), иначе после ребута мы потеряем к ним доступ.

Когда root будет получен, просто копируем файлы на жесткий диск с помощью ADB. Нас интересуют только разделы /data и /sdcard , поэтому делаем так (инструкции для Linux):

$ adb root $ adb pull /data $ mkdir sdcard && cd sdcard $ adb pull /sdcard

Все файлы будут получены в текущий каталог. При этом следует учесть, что если в смартфоне нет слота для SD-карты, то содержимое виртуальной карты памяти будет находиться в разделе /data и вторая команда просто не понадобится.

Что дальше делать с этими файлами, покажет только фантазия. В первую очередь следует обратить внимание на содержимое /data/data , там хранятся все приватные настройки всех установленных приложений (в том числе системных). Форматы хранения этих данных могут быть совершенно различны, но общей практикой считается хранение в традиционных для Android базах данных SQLite3. Обычно они располагаются по примерно таким путям:

/data/data/com.examble.bla-bla/setting.db

Найти их все можно с помощью команды find в Linux, запущенной в первоначальном каталоге:

$ find . -name \*.db

В них могут содержаться не только личные данные, но и пароли (встроенный браузер хранит их именно так, причем в открытом виде). Достаточно лишь скачать любой графический менеджер баз данных SQLite3 и вбить в его поле поиска строку password.

Исследование приложений

Теперь мы наконец можем отключить режим полета, чтобы смартфон смог связаться с сервисами гугла и другими сайтами. SIM-карты в нем уже не должно быть, а определение местоположения (в том числе по IP) можно отключить в «Настройки -> Местоположение». После этого отследить нас уже не получится.

Что делать дальше? Пройтись по переписке в Gmail, отыскать пароли. Особо щепетильные люди даже создают специальную папочку для писем с паролями и конфиденциальной информацией. Также можно попробовать запросить смену пароля на сервисах с подтверждением с помощью email, но в случае Google, Facebook, PayPal и другими нормальными сервисами это сработает только при наличии номера телефона, для чего придется вернуть SIM-карту на место.

В общем и целом здесь все стандартно. У нас есть email, возможно, номер телефона, но нет паролей от сервисов. Всего этого должно быть достаточно для угона многих аккаунтов, но нужно это или нет - вопрос более серьезный. Тот же аккаунт PayPal или WebMoney восстановить чрезвычайно трудно даже самому владельцу, и полученной информации здесь явно будет недостаточно. Смысл угонять аккаунты от «Одноклассников» и других подобных сайтов очень сомнительный.

Очистить раздел /system от возможных закладок можно, просто переустановив прошивку. Причем использовать лучше неофициальную и прошивать через стандартную консоль восстановления. В этом случае антивор не сможет сделать бэкап самого себя с помощью функций кастомной консоли.

Выводы

Я ни в коем случае не призываю поступать так, как описано в этой статье. Приведенная в ней информация, наоборот, предназначена для людей, которые хотят защитить свои данные. И вот здесь они могут сделать для себя несколько очевидных выводов.

- Первый: для защиты информации на смартфоне достаточно всего трех простых механизмов, уже встроенных в смартфон: пароль на экране блокировки, шифрование данных и отключенный ADB. Активированные все вместе, они полностью отрежут все пути доступа к устройству.

- Второй: иметь на смартфоне антивор очень хорошая идея, но не стоит полагаться на него на 100%. Лучшее, что он может дать, - это возможность удалить данные, если попадется не особо умный вор.

- Ну и третье, самое очевидное: сразу после потери смартфона необходимо отозвать пароль Google, поменять пароли на всех сервисах и заблокировать SIM-карту.

Выбирая тот или иной способ хранения конфиденциальной информации, приходится идти на компромисс. Полагаясь на собственную память, мы выбираем простые, хорошо запоминающиеся варианты паролей, логинов и т. п. Материальная фиксация (скажем, записи в блокноте) еще менее надежна, дополнительную аргументацию можно даже не приводить.

Мобильное устройство - также не панацея. Но во-первых, телефон всегда под рукой, в отличие от настольных программных решений. Во-вторых, надежно защитить данные на телефоне «малой кровью» все-таки можно.

Среди наиболее популярных приложений для Android верхние позиции занимают менеджеры паролей, и в этой категории выбор на удивление широк. Данный путеводитель затрагивает, в основном, известные и хорошо зарекомендовавшие себя решения. Задача - выяснить, насколько удобно использовать менеджеры паролей, какие средства для защиты информации предлагают разработчики в каждом из случаев.

В первую очередь, наш интерес направлен на следующие аспекты:

- Синхронизация, импорт и экспорт данных

- Записи, шаблоны, способы организации данных, поиск

- Поддерживаемые стандарты безопасности

- Дополнительные инструменты: встроенный браузер, генератор паролей и т. п.

- Меры безопасности, такие как установка мастер-пароля (или PIN), автоблокировка, очистка буфера обмена.

Участники:

- mySecret

- Keepass2Android

- Safe in Cloud

- LastPass

- PassWallet

- Dashlane Password Manager

mySecret

Приложение mySecret позволяет хранить имена пользователей, пароли и заметки в зашифрованной базе данных. При создании базы за ней закрепляется мастер-пароль.

Опционально, база данных может быть синхронизирована онлайн с Dropbox или посредством HTTP-сервера. Также предусмотрен локальный доступ: база хранится в памяти телефона, ее можно синхронизировать вручную, удалить или восстановить из файла. Для дополнительной защиты содержимого используются сертификаты.

В mySecret задействован простой формат хранения информации. Содержимое ячейки состоит из записи (наименования), логина, пароля, URL, заметки. В поиске участвуют все эти данные, в любой момент можно быстро найти интересующие сведения. Однако следует иметь в виду, что некоторые традиционные удобства в mySecret недоступны. Например, нельзя закрепить запись за категорией или группой, назначить дополнительные поля.

Очень мало внимания уделено безопасности. В ряде случаев не помешала бы перестраховка в виде дополнительных мер. Например, при удалении базы данных не запрашивается пароль, нет быстрой блокировки и т п. моменты, о которых в обзоре будет сказано.

Резюме . mySecret поддерживает онлайн-синхронизацию, автономную работу, хранение паролей с поддержкой сертификатов. Слабые стороны - слишком простая организация паролей, невозможность гибкой настройки, неясная ситуация с безопасностью (как минимум, не указана технология шифрования).

Keepass2Android

Keepass2Android - бесплатный менеджер паролей, который позволяет записывать конфиденциальные данные в *.kdbx файл. Этот формат поддерживается настольными версиями KeePass и, таким образом, доступен для .

KeePass позволяет работать с несколькими базами данных, хранящимися в памяти телефона. Информация шифруется по алгоритму AES (Rijdael) 256 бит с заданным количеством подходов шифрования. Дополнительно может использоваться файл ключей. Безусловно, база защищается мастер-паролем, для ускорения доступа можно активировать опцию QuickUnlock - разблокировку с использованием трех последних символов пароля.

Запись включает в себя стандартные поля (пароль, имя пользователя, адрес сайта, комментарий). Кроме этого, можно присвоить ассоциативную иконку, добавить дополнительные поля, теги, вложение, указать срок годности пароля. Разрешается не только добавление записей, но и их группировка. Это весьма удобно, но практичней было бы ассоциировать группы с определенным набором полей, тем самым ускорив добавление новых записей.

Расширенный поиск позволяет включать любые поля и данные. Обычный поиск в KeePass осуществляется не по мере набора, а после нажатия на кнопку подтверждения (также можно было оптимизировать это действие).

В наличии дополнительные опции безопасности: очистка буфера обмена, блокировка базы, быстрая разблокировка, настройка паролей, управление операциями, обработкой файлов.

Keepass2Android поддерживает синхронизацию базы с облачными сервисами Dropbox, Google Drive, SkyDrive, а также по протоколам FTP и WebDAV. Существует локальная - менее популярная - версия KeePass - . Она может быть интересна, пожалуй, только пользователям, которым не требуется постоянная синхронизация с другими платформами. Экспорт в ней поддерживается, наравне с альтернативной версией приложения.

Резюме . Keepass2Android представляет собой функциональное решение с удобной организацией паролей и другой секретной информации. Из особенностей - группы и расширенный поиск, синхронизация с настольными платформами и онлайн-сервисами.

Safe in Cloud

Safe in Cloud - менеджер паролей с возможностью онлайн-синхронизации зашифрованной базы (поддерживаются хранилища Google Drive, Dropbox и SkyDrive). Несмотря на единственную базу данных, доступ к сервису возможен на других платформах: (iOS, Windows). Также существуют расширения для браузеров Chrome и Firefox.

В Safe in Cloud можно импортировать старые пароли, заявлено более 80 поддерживаемых приложений (по запросу, можно добавить и другие варианты). Доступен экспорт записей, форматы вывода - TXT, CSV и XML. Из других операций, производимых с базой, - резервное копирование / восстановление данных на карту памяти.

Пользовательские данные хранятся в виде карт, заметок и шаблонов. Карты - это записи с конфиденциальной информацией, создаваемые на основе шаблонов. Шаблоны представляют собой определенный набор полей (к примеру, кредитные карты, паспорта, электронная почта, веб-аккаунты). Наконец, заметки - это простые текстовые записи.

Для упорядочивания записей используются теги, из боковой панели можно быстро перейти к нужной категории. Навигация дополняется удобным поиском: он изначально производится по всем полям и работает по мере ввода.

Данные в Safe in Cloud зашифрованы (как на телефоне, так и в облачном хранилище), используется стандартное 256-битное шифрование Advanced Encryption Standard. Предусмотрен мастер-пароль, он вводится каждый раз при начале или возобновлении активности в приложении.

Резюме . Нареканий к приложению Safe in Cloud нет. Наиболее сильные стороны - удобный интерфейс, продуманная навигация плюс категоризация и поиск, широкие возможности импорта и экспорта, кроссплатформенность, синхронизация.

Pocket (не путать с одноименным сервисом для отложенного чтения) - записная книжка для удобного хранения информации, в том числе конфиденциальной.

Дизайн Pocket отличается от других приложений меньшей строгостью: выпуклые кнопки, цветной фон, множество иконок. Это дополнительный «плюс», хотя, по отзывам, есть и приверженцы консервативного стиля.

Аналогично Safe in Cloud и подобным программам, Pocket поддерживает категории, позволяя сортировать записи по различным типам. В настройках группы указываются поля - то есть, нечто вроде шаблона. В результате, легко создавать группы в широком диапазоне, от веб-логинов и автомобильных знаков до лицензий, рецептов и других сущностей. Рядом располагается генератор паролей, он поможет создать пароль необходимой длины и сложности в соответствующем поле.

Поисковой строке отведен свой раздел, и небольшое неудобство заключается в том, что нужно нажать на кнопку «Поиск», ввести ключевые слова и вновь нажать на кнопку, хотя, как уже было отмечено, можно реализовать это куда проще для пользователя.

Для шифрования применяется алгоритм AES-256. Мастер-пароль, созданный в целях защиты базы данных, представляет собой хэш SHA-512 и, по сути, не хранится на устройстве как заданная комбинация цифр. При неактивности, Pocket автоматически блокирует доступ и очищает буфер обмена, обеспечивая комплексную защиту данных.

Существующие записи можно импортировать или сделать резервную копию с SD-карты, синхронизировать с Dropbox. При онлайн-синхронизации используется протокол HTTPS, данные передаются зашифрованными.

Pro-версия, по сравнению с бесплатной, не несет в себе добавочной функциональности, но в ней нет рекламы.

Резюме . Программа уже год не обновлялась, однако и сейчас она вполне актуальна. Pocket отличается неплохим дизайном, пусть и не во всех моментах оптимизированным для быстрого доступа - такие «фишки», как быстрый поиск и QuickUnlock, не помешали бы. Настраиваемая синхронизация, экспорт записей на SD-карту, мастер импорта. Доступна интеграция с настольным (Windows/Mac/Unix) jar-приложением.

LastPass

LastPass - это симбиоз браузера и менеджера паролей. Браузер используется для быстрого заполнения форм, сохранения адресов и другой информации, а менеджер также позволяет хранить любые текстовые данные.

PassWallet - менеджер паролей и защищенное хранилище данных. Предлагается 256bit AES шифрование базы, синхронизация с онлайн-сервисами Dropbox и Google Drive.

Личные данные можно импортировать из других приложений, включая Keeper, mSecure, aWallet, DataVault, SplashID, NS Wallet, LastPass, Password Box, Safe in Cloud (некоторые из приложений уже упомянуты или войдут во вторую часть путеводителя). Поддерживается импорт и экспорт CSV-файла. В Pro-версии PassWallet доступно резервное копирование и восстановление данных с поддержкой шифрования и установкой PIN-кода.

Весьма удобно то, что начальный экран поддерживает «терминальный» способ ввода, то есть, для ввода мастер-пароля не нужно открывать стандартную клавиатуру Android.

С помощью PassWallet можно создавать защищенные записи, содержащие данные кредитных карт, веб-сервисов, удостоверений. При выборе пункта «Другое» предлагается ввести имя, идентификатор, пароль и примечание. Таким образом, использовать шаблоны и пользовательские поля нельзя, а это уже ощутимый недостаток. Для данных, привязанных к дате (паспорт, кредитные карты и др.) можно указать срок действия - PassWallet уведомит пользователя о скором истечении времени. При вводе пароля можно воспользоваться простым генератором (выдает произвольный набор символов, без указания сложности).

Есть поиск по мере ввода, а вот упорядочивать информацию по тегам или категориям нельзя. Поэтому остается использовать стандартные, не всегда полезные группы, вроде «Веб-входы», «Банковские счета».

Более оптимистично обстоят дела с опциями безопасности. Это т. н. режим Stealth (возможность скрыть значок приложения), маскировка (PassWallet не отображается в истории запуска), автоблокировка, функция уничтожения данных при неверном вводе.

Приложение платное, предоставляется месяц ознакомительного режима.

Резюме . Разработчики убеждены, что PassWallet является наиболее «защищенным и удобным менеджером». По факту - простой инструментарий с продуманной защитой доступа, в бесплатных приложениях можно встретить и более широкий набор функций.

Dashlane Password Manager

Бесплатный менеджер Dashlane позволяет генерировать пароли, хранить их в безопасной среде, в дальнейшем используя для автозаполнения форм и входа на сайты. Для интернет-навигации можно задействовать Dashlane Browser, для ввода данных - специальную клавиатуру Dashlane Keyboard. Приложение доступно для платформ Mac, Windows, iOS, планшетов и телефонов на базе Android.

В первую очередь, следует отметить удобный интерфейс программы. Быстрый доступ к данным может осуществляться как через выдвижную боковую панель, так и через панель управления и строку поиска. Dashlane состоит из трех основных разделов: Password Manager (Менеджер паролей), Autofill (Автозаполнение), Wallet (Кошелек).

Запись с паролем включает в себя информацию о сайте, закрепленную категорию и заметку. Для создания безопасного пароля может использоваться встроенный генератор. Помимо добавления пароля, доступны заметки, содержащие заголовок и контент. Для автозаполнения форм может использоваться клавиатура Dashlane Keyboard (подключить ее легко через системные настройки раздела «Язык и ввод») и браузер - Dashlane Browser. При необходимости, через настройки можно указать альтернативное приложение для интернет-серфинга.

Более детально настройки автозаполнения раскрываются в секции Autofill. В раздел Personal Info (личная информация) добавляются адреса, телефоны, имена, в дальнейшем используемые в полях. Второй подраздел содержит идентификаторы, ID - стандартный набор шаблонов с полями, включая паспортные данные, номера лицензий и т. п. К сожалению, добавить свой шаблон или поля не предоставляется возможным.

Наконец, в разделе Wallet ведется учет информации для платежных систем: это номера кредитных карт, счетов.

В Dashlane предусмотрены меры безопасности, такие как очистка буфера обмена, защита PIN-кодом, мастер-паролем, автоблокировка, запрет на снятие снимков экрана.

Премиум-версия Dashlane предполагает синхронизацию паролей на различных устройствах, автоматическое резервирование информации и онлайн-доступ к базе.

Резюме . Dashlane предлагает четкое разделение личной информации на несколько секций, удобное управление данными и продуманную настройку доступа. Для быстрого ввода могут быть полезны дополнительные инструменты, такие как браузер и клавиатура. Следует иметь в виду, что бесплатная версия Dashlane не поддерживает синхронизацию и создание резервной копии.