Прежде всего, благодаря этому способу защиты можно быть уверенным, что доступ к вашей учетной записи будет только у вас, даже если пароль попадет в руки третьим лицам.

Вконтакте

Как работает двухфакторная аутентификация

Рассматриваемый способ защиты позволяет входить в аккаунт Apple ID только с доверенных устройств. К последним относятся iPhone, iPad или Mac пользователя, которые прошли проверку в системе. А именно: при первом доступе к учетной записи сервис потребует ввести пароль и код из шести цифр, который отобразится на экране гаджета, входящего в число доверенных. Например, если у юзера есть iPhone, а он желает зайти в свою учетную запись с новоприобретенного iPad (или Mac), то система предложит ему ввести пароль и код — последний будет переслан на смартфон.

Что это дает пользователю? Так как для входа в аккаунт необходим будет не только пароль, это значительно обезопасит как Apple ID, так и данные, которые сберегаются на серверах Apple. После того как доступ будет получен, проверочный код вводить больше не придется. За исключением тех случаев, когда будет совершен полный выход, удалены все данные с гаджета или будет проведена замена пароля. Также можно указать определенный браузер, как доверенный, если в аккаунт пользователь будет переходить с него (при условии, что совершать он это будет с доверенного устройства) – это избавит от необходимости каждый раз подтверждать свой доступ.

Доверенные (проверенные) устройства

К доверенным устройствам относятся iPhone, iPad, iPod touch или Mac, с установленными операционными системами iOS 9 или OS X El Capitan (или с их свежими обновлениями). С этих гаджетов должен быть осуществлен вход в аккаунт Apple ID с применением двухфакторной аутентификации. Иначе говоря, к проверенным устройствам относятся те, о которых система может точно знать, что они принадлежат конкретному владельцу, и в этом можно удостовериться, отправив на его гаджет проверочный код.

Проверенные номера телефона

Доверенный номер телефона это тот номер, на который пользователь предполагает получать цифровой код, отправляемый системой в виде текстовых сообщений и звонков. Само собой, для того, чтобы использовать функцию двухфакторной аутентификации необходимо иметь хотя бы один проверенный номер телефона.

На тот случай, если вдруг под рукой не окажется доверенного устройства, имеет смысл включить в число проверенных номеров свой домашний номер, номер родственника или близкого друга. Это позволит заходить в аккаунт Apple ID, если рядом по какой-то причине не будет своего гаджета.

Что такое код подтверждения

Это код, который отправляется системой на доверенное устройство или доверенный номер телефона пользователя для удостоверения его личности при первом входе в аккаунт. Запросить такой код можно также на своем проверенном гаджете в приложении «Настройки ». Следует помнить, что пароль и код – это не одно и то же. Пароль пользователь выдумывает сам, код же присылает ему система.

Как настроить двухфакторную аутентификацию для Apple ID на iPhone, iPad или iPod touch

Для того, чтобы получить доступ к опции двухфакторной аутентификации необходимо быть пользователем iCloud и иметь гаджет с iOS 9 или OS X El Capitan (или же с их обновлениями) на борту.

Если на вашем гаджете установлена операционная система iOS 10.3 или более новая версия, то необходимо предпринять такие шаги:

1. Открыть «Настройки », перейти в раздел с вашим именем и открыть пункт «Пароль и безопасность »;

2. В открывшемся окне кликнуть по кнопке «Включить » ниже пункта «Двухфакторная аутентификация »;

3. Нажать «Продолжить ».

Если устройство работает под управлением платформы iOS 10.2 и более ранних версий, необходимо выполнить следующие действия:

1. Открыть в «Настройках » раздел «iCloud »;

2. Выбрать свой Apple ID и перейти к пункту «Пароль и безопасность »;

3. В открывшемся окне активировать «Двухфакторную аутентификацию »;

4. Нажать «Продолжить ».

Верификация доверенного номера телефона

После выполнения действий, указанных выше, появится окно, в котором необходимо будет указать номер телефона – именно на него впоследствии будет отсылаться проверочный код. Там же следует отметить, в каком виде будет запрашиваться подтверждение: в виде текстового сообщения или телефонного звонка.

Как настроить двухфакторную аутентификацию для Apple ID на Mac

Для настройки двухфакторной аутентификации необходимо быть пользователем iCloud и OS X El Capitan (и новее) на борту.

1 . Откройте меню Apple и перейти в «Системные настройки », а затем в «iCloud » и «Учетную запись ».

2 . Выберите вкладку «Безопасность ».

3 . Кликните «Включить двухфакторную аутентификацию ».

4 . Следует знать, что если функция двухэтапной проверки уже включена, то ее следует отключить перед активацией двухфакторной аутентификации. Также некоторые Apple ID, созданные в версиях платформ iOS 10.3 или macOS 10.12.4 (а также в более поздних версиях этих ОС), могут автоматически включать защиту двухфакторной аутентификацией.

6 . Во-первых, желательно запомнить пароль от своей учетной записи. В ином случае может получиться так, что эти данные, будучи записанными или сохраненными в каком-либо файле, окажутся у третьих лиц.

8 . В-третьих, не забывать своевременно обновлять список доверенных номеров телефонов.

9 . Также важно следить за тем, чтобы устройство не попадало в руки посторонним людям.

Все эти меры безопасности смогут обеспечить максимальную степень защиты для гаджету и хранящейся на нем информации.

Управление аккаунтом Apple ID

В своей учетной записи можно корректировать данные о доверенных устройствах и телефонах.

Обновление проверенных номеров телефонов

Для того, чтобы использовать двухфакторную аутентификацию, в базе данных сервиса должен быть хотя бы один доверенный номер телефона. Если этот номер необходимо изменить, то следует выполнить следующие действия:

- Зайти в свой аккаунт Apple ID;

- Открыть вкладку «Безопасность » и кликнуть по пункту «Правка ».

Если необходимо указать проверенный номер телефона, то следует нажать «Добавить проверенный номер телефона » и ввести этот номер. Подтвердить его можно, указав один из способов: с помощью пересылки кода в текстовом сообщении или посредством звонка. Для того, чтобы стереть уже не актуальный номер, следует нажать на иконку, расположенную рядом с этим номером.

Обзор доверенных гаджетов и управление ими

Просматривать информацию о гаджетах, получивших статус проверенных, можно в разделе «Устройства » в своем аккаунте Apple ID. Там же можно ознакомиться со сведениями, касающимися этих гаджетов.

В случае возникновения необходимости, проверенное устройство можно удалить из списка. После этого с него невозможно будет получить доступ к iCloud и прочим сервисам Apple до тех пор, пока оно снова не будет авторизовано посредством двухфакторной аутентификации.

Добрый день!. В прошлый раз я вам подробно рассказал, каким образом вы можете защитить свою флешку от вирусов и вредоносных программ , сегодня еще раз поговорим, о защите ваших данных и сервисов. Речь пойдет, о двухфакторной аутентификации, или как ее еще называют двухфакторная защита . Которую вы можете встретить, абсолютно на любом нормальном сервисе или сайте. Уверен, что многим эта информация будет актуальной, так как процентов 80 пользователей на это просто забивают, за что потом и платятся.

Что такое двухфакторная аутентификация (2FA)

Представим классическую ситуацию, на примере России. Есть популярная социальная сеть Вконтакте, которой пользуются огромное количество людей. Для доступа к ней, большинство людей использует логин и пароль, а так как человек существо ленивое и наивное, то он не особо напрягается безопасностью своего аккаунта, что в итоге влечет за собой его взлом, тем самым потерю аккаунта и доступа, и не факт, что он его потом восстановит, так как мог даже не привязывать номер телефона к нему. А вот если бы он заранее настроил двухфакторную защиту , то даже при компрометации пароля ему было бы по барабану, так как еще нужен был бы дополнительные этап проверки, который привязывается к телефону.

Двухфакторная аутентификация (Two-Factor Authentication) - это дополнительный, надежный процесс обеспечения безопасности, я бы назвал его расширенная аутентификация, которая требует от пользователя, получающего доступ к устройству или сервису. еще один из ключей безопасности, в качестве которого можете быть код безопасности из SMS, временный код сгенерированный с помощью специального приложения. которое обновляет их каждые 25 секунд.

В роли бастиона двухфакторной защиты, выступает ваш мобильный телефон, к номеру которого привязывается аккаунт или устройство, для которой он будет дополнительным средством подтверждения личности истинного хозяина.

Как работает двухфакторная защита

Давайте я вам опишу алгоритм работы двухфакторной защиты, понимая принцип, вам будет легко его настроить, где угодно, на любом сервисе. И так у нас есть замечательный пользователь Таня, люблю я это имя. Таня решила завести себе аккаунт в Gmail.com. Она проходит процедуру регистрации, где указывает какой логин и пароль у нее будет при входе на почту. Gmail подтверждает ее регистрацию и активирует ее логин и пароль по которому она будет авторизовываться.

Таня логиниться на почте, указывая логин и пароль. Gmail предлагает ей настроить двухфакторную аутентификацию, через привязку к номеру телефона, где будет получать SMS коды или через установку приложения Authenticator, которое будет генерировать каждые 25 секунд коды безопасности, если его не успели ввести, то будет новый 6-ти значный код. Таня их устанавливает и включает двухфакторную защиту.

Теперь при следующей авторизации, Тане нужно будет ввести по мимо классических средств защиты (Логина и пароля), код из SMS или из утилиты Authenticator, так же установленной на ее смартфоне. Как только она это делает, то получает доступ к сервису.

Плюсы и минусы двухфакторной аутентификации

Начну с плюсов, этой технологии:

- Очень высокая степень защиты, я бы ей дал 99%, так как все привязано к номеру телефона, который будет очень сложно скомпрометировать

- Всегда под рукой

- Коды доступа часто меняются

Из минусов можно выделить вот что:

- Так как все привязано к номеру телефона, то при его утере, будет затруднены доступы к вашим сервисам, хотя на большинстве из них и есть процедура восстановления, но она очень трудоемкая

- Вероятность установить или занести вирус в устройство, которое будет передавать ваши данные злоумышленникам

- Может разрядиться устройство в нужный момент

- Мобильный телефон всегда должен видеть сеть оператора, иначе не будет возможности получать SMS или коды.

- Бывают сервисы, которые в качестве многофакторной защиты используют, дополнительный код отправленный на электронную почту, поэтому, чтобы вас не скомпрометировали, обязательно включите двухфакторную аутентификацию на самой почте, а то ее взломают и будет веселье.

- Например, SMS оповещения, могут приходить с задержкой, такое встречал у Сбербанка или ВТБ24 .

Виды двухфакторной аутентификации

Давайте рассмотрим основные виды реализации двухфакторной защиты, которые вы легко можете повстречать на текущий момент, они со временем могут обновляться и расширяться, но пока есть такие:

Какой метод двухфакторной аутентификации 2FA лучше

Тут я долго расписывать не буду, выделю два, и оба они будут привязаны к вашему мобильному телефону. Это SMS и Push -уведомления и более надежный с использованием программ Authenticator . Плюсы, что все это бесплатно, телефон мобильный есть у всех, и главное, это надежно.

Какой выбрать программный Authenticator 2FA

Давайте я вам опишу, какой аутентификатор я бы посоветовал выбрать

- Google Authenticator - самый популярный в мире аутентификатор,используемый при двухфакторной защите, в виду популярности Google как компании и конечно же количеству сервисов, которая она предоставляет.

- Fido - второй по популярности защитник (https://www.yubico.com/solutions/fido-u2f/)

Как взломать двухфакторную аутентификацию 2FA

Для того, чтобы обойти двухфакторную аутентификацию, хакеры используют вот такие методы:

Как восстановить двухфакторную аутентификацию

Если вы потеряли свой телефон и хотите восстановить свой доступ, то алгоритм такой:

- Если есть возможность быстрее восстановите симкарту и телефон

- Перед активацией программного Authenticator, сервисы вам выдают секретные коды восстановления или QR-код, у вас огни должны быть

- Если кодов нет, то придется писать в техническую поддержку, и доказывать, что вы это вы, подготовьте обязательно все ваши данные и документы, но это прокатит, если у вас все было корректно и полностью заполнено, а не просто хозяин учетной записи megapixar123:))

Как отключить двухфакторную защиту?

Вообще я вам не советую отключить двухфакторный код, в виду уменьшения безопасности ваших данных, но если вы все же решились, то тут у каждого сервиса своя процедура, которая в 99% случаев, сводится к выставлению тумблера в настройках, отключающего двух этапную проверку, чтобы ее отключить. нужно так же будет указать проверочный код или же ответ на секретный вопрос. С вами был, Иван Семин, автор и создатель IT блога сайт,

В основе двухфакторной аутентификации лежит использование не только традиционной связки «логин-пароль», но и дополнительного уровня защиты - так называемого второго фактора, обладание которым нужно подтвердить для получения доступа к учётной записи или другим данным.

Простейший пример двухфакторной аутентификации, с которым постоянно сталкивается каждый из нас, - это снятие наличных через банкомат. Чтобы получить деньги, нужна карта, которая есть только у вас, и PIN-код, который знаете только вы. Заполучив вашу карту, злоумышленник не сможет снять наличность не зная PIN-кода и точно так же не сможет получить деньги зная его, но не имея карты.

По такому же принципу двухфакторной аутентификации осуществляется доступ к вашим аккаунтам в соцсетях, к почте и другим сервисам. Первым фактором является комбинация логина и пароля, а в роли второго могут выступать следующие 5 вещей.

SMS-коды

Ken Banks/flickr.comПодтверждение с помощью SMS-кодов работает очень просто. Вы, как обычно, вводите свой логин и пароль, после чего на ваш номер телефона приходит SMS с кодом, который нужно ввести для входа в аккаунт. Это всё. При следующем входе отправляется уже другой SMS-код, действительный лишь для текущей сессии.

Преимущества

- Генерация новых кодов при каждом входе. Если злоумышленники перехватят ваш логин и пароль, они ничего не смогут сделать без кода.

- Привязка к телефонному номеру. Без вашего телефона вход невозможен.

Недостатки

- При отсутствии сигнала сотовой сети вы не сможете залогиниться.

- Существует теоретическая вероятность подмены номера через услугу оператора или работников салонов связи.

- Если вы авторизуетесь и получаете коды на одном и том же устройстве (например, смартфоне), то защита перестаёт быть двухфакторной.

Приложения-аутентификаторы

authy.com

authy.comЭтот вариант во многом похож на предыдущий, с тем лишь отличием, что, вместо получения кодов по SMS, они генерируются на устройстве с помощью специального приложения (Google Authenticator , Authy). Во время настройки вы получаете первичный ключ (чаще всего - в виде QR-кода), на основе которого с помощью криптографических алгоритмов генерируются одноразовые пароли со сроком действия от 30 до 60 секунд. Даже если предположить, что злоумышленники смогут перехватить 10, 100 или даже 1 000 паролей, предугадать с их помощью, каким будет следующий пароль, просто невозможно.

Преимущества

- Для аутентификатора не нужен сигнал сотовой сети, достаточно подключения к интернету при первичной настройке.

- Поддержка нескольких аккаунтов в одном аутентификаторе.

Недостатки

- Если злоумышленники получат доступ к первичному ключу на вашем устройстве или путём взлома сервера, они смогут генерировать будущие пароли.

- При использовании аутентификатора на том же устройстве, с которого осуществляется вход, теряется двухфакторность.

Проверка входа с помощью мобильных приложений

Данный тип аутентификации можно назвать сборной солянкой из всех предыдущих. В этом случае, вместо запроса кодов или одноразовых паролей, вы должны подтвердить вход с вашего мобильного устройства с установленным приложением сервиса. На устройстве хранится приватный ключ, который проверяется при каждом входе. Это работает в Twitter, Snapchat и различных онлайн-играх. Например, при входе в ваш Twitter-аккаунт в веб-версии вы вводите логин и пароль, потом на смартфон приходит уведомление с запросом о входе, после подтверждения которого в браузере открывается ваша лента.

Преимущества

- Не нужно ничего вводить при входе.

- Независимость от сотовой сети.

- Поддержка нескольких аккаунтов в одном приложении.

Недостатки

- Если злоумышленники перехватят приватный ключ, они смогут выдавать себя за вас.

- Смысл двухфакторной аутентификации теряется при использовании одного и того же устройства для входа.

Аппаратные токены

yubico.com

yubico.com

Физические (или аппаратные) токены являются самым надёжным способом двухфакторной аутентификации. Будучи отдельными устройствами, аппаратные токены, в отличие от всех перечисленных выше способов, ни при каком раскладе не утратят своей двухфакторной составляющей. Чаще всего они представлены в виде USB-брелоков с собственным процессором, генерирующим криптографические ключи, которые автоматически вводятся при подключении к компьютеру. Выбор ключа зависит от конкретного сервиса. Google, например, рекомендует использовать токены стандарта FIDO U2F, цены на которые начинаются от 6 долларов без учёта доставки.

Преимущества

- Никаких SMS и приложений.

- Нет необходимости в мобильном устройстве.

- Является полностью независимым девайсом.

Недостатки

- Нужно покупать отдельно.

- Поддерживается не во всех сервисах.

- При использовании нескольких аккаунтов придётся носить целую связку токенов.

Резервные ключи

По сути, это не отдельный способ, а запасной вариант на случай утери или кражи смартфона, на который приходят одноразовые пароли или коды подтверждения. При настройке двухфакторной аутентификации в каждом сервисе вам дают несколько резервных ключей для использования в экстренных ситуациях. С их помощью можно войти в ваш аккаунт, отвязать настроенные устройства и добавить новые. Эти ключи стоит хранить в надёжном месте, а не в виде скриншота на смартфоне или текстового файла на компьютере.

Как видите, в использовании двухфакторной аутентификации есть некоторые нюансы, но сложными они кажутся лишь на первый взгляд. Каким должно быть идеальное соотношение защиты и удобства, каждый решает для себя сам. Но в любом случае все заморочки оправдываются с лихвой, когда дело заходит о безопасности платёжных данных или личной информации, не предназначенной для чужих глаз.

Где можно и нужно включить двухфакторную аутентификацию, а также о том, какие сервисы её поддерживают, можно прочесть .

Многие пользователи, деятельность которых связана с заработком в интернете или с хранением в сети важной информации, стараются обезопасить свои аккаунты от взлома и кражи конфиденциальных данных.

Конечно, сложный пароль, включающий в себя цифры и буквы, а также специальные символы, достаточно надежная защита, но максимальный эффект обеспечивает двухфакторная аутентификация.

Однако не каждый человек знает об этом варианте защиты своих учетных записей, и это несмотря на то, что сегодня все больше сервисов (почтовиков, социальных сетей и т.д.) предлагают воспользоваться такой возможностью.

Что такое двухфакторная аутентификация?

Итак, о каком же способе защиты идет речь? На самом деле, вы уже встречались с двухэтапной аутентификацией. Например, когда вы собираетесь выполнить какую-либо операцию с деньгами на сайте WebMoney, то, кроме логина и пароля, вам понадобится указать код подтверждения, который придет на мобильный телефон.

Другими словами, двухфакторная аутентификация - это второй ключ к вашей учетной записи. Если вы активируете данную опцию, например, в Evernote (такая возможность есть), то злоумышленник, сумевший подобрать пароль к этому сервису заметок, столкнется с другой проблемой - требованием указать одноразовый код, который приходит на ваш номер телефона. Стоит отметить, что в случае попытки взлома аккаунта вам придет СМС, и вы моментально сможете сменить пароль.

Согласитесь, что это очень удобная опция, воспользовавшись которой вы будете меньше переживать по поводу потери личной информации.

Где лучше использовать?

Безусловно, некоторые пользователи могут возразить, утверждая, что двухэтапная аутентификация - это слишком много «лишних движений», и вообще, она предназначена для параноиков, которым все время кажется, что за ними кто-то следит.

Возможно, они в чем-то и правы. Например, для социальных сетей совсем необязательно использовать данный способ защиты. Хотя и здесь можно поспорить. Как правило, злоумышленники пытаются взломать аккаунты администраторов популярных «пабликов». Да и вам, скорее всего, тоже не хотелось бы однажды заметить, что ваша учетная запись в одной из «социалок» взломана и на «Стене» размещены совсем неприличные фото.

Что же касается других сервисов, то, например, двухфакторная аутентификация "Яндекс" позволит в безопасности хранить ваши регистрационные данные от "Вэбмани" и другие) или письма, содержащие секретную информацию.

Защита аккаунта Google

Одним из наиболее популярных сервисов сегодня является "Гугл". Именно здесь вы можете зарегистрировать себе электронный почтовый ящик, хранить документы на Google-диске, бесплатно создать блог или канал на "Ютубе", которые впоследствии смогут принести вам прибыль.

Для того чтобы пользователи были уверены в сохранности документов, хранящихся на почте или диске, им предлагается двухфакторная аутентификация Google. Для ее активации необходимо войти в ваш аккаунт.

Теперь, открыв, например, почтовый ящик, обратите внимание на аватарку в правом верхнем углу. Кликните по ней и перейдите в «Мой аккаунт». Здесь вам нужен раздел «Безопасность и вход», а именно ссылка «Вход в аккаунт Google».

Справа вы увидите опцию «Двухэтапная аутентификация», где нужно кликнуть стрелочку, чтобы ее активировать. Откроется окно, в котором вас интересует кнопка «Приступить к настройке». Введите ваш пароль и следуйте дальнейшим инструкциям.

Двухфакторная аутентификация «Яндекс»

"Яндекс" также предлагает своим пользователям достаточно много полезных сервисов. Кроме облачного хранения информации на "Яндекс.Диске", вы можете завести себе электронный кошелек, куда будете выводить заработанные в интернете деньги.

Ну и, конечно, "Яндекс" не остался в стороне и также предлагает своим пользователям использовать двухфакторную аутентификацию для защиты документов, хранящихся в почтовом ящике.

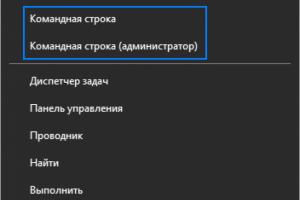

Чтобы ее включить, от вас потребуется выполнить несколько простых действий. Войдите в ваш аккаунт и нажмите ЛКМ на фото профиля (справа в верхнем углу). В выпадающем меню выберите «Паспорт». Откроется окно, в котором вам нужно перейти по ссылке «Управление доступом». Установите «бегунок» в положение «ВКЛ». Вас перекинет на страницу, где необходимо кликнуть по кнопке «Начать настройку». Теперь пройдите 4 этапа активации двухфакторной защиты.

Социальная сеть «ВКонтакте»

Как было сказано выше, злоумышленники обычно пытаются получить доступ к аккаунтам «админов» популярных групп. Но это не всегда так, ведь заинтересовать может и просто личная переписка какого-нибудь известного на просторах интернета человека.

Стоит отметить, что у некоторых пользователей этот способ защиты аккаунта со временем начинает вызывать раздражение, так как требует постоянного ввода секретного кода, кроме логина и пароля. В таких случаях необходимо знать, как отключить двухфакторную аутентификацию. Однако сначала разберемся с активацией данной опции.

На самом деле, включается двухэтапная аутентификация очень просто. Выберите «Мои настройки», а затем перейдите на вкладку «Безопасность». В разделе «Подтверждение входа» кликните по кнопке «Подключить». Теперь последовательно выполняйте все требования.

Отключение двухфакторной аутентификации

Для того чтобы деактивировать двухэтапную защиту в "Яндексе", понадобится снова перейти в ваш «Паспорт», кликнув по аватарке. После этого откройте раздел «Управление доступом» и установите бегунок в положение «Выкл».

Заключение

Теперь вы знаете, что такое двухконтурная аутентификация и для чего она нужна. Пользуясь тем или иным сервисом, вы можете активировать эту дополнительную защиту или отказаться от такой возможности.

Конечно, в некоторых случаях настоятельно рекомендуется включать двухэтапную аутентификацию. Например, при регистрации на "Вэбмани" вы указали почту от "Яндекса". Работая в интернете, вы можете стать жертвой хакеров, которые взломают ваш почтовый ящик и получат доступ к электронному кошельку. Чтобы этого не произошло, лучше установить и привязать e-mail к телефону. Таким образом вы сможете оперативно среагировать, если вас попытаются взломать.

В основе двухфакторной аутентификации лежит использование не только традиционной связки «логин-пароль», но и дополнительного уровня защиты - так называемого второго фактора, обладание которым нужно подтвердить для получения доступа к учётной записи или другим данным.

Простейший пример двухфакторной аутентификации, с которым постоянно сталкивается каждый из нас, - это снятие наличных через банкомат. Чтобы получить деньги, нужна карта, которая есть только у вас, и PIN-код, который знаете только вы. Заполучив вашу карту, злоумышленник не сможет снять наличность не зная PIN-кода и точно так же не сможет получить деньги зная его, но не имея карты.

По такому же принципу двухфакторной аутентификации осуществляется доступ к вашим аккаунтам в соцсетях, к почте и другим сервисам. Первым фактором является комбинация логина и пароля, а в роли второго могут выступать следующие 5 вещей.

SMS-коды

Ken Banks/flickr.comПодтверждение с помощью SMS-кодов работает очень просто. Вы, как обычно, вводите свой логин и пароль, после чего на ваш номер телефона приходит SMS с кодом, который нужно ввести для входа в аккаунт. Это всё. При следующем входе отправляется уже другой SMS-код, действительный лишь для текущей сессии.

Преимущества

- Генерация новых кодов при каждом входе. Если злоумышленники перехватят ваш логин и пароль, они ничего не смогут сделать без кода.

- Привязка к телефонному номеру. Без вашего телефона вход невозможен.

Недостатки

- При отсутствии сигнала сотовой сети вы не сможете залогиниться.

- Существует теоретическая вероятность подмены номера через услугу оператора или работников салонов связи.

- Если вы авторизуетесь и получаете коды на одном и том же устройстве (например, смартфоне), то защита перестаёт быть двухфакторной.

Приложения-аутентификаторы

authy.com

authy.comЭтот вариант во многом похож на предыдущий, с тем лишь отличием, что, вместо получения кодов по SMS, они генерируются на устройстве с помощью специального приложения (Google Authenticator , Authy). Во время настройки вы получаете первичный ключ (чаще всего - в виде QR-кода), на основе которого с помощью криптографических алгоритмов генерируются одноразовые пароли со сроком действия от 30 до 60 секунд. Даже если предположить, что злоумышленники смогут перехватить 10, 100 или даже 1 000 паролей, предугадать с их помощью, каким будет следующий пароль, просто невозможно.

Преимущества

- Для аутентификатора не нужен сигнал сотовой сети, достаточно подключения к интернету при первичной настройке.

- Поддержка нескольких аккаунтов в одном аутентификаторе.

Недостатки

- Если злоумышленники получат доступ к первичному ключу на вашем устройстве или путём взлома сервера, они смогут генерировать будущие пароли.

- При использовании аутентификатора на том же устройстве, с которого осуществляется вход, теряется двухфакторность.

Проверка входа с помощью мобильных приложений

Данный тип аутентификации можно назвать сборной солянкой из всех предыдущих. В этом случае, вместо запроса кодов или одноразовых паролей, вы должны подтвердить вход с вашего мобильного устройства с установленным приложением сервиса. На устройстве хранится приватный ключ, который проверяется при каждом входе. Это работает в Twitter, Snapchat и различных онлайн-играх. Например, при входе в ваш Twitter-аккаунт в веб-версии вы вводите логин и пароль, потом на смартфон приходит уведомление с запросом о входе, после подтверждения которого в браузере открывается ваша лента.

Преимущества

- Не нужно ничего вводить при входе.

- Независимость от сотовой сети.

- Поддержка нескольких аккаунтов в одном приложении.

Недостатки

- Если злоумышленники перехватят приватный ключ, они смогут выдавать себя за вас.

- Смысл двухфакторной аутентификации теряется при использовании одного и того же устройства для входа.

Аппаратные токены

yubico.com

yubico.com

Физические (или аппаратные) токены являются самым надёжным способом двухфакторной аутентификации. Будучи отдельными устройствами, аппаратные токены, в отличие от всех перечисленных выше способов, ни при каком раскладе не утратят своей двухфакторной составляющей. Чаще всего они представлены в виде USB-брелоков с собственным процессором, генерирующим криптографические ключи, которые автоматически вводятся при подключении к компьютеру. Выбор ключа зависит от конкретного сервиса. Google, например, рекомендует использовать токены стандарта FIDO U2F, цены на которые начинаются от 6 долларов без учёта доставки.

Преимущества

- Никаких SMS и приложений.

- Нет необходимости в мобильном устройстве.

- Является полностью независимым девайсом.

Недостатки

- Нужно покупать отдельно.

- Поддерживается не во всех сервисах.

- При использовании нескольких аккаунтов придётся носить целую связку токенов.

Резервные ключи

По сути, это не отдельный способ, а запасной вариант на случай утери или кражи смартфона, на который приходят одноразовые пароли или коды подтверждения. При настройке двухфакторной аутентификации в каждом сервисе вам дают несколько резервных ключей для использования в экстренных ситуациях. С их помощью можно войти в ваш аккаунт, отвязать настроенные устройства и добавить новые. Эти ключи стоит хранить в надёжном месте, а не в виде скриншота на смартфоне или текстового файла на компьютере.

Как видите, в использовании двухфакторной аутентификации есть некоторые нюансы, но сложными они кажутся лишь на первый взгляд. Каким должно быть идеальное соотношение защиты и удобства, каждый решает для себя сам. Но в любом случае все заморочки оправдываются с лихвой, когда дело заходит о безопасности платёжных данных или личной информации, не предназначенной для чужих глаз.

Где можно и нужно включить двухфакторную аутентификацию, а также о том, какие сервисы её поддерживают, можно прочесть .