Один из аспектов сетевой безопасности, который расстраивает многих администраторов, заключается в том, что у них нет контроля над конфигурацией удаленных компьютеров. Хотя корпоративная сеть может иметь очень безопасную конфигурацию, в настоящий момент ничто не может помешать удаленному пользователю подключиться к корпоративной сети с помощью компьютера, который заражен вирусами, или который не содержит необходимых обновлений. Инструмент операционной системы Windows 2008 Server под названием Network Access Protection (защита доступа к сети, NAP) позволит изменить такую ситуацию. В этой статье я расскажу вам об инструменте NAP и покажу, как он работает.

Когда я работал сетевым администратором, одна из вещей, которая меня очень расстраивала, заключалась в том, что у меня был очень слабый контроль над удаленными пользователями. Согласно бизнес требованиям моей организации, у удаленных пользователей должна была существовать возможность подключения к корпоративной сети из любого места вне офиса. Проблема заключалась в том, что хотя я предпринимал экстремальные меры для защиты корпоративной сети, у меня не было абсолютно никакого контроля над компьютерами, который пользователи могли бы использовать для удаленного подключения к сети. В конце концов, домашний компьютер сотрудника не является собственностью компании.

Причина, по которой это так сильно меня расстраивало, заключалась в том, что я никогда не знал, в каком состоянии находится компьютер пользователя. Иногда, удаленные пользователи могли подключаться к сети с помощью компьютера, который заражен вирусами. Иногда, компьютер удаленного пользователя мог работать на устаревшей версии операционной системы Windows. Хотя я предпринимал шаги по защите корпоративной сети, я всегда боялся, что удаленный пользователь с неадекватной защитой может инфицировать файлы в сети вирусом, или случайно открыть важную корпоративную информацию, потому что его компьютер может быть заражен трояном.

Однако несколько лет назад появился луч надежды. Компания Microsoft подготовилась к выпуску операционной системы Windows Server 2003 R2, в которой велся разговор о новом инструменте под названием NAP. Чтобы немного сократить историю, расскажу лишь, что чтобы настроить безопасность сети с помощью более ранних версий этого инструмента, необходимо было иметь ученую степень в области компьютерной безопасности. И поэтому инструмент NAP был удален из окончательной версии R2.

Компания Microsoft проделала большой объем работы по усовершенствованию инструмента NAP с того времени, и теперь инструмент NAP одним из основных инструментов для безопасности в операционной системе Windows 2008 Server. Хотя версия инструмента NAP для операционной систем Windows 2008 будет гораздо более простой в настройке, чем невышедшая версия для Windows Server 2003, она по-прежнему остается весьма сложной. Поэтому целью написания этой статьи было то, чтобы предоставить вам описание инструмента NAP, а также показать вам, как он работает еще до выхода официальной версии операционной системы Windows 2008 Server.

Для начала

Перед тем как я продолжу, я хочу объяснить еще одну вещь относительно инструмента NAP. Назначение инструмента NAP заключается в том, чтобы убедиться, что компьютер удаленного пользователя удовлетворяет требованиям безопасности вашей организации. NAP ничего не делает, чтобы предотвратить неавторизованный доступ к вашей сети. Если у злоумышленника есть компьютер, который удовлетворяет требованиям по безопасности вашей компании, то NAP ничего не сделает, чтобы попытаться остановить злоумышленника. Защита от злоумышленников, которые пытаются получить доступ к сетевым ресурсам - это задача других механизмов безопасности. NAP спроектирован для того, чтобы просто запретить вход в вашу сеть разрешенным пользователям, которые используют небезопасные компьютеры.

Еще одну вещь, о которой я хочу упомянуть, перед тем как продолжить свой рассказ дальше, заключается в том, что инструмент NAP отличается от инструмента Network Access Quarantine Control, который присутствует в операционной системе Windows Server 2003. Инструмент Network Access Quarantine Control использует ограниченные политики для контроля удаленных компьютеров, но он подчиняется NAP.

Основы защиты доступа к сети

Инструмент NAP спроектирован, чтобы расширить корпоративный VPN. Процесс начинается, когда клиент устанавливает VPN сессию с сервером Windows 2008, на котором запущена служба Routing and Remote Access (маршрутизация и удаленный доступ). После того, как пользователь устанавливает соединение, сервер сетевой политики проверяет состояние удаленной системы. Это обеспечивается путем сравнения конфигурации удаленного компьютера с политикой сетевого доступа, которая определена администратором. Что происходит дальше, зависит от того, что администратор прописал в этой политике.

У администратора есть настройка для конфигурации либо политики мониторинга (monitoring only policy), либо политики изоляции (isolation policy). Если включена только политика мониторинга, то любой пользователь с правильным правами получит доступ к сетевым ресурсам, вне зависимости от того, удовлетворяет ли его компьютер корпоративной политике безопасности или нет. Хотя политика мониторинга не запрещает любому компьютеру доступ в вашу сеть, результат сравнения конфигурации удаленного компьютера с корпоративными требованиями записывается в специальный журнал.

На мой взгляд, политика мониторинга лучше всего подходит для перехода в среду NAP. Подумайте на секунду, если у вас есть удаленные пользователи, которым необходим доступ к ресурсам, находящимся в вашей корпоративной сети, для выполнения из работы, то вы, вероятней всего, не захотите изначально включать NAP в изоляционном режиме. Если вы все же захотите сделать так, то велик шанс того, что ни один из ваших удаленных пользователей не сможет получить доступ к вашей корпоративной сети. Вместо этого вы можете настроить NAP для использования политики мониторинга. Это позволит вам оценить влияние ваших политик доступа к сети без случайного запрета выполнять кому-то его работу. После такого тестирования вы сможете включить политику в изоляционном режиме.

Как вы, вероятно, уже догадались, в режиме изоляции компьютеры, который не удовлетворяют корпоративной политике безопасности, помещаются в сетевой сегмент, который изолирован от ресурсов промышленной сети. Конечно, это очень общее заявление. Это полностью на усмотрение администратора, решить, что делать с пользователем, компьютер которого не удовлетворяет корпоративной политике. Обычно, администратор предоставляет пользователям, компьютеры которых не удовлетворяют корпоративной политике, доступ к изолированному сетевому сегменту, о котором я говорил выше. Также у администратора есть возможность ограничения доступа к одному ресурсу или к всем сетевым ресурсам.

Вы можете удивиться, какое может быть преимущество в предоставлении доступа компьютерам, которые не соответствуют требованиям корпорации, к изолированному сетевому сегменту. Если компьютер, который не соответствует требованиям, подключается к сети, и инструмент NAP запущен в изоляционном режиме, то такому компьютеру закрыт доступ в промышленную сеть. Обычно такой карантин продолжается, пока пользователь подключен к сети. Простой карантин компьютеров, которые не удовлетворяют политикам компании, позволяет избежать вирусного заражения или использования брешей в безопасности в вашей сети, но не закрывает для пользователя много всего полезного. В конце концов, если пользователь не может получить доступ к сетевым ресурсам, то он не может выполнять свою работу.

Тут как раз и приходит на помощь изолированный сетевой сегмент. Администратор может поместить специальный набор обновлений и антивирусов в этот изолированный сегмент. Такие ресурсы позволяет привести компьютер удаленного пользователя в соответствие с требованиями компании. Например, на таких серверах могут содержаться обновления для безопасности или для антивирусной программы.

Очень важно обратить внимание на то, что инструмент NAP не содержит каких-либо механизмов, которые способны проверить состояние удаленного компьютера и установку на нем обновлений. Это уже будет работа агентов состояния системы и валидатора состояния систем. По слухам, эти компоненты будут интегрированы в следующую версию SMS Server.

Реализация защиты доступа к сети (Network Access Protection) требует использования нескольких серверов, каждый из которых выполняет определенную роль. Как может выглядеть такая простая реализация, вы можете увидеть на рисунке 1.

Рисунок 1 : Реализация защиты доступа к сети требует использования нескольких серверов

Как вы можете увидеть из диаграммы, клиент с операционной системой Windows Vista подключается к серверу Windows 2008 Server, на котором запущена служба удаленного доступа Remote Access (RRAS). Этот сервер работает как сервер VPN server для сети. Клиент с Windows Vista устанавливает соединение с этим сервером VPN server обычным способом.

Когда удаленный пользователь подключается к серверу VPN server, контроллер домена проверяет права пользователя. В обязанности сервера сетевых политик входит определение, какие политики необходимо задействовать, и что случиться, если удаленный клиент не имеет полномочий. В тестовой среде необходимо использовать один физический сервер для выполнения ролей службы маршрутизации и удаленного доступа, а также для роли сервера сетевых политик. В реальной ситуации сервера VPN server располагаются по периметру сети, и размещение сервера сетевых политик по периметру сети очень плохая идея.

Контроллер домена

Если вы посмотрите на диаграмму, изображенную на рисунке A, то вы увидите, что один из требуемых серверов - это контроллер домена. Не думайте, что это всего лишь единственный сервер - это вся инфраструктура Active Directory infrastructure. Как, я уверен, вы знаете, Active Directory не может работать без сервера DNS server. Именно поэтому, если бы эта диаграмма представляла собой буквально описание реальной сети, то тогда контроллер домена использовал бы для своей работы службы DNS services. Конечно, в реальной ситуации организации обычно используют несколько контроллеров домена и специальные DNS.

Еще необходимо также рассмотреть тот фактор, который может быть не таким очевидным из диаграммы, что также необходимы корпоративные сертификаты. В случае этой диаграммы, службы сертификатов можно легко разместить на контроллере домена. В реальной ситуации часто используется специальный сервер для сертификатов, т.к. природа цифровых сертификатов очень чувствительна.

В том случае, если вас это удивляет, то причина, по которой необходим корпоративный сертификат, заключается в том, что сервер VPN server использует протокол PEAP-MSCHAPv2 для аутентификации. А протокол PEAP для своей работы использует сертификаты. Сервер VPN server будет использовать сертификаты с серверной машины, в свою очередь удаленные клиенты будут использовать пользовательские сертификаты.

Установка корпоративного сертификата

Процедура установки корпоративного сертификата может отличаться в зависимости от того, устанавливаете ли вы службы на сервере Windows 2003 или же на сервер Windows 2008. Т.к. одной из целей написания этой статьи было познакомить вас с операционной системой Windows 2008 Server, то следующая процедура будет описывать установку служб для сертификатов для операционной системы Windows 2008 Server.

Перед тем, как я покажу вам, как устанавливать службы для сертификатов, вы должны запомнить две вещи. Первое, операционная система Windows 2008 Server по-прежнему находится в бета тестировании. Поэтому, всегда существует шанс, что то, о чем я вам сейчас рассказываю, изменится к моменту выхода окончательной версии, хотя очень сильные изменения на этом этапе очень нежелательны.

Другая вещь, о которой также необходимо помнить, заключается в том, что вы должны предпринять экстренные меры для обеспечения безопасности вашего корпоративного сертификата. Ко всему прочему, если кто-то завладеет вашим корпоративным сертификатом, то он завладеет вашей сетью. Т.к. эта статья сфокусирована на защите доступа к сети, то я собираюсь показать вам, что необходимо сделать для того, чтобы установить и запустить ваши службы сертификатов. На практике вы должны лучше подумать о конфигурации сервера.

Начнем процесс установки с открытия менеджера сервера операционной системы Windows 2008 Server Manager и выбора настройки Управление ролями из дерева консоли. Далее нажмите на ссылку Добавить роли, которую можно найти в разделе Roles Summary в консоли. В результате этих действий Windows запустит мастера по добавлению ролей. Нажмите на кнопку Next, чтобы пропустить окно приветствия мастера. Теперь вы увидите список всех доступных ролей. Выберите параметр Active Directory Certificate Server из списка. Роли могут располагаться не в алфавитном порядке, поэтому, если это необходимо, прокрутите список до конца, чтобы найти необходимую службу. Для продолжения нажмите на кнопку Next.

После этого вы увидите экран, на котором представлены службы сертификатов и некоторые предупреждения. Нажмите на кнопку Next для того, чтобы пропустить этот экран и перейти к другому окну, на котором вам предлагают выбрать устанавливаемые компоненты. Выберите Certification Authority, а также Certificate Authority Web Enrollment, а затем нажмите на кнопку Next.

После этого вы увидите экран, на котором вас спрашивают, хотите ли вы создать корпоративный сертификат или отдельно стоящий сертификат. Выберите параметр Enterprise Certificate Authority и нажмите на кнопку Next. Далее вас спросят, будет ли этот сервер работать как корневой Root CA или же, как дополнительный Subordinate CA. Т.к. это первый (и единственный) сертификат в вашей лаборатории, то вы должны выбрать параметр Root CA. Для продолжения нажмите на кнопку Next.

Далее мастер спросит вас, хотите ли вы создать новый закрытый ключ или использовать существующий закрытый ключ. Т.к. это всего лишь тестовая установка, поэтому выбираем параметр для создания нового закрытого ключа и нажимает для продолжения на кнопку Next.

В следующем окне вы должны будете выбрать поставщика услуг для шифрования, длину ключ, а также алгоритм хеширования. На практике вы должны с осторожностью подойти к выбору этих параметров. Т.к. мы создаем этот сертификат исключительно в демонстрационных целях, то оставьте все по умолчанию и нажмите на кнопку Next.

На следующем экране у вас будет возможность определить общее название, а также различающийся суффикс для сертификата. Опять оставьте все по умолчанию и нажмите на кнопку Next.

Далее вы увидите окно, в котором вы должны задать срок действия сертификата. По умолчанию этот период составляет 5 лет, что великолепно подходит для наших целей, поэтому просто нажмите на кнопку Next. Далее откроется окно, в котором вы должны указать, где будут располагаться базы данных сертификатов и соответствующие им журналы транзакций (transaction log). В промышленной среде этот выбор необходимо сделать с особой осторожностью в плане безопасности и отказоустойчивости. Т.к. это всего лишь тестовая лаборатория, то просто нажмите на кнопку Next.

Основные задачи по конфигурации

Перед тем, как я покажу вам, как настроить этот сервер для работы в качестве сервера VPN server, вы должны выполнить некоторые основные задачи по конфигурации. В основном, это означает, что вы должны установить операционную систему Windows 2008 Server и настроить ее на использование статического IP адреса. Этот IP адрес должен попадать в тот же интервал, в котором работает контроллер домена, которые мы настроили ранее. В качестве предпочитаемого сервера Preferred DNS Server в его конфигурации TCP/IP configuration должен быть указан контроллер домена, который вы установили ранее в этой статье, т.к. он также работает в качестве сервера DNS server. После того, как вы закончите с начальной конфигурацией сервера VPN, вы должны использовать команду PING для того, чтобы проверить, что сервер VPN server может взаимодействовать с контроллером домена.

Подключение к домену

Теперь, когда вы указали TCP/IP конфигурацию компьютера и проверили, что к нему можно подключиться, пришло время приступить к настоящим задачам по конфигурации. Первое, что вы должны сделать - это подключить сервер к домену, который вы создали ранее в этой статье. Процесс подключения к домену в операционной системе Windows 2008 Server очень похож на тот же процесс в операционной системе Windows Server 2003. Щелкните правой кнопкой на команде Computer, которая находится в меню Start сервера. В результате этого действия Windows 2008 запустит апплет System из Control Panel. Теперь нажмите на кнопку Change Settings (изменить настройки), которая располагается в разделе Computer Name, Domain, and Workgroup Settings этого окна. В результате этого появится окно системных свойств (System Properties). Окно системных свойств очень похоже на аналогичное окно в операционной системе Windows Server 2003. Нажмите на кнопку Change (изменить), чтобы появилось диалоговое окно Computer Name Changes. Теперь выберите кнопку Domain, которая располагается в разделе Member of. Введите название вашего домена в поле Domain и нажмите на кнопку OK.

Теперь появится окно для ввода ваших прав. Введите имя пользователя (username) и пароль (password) для учетной записи администратора домена и нажмите на кнопку Submit (принять). После короткой паузу вы должны увидеть диалоговое окно, приветствующее вас в домене. Нажмите на кнопку OK, и вы увидите другое диалоговое окно, сообщающее вaм, что вы должны перегрузить ваш компьютер. Нажмите на кнопку OK еще раз, а затем нажмите на кнопку Close (закрыть). После перезагрузки компьютера вы станете членом домена, который вы указали.

Установка маршрутизации и удаленного доступа

Теперь пришло время установить службу маршрутизации и удаленного доступа (Routing and Remote Access service). Затем мы настроим эту службу, чтобы наш сервер работал в роли сервера VPN. Начнем процесс с запуска менеджера сервера. Вы можете найти ярлык для менеджера сервера в меню Администрирование. После запуска менеджера сервера перейдите в раздел Roles Summary, который можно найти в окне подробно. Теперь нажмите на ссылку Add Roles (добавить роли) для запуска мастера по добавлению ролей Add Roles Wizard.

После запуска мастера нажмите на кнопку Next для того, чтобы пропустить окно приветствия. Теперь вы увидите окно, спрашивающее вас о том, какие роли вы хотите установить на сервере. Выберите ссылку, соответствующую Network Access Services (службы сетевого доступа). Нажмите на кнопку Next (далее) и вы увидите экран, который представляет собой введение в службы сетевого доступа (Network Access Services). Нажмите на кнопку Next еще раз, и вы увидите экран, на котором вы можете выбрать компоненты службы сетевого доступа Network Access Services, которые вы хотите установить. Отметьте позиции, соответствующие службам Network Policy Server, и Routing and Remote Access Services.

Если вы выберите поле для службы Routing and Remote Access Services, то автоматически будут выбраны служба удаленного доступа (Remote Access Service), служба маршрутизации (Routing), а также набор Connection Manager Administration Kit. Вы должны оставить выбранным поле для службы удаленного доступа Remote Access Service, т.к. вместе с ней будут установлены компоненты, необходимые для работы нашего сервера в качестве сервера VPN. Другие два поля дополнительные. Если вы хотите, чтобы сервер работал, как маршрутизатор NAT router или использовал протоколы маршрутизации, такие как IGMP proxy или RIP, то вы должны оставить выбранным также поле Routing. В противном случае вы можете не выбирать ее.

Нажмите на кнопку Next (далее) и вы увидите экран, который отобразит общую информацию о службах, которые вы собираетесь установить. Предполагая, что все в порядке, нажимаем на кнопку Install (установить), чтобы приступить к процессу установки. Никто не знает, сколько будет длиться процесс установки на финальной версии операционной системы Windows 2008 Server. Однако, на моем тестовом сервере, который работает под управлением бета версии операционной системы Windows 2008, процесс установки занял несколько минут. На деле, возникает иллюзия, что сервер заблокирован на время процесса установки. После завершения процесса установки нажмите на кнопку Close (закрыть).

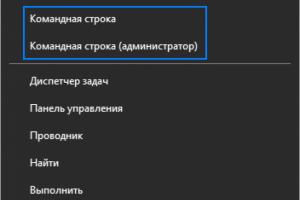

После установки служб сетевого доступа, необходимо настроить службы маршрутизации и удаленного доступа Routing and Remote Access Services для работы с VPN соединениями. Начните с ввода команды MMC в командной строке сервера. В результате такого действия откроется пустая консоль управления Microsoft Management console. Выберите команду Add/Remove Snap-in из меню файл (File). Windows отобразит список доступных дополнений. Выберите Routing and Remote Access Snap-in из списка и нажмите на кнопку Add (добавить), а затем на кнопку OK. Дополнение для маршрутизации и удаленного доступа загрузится в консоль.

Щелкните правой кнопкой мыши на контейнер Server Status (статус сервера в консоли) и выберите команду Add Server (добавить сервер) из контекстного меню. Затем выберите настройку This Computer (этот компьютер) и нажмите на кнопку OK. Теперь в консоли должен отобразиться список для вашего сервера. Щелкните правой кнопкой мыши на списке для сервера и выберите команду Configure and Enable Routing and Remote Access (настроить и подключить маршрутизацию и удаленный доступ) из контекстного меню. В результате этого Windows запустит мастера Routing and Remote Access Server Setup Wizard.

Нажмите на кнопку Next (далее), для того чтобы пропустить экран приветствия мастера. Теперь вы увидите экран, на котором вас спросят, какую конфигурацию вы хотите использовать. Выберите Remote Access (удаленный доступ - dial-up или VPN) и нажмите на кнопку Next (далее). В следующем окне вы сможете выбрать между настройкой dial-up или VPN доступом. Выберите поле VPN и нажмите на кнопку Next (далее).

Теперь помощник откроет перед вами окно с параметрами VPN соединения. Выберите сетевой интерфейс (network interface), который будут использовать клиенты для подключения к серверу VPN и уберите галочку напротив поля Enable Security on the Selected Interface by Setting up Static Packet Filters. Нажмите на кнопку Next (далее), а затем выберите настройку From a Specified Address и снова нажмите на кнопку Next (далее).

После этого вы увидите окно, в котором вам необходимо ввести интервал IP адресов, которые можно назначать клиентам VPN. Нажмите на кнопку New (Новый) и введите начальный и конечный адреса для интервала IP адресов. Нажмите на кнопку OK, а затем на кнопку Next. В результате этого Windows откроет окно Managing Multiple Remote Access Server.

На следующем этапе необходимо выбрать Yes для настройки сервера для работы с сервером Radius server. Теперь вам необходимо будет ввести IP адрес для сервера Radius server. Т.к. NPS будет работать на том же самом компьютере, на котором работают службы маршрутизации и удаленного доступа, то просто введите IP адрес вашего сервера в качестве основного и дополнительного адреса сервера Radius. Вам также необходимо будет ввести shared secret. В демонстрационных целях просто введите rras в качестве shared secret. Нажмите на кнопку Next (далее), а затем на кнопку Finish (завершить). Теперь вы увидите пару предупреждающих сообщений. Нажмите на кнопку OK для закрытия каждого из сообщений.

Последний этап в процессе конфигурации RRAS заключается в настройке схемы аутентификации. Для этого нажмите правой кнопкой мыши на список для вашего сервера и выберите команду Properties (свойства) из контекстного меню. Когда вы увидите окно свойств сервера перейдите на закладку Security (безопасность). Теперь добавьте EAP-MSCHAPv2 и PEAP в разделе Authentication Methods и нажмите на кнопку OK.

Проверка состояния системы (system health validator)

Системная политика состояния диктует, что необходимо компьютеру для того, чтобы его состояние считалось нормальным и чтобы он смог подключиться к сети.

В реальном мире, системная политика состояния требует, чтобы рабочая станция работала под управлением операционной системы, на которую установлены все последние обновления для безопасности. Вне зависимости от того, какие критерии вы выберите для определения нормальности состояния рабочей станции, вы должны будете выполнить некоторую работу. Критерии нормального состояния очень сильно меняются от компании к компании, поэтому компания Microsoft оставила механизм проверки нормальности системного состояния пустым (по крайней мере, в текущей бета версии). А раз так, то вам необходимо будет настроить эти критерии нормальности системного состояния.

В демонстрационных целях, я создам очень простой механизм для проверки системного состояния, который просто позволяет проверить, подключен ли брандмауэр Windows firewall. Если брандмауэр подключен, то мы будем считать, что состояние системы нормальное.

Как я уже упоминал ранее в этой статье, в реальном мире вы не должны размещать сервер сетевых политик на том же самом компьютере, на котором располагается ваш VPN сервер. Сервер VPN открыт для внешнего мира, и размещение на нем сервера сетевых политик может привести к большим проблемам. В операционной системе Windows нет ничего, что запретит вам использовать один и тот же сервер, как для компонентов VPN components, так и для компонентов сервера сетевых политик, поэтому в демонстрационных целях (и из-за нехватки аппаратного обеспечения) я буду использовать один и тот же компьютер для обоих компонентов.

Мы начнем процесс настройки с того, что введем команду MMC в командной строке Run, в результате чего откроется пустая консоль управления Microsoft Management Console. После открытия консоли выберите пункт Add / Remove Snap-in из меню File (Файл). В результате этого действия на экране появится диалоговое окно Add or Remove Snap-Ins. Выберите параметр Network Policy Server (сервер сетевой политики) из списка доступных элементов, и нажмите на кнопку Add (добавить). Теперь вы увидите окно, в котором вам предложат выбрать, каким компьютером вы хотите управлять - локальным или каким-то другим. Убедитесь, что выбран параметр Local Computer (локальный компьютер) и нажмите на кнопку OK. Нажмите на кнопку OK еще раз, и откроется компонент Network Policy Server (сервер сетевой политики).

После этого вы должны перейти в дереве консоли к NPS (Local) | Network Access Protection | System Health Validators, что изображено на рисунке 1. Теперь, щелкните правой кнопкой мыши на объекте Windows System Health Validators (контроль системного состояния), который можно найти в центральной части консоли, и выберите команду Properties из контекстного меню. В результате этого действия откроется окно Windows Security Health Validator Properties, которое изображено на рисунке 2.

Рисунок 1: Перейдите в дереве консоли к NPS (Local) | Network Access Protection | System Health Validators

Рисунок 2: Окно свойств Windows Security Health Validator Properties используется для настройки контроля за состоянием системы

В диалоговом окне нажмите на кнопку Configure (настроить), в результате чего откроется диалоговое окно Windows Security Health Validator, которое изображено на рисунке 3. Как вы можете увидеть из рисунка, это диалоговое окно позволяет вам задать параметры для политики контроля состояния вашей системы. По умолчанию, это диалоговое окно настроено так, что необходимо подключение брандмауэра Windows firewall, необходимо подключение обновления Windows update, а также необходимо, чтобы на рабочей станции было установлено антивирусное и антишпионское программное обеспечение и, чтобы оно было современным. Т.к. мы заинтересованы лишь в том, чтобы был подключен лишь брандмауэр Windows firewall, то поставьте галочку напротив поля A Firewall is Enabled for all Network Connections (брандмауэр включен для всех сетевых соединений) и уберите все остальные галочки. Нажмите два раза на кнопку OK для продолжения.

Рисунок 3: Поставьте галочку напротив поля A Firewall is Enabled for all Network Connections и уберите галочки из всех остальных полей

Теперь, когда вы настроили контроль за состоянием системы, Вы должны настроить шаблон для контроля за состоянием системы. Шаблоны для контроля за состоянием системы описывают результаты контроля состояния системы. Обычно, это означает, что произойдет в результате проверки клиента на удовлетворение условиям проверки.

Для настройки шаблонов для контроля состояния Network Policy Server, нажмите правой кнопкой мыши на контейнере System Health Validator Template и выберите команду New (создать) из выпадающего контекстного меню. После этого появится диалоговое окно под названием Create New SHV Template, которое изображено на рисунке 4.

Рисунок 4: Вы должны создать новый шаблон для контроля состояния системы

Как вы можете увидеть из рисунка, в диалоговом окне вы должны задать название для нового шаблона. Введите слово Compliant в поле Name (название). Теперь убедитесь, что в выпадающем списке Template Type (тип шаблона) выбран пункт Client Passes all SHV Checks (клиент проходит все проверки). Поставьте галочку напротив поля Windows System Health Validator и нажмите на кнопку OK.

Сейчас мы создали шаблон, который описывает то, что называется compliant (совпадение, удовлетворение). Теперь мы должны создать второй шаблон, который описывает то состояние, когда мы не удовлетворяем условиям. Для этого нажмите правой кнопкой мыши на контейнере System Health Validator Templates container и выберите команду New (создать) из контекстного меню. Теперь вы должны увидеть то же самый экран, с которым вы работали мгновение назад.

На этот раз название шаблона будет NonCompliant. Установите тип шаблона (Template Type) в Client Fails one or More SHV Checks (клиент не удовлетворяет одной или нескольким проверкам). Теперь поставьте галочку напротив поля Windows Security Health Validator и нажмите на кнопку OK. Если вы вернетесь в главную консоль сервера сетевых политик и выберите контейнер System health Validator Templates container, то вы сможете увидеть, что оба шаблона Compliant и NonCompliant отображены в центральном окне консоли, что показано на рисунке 5.

Рисунок 5

Если вы вернетесь в главное окно консоли сервера сетевых политик и выберите контейнер System health Validator Templates (шаблоны для контроля за состоянием системы), то вы увидите, что оба шаблона Compliant и NonCompliant template, отображены в центральном окне консоли.

Политики авторизации состояния (health authorization policies)

Политики авторизации состояния - это такие политики, которые контролируют, что произойдет в том случае, если клиент удовлетворяет политикам сетевого состояния, или что случиться, если система, которая запрашивает доступ к сети, признана неудовлетворительной. Именно эти политики задают, какой уровень доступа получит клиент после того, как ему будет разрешено войти в сеть.

Начнем процесс с открытия консоли сервера сетевых политик (Network Policy Server), если она еще не открыта, а затем выберем контейнер под названием Authorization Policies (политики авторизации). После этого посмотрите на окно Details (Общие), чтобы увидеть, были ли уже созданы политики авторизации. На моей тестовой системе уже существовали четыре ранее созданных политики авторизации, но кто знает, будут ли эти политики существовать в итоговой версии операционной системы Windows 2008 Server. Если у вас существуют какие-либо политики, то удалите их, щелкнув на них правой кнопкой и выбрав команду Delete (удалить) из выпадающего контекстного меню.

Теперь, когда вы удалили ранее существовавшие политики, вы можете приступить к созданию новой политики авторизации (authorization policy). Для этого щелкните правой кнопкой мыши на контейнере Authorization Policy и выберите New | Custom commands из выпадающего контекстного меню. В результате этого отобразиться таблица свойств для новой политики авторизации New Authorization Policy Properties.

Первое, что вы должны сделать, это присвоить название для политики. Давайте назовем это политику Compliant-Full-Access. Вы можете ввести название политики в поле Policy Name (название политики), которое находится на закладке Overview (обзор). Теперь, установите параметр на Grant Access (разрешить доступ), как показано на рисунке A. Установка типа политики на Grant Access не предоставляет пользователям полный доступ к сети. Все, что это значит, что запросы, попадающие под действие этой политики, будут направлены на дальнейшую обработку.

Рисунок A Установка типа политики (Policy Type) на Grant Access (разрешить доступ)

Теперь выберите закладку Conditions (условия). Как следует из названия, закладка Conditions (условия) позволяет вам задать условия, которым должен удовлетворять компьютер клиента, чтобы применилась данная политика. Перекрутите список возможных условий до позиции Network Access Protection (защита доступа к сети), а затем выберите параметр SHV Templates, который расположен под ним. После этого в окне details появится выпадающий список Existing Templates (существующие шаблоны). Выберите параметр Compliant (удовлетворяет) из выпадающего списка и нажмите на кнопку Add (добавить). Условия, которые используются в этом окне политик теперь покажут, что состояние компьютера (Computer Health) соответствует “Compliant”, что показано на рисунке B. Это значит, что для того чтобы попасть под действие этой политики компьютеры клиентов должны удовлетворять критериям, описанным в политике Compliant, которую вы создали в предыдущей части этой статьи. Более конкретно, это значит, что на компьютере клиента должен быть включен брандмауэр Windows.

Рисунок B Для того, чтобы удовлетворять условиям, компьютеры клиентов должны удовлетворять требованиям, описанным в политике Compliant, которую мы создали в предыдущей части этой статьи

Теперь выберите закладку Settings (настройки) на странице свойств. Закладка Settings (настройки) содержит различные настройки, которые необходимо применить к компьютерам, чтобы они удовлетворяли условиям, описанным ранее. Т.к. эта политика будет применяться для компьютеров, которые удовлетворяют политике сетевой безопасности (network security policy), то мы должны убрать все ограничения из настроек, чтобы компьютеры могли получить доступ к сети.

Для этого перейдите в дереве консоли к Network Access Protection | NAP Enforcement. Теперь выберите кнопку Do Not Enforce, как показано на рисунке C. Это закроет совместимым компьютерам доступ к сетевым ресурсам.

Рисунок C NAP не должно применяться к компьютерам, удовлетворяющим требованиям

После того, как вы выбрали параметр Do Not Enforce, перейдите в дереве консоли к Constraints | Authentication Method. В окне details сразу же появится набор полей, каждое из которых соответствует различному методу аутентификации (authentication method). Продолжайте и уберите галочки из всех полей, но оставьте галочку в поле EAP. Поставьте галочку напротив поля EAP Methods и нажмите на кнопку Add (добавить). Выберите параметр Secured Password (EAP-MSCHAP v2) и дважды нажмите на кнопку OK, чтобы закрыть различные диалоговые окна, которые откроются в процессе. Нажмите на кнопку OK еще раз, чтобы сохранить шаблон, который вы создали.

Итак, мы создали шаблон для компьютеров, которые удовлетворяют условиям, теперь мы должны создать аналогичный шаблон для компьютеров, которые не удовлетворяют условиям. Для этого щелкните правой кнопкой в дереве консоли на контейнере Authorization Policies (политики авторизации) и выберите команду New | Custom из выпадающего контекстного меню. В результате этого откроется уже знакомое окно свойств New Authorization Policy Properties.

Как и в предыдущем случае, первое, что нам необходимо сделать - это ввести название для создаваемой вами политики. Давайте назовем эту политику Noncompliant-Restricted. Хотя мы и создаем ограничивающую политику, вы все равно должны выбрать тип политики Grant Access (открыть доступ). Помните, что это не гарантирует доступа к сети, а лишь позволяет продолжить обработку политики.

Теперь выберите закладку Conditions (условия). Когда мы создавали политику авторизации для компьютеров, которые удовлетворяют условиям, мы создали условие, согласно которому компьютеру было достаточно удовлетворять требованиям шаблона (compliant template), который мы создали в предыдущей статье. Т.к. эта политика для компьютеров, которые не удовлетворяют условиям, то вы должны убедиться, что конфигурация клиентского компьютера соответствует условиям, описанным в шаблоне NonCompliant template. А именно, это означает, что на клиентском компьютере выключен брандмауэр Windows.

Выберите из списка доступных условий Network Access Protection (защита доступа к сети), а затем выберите контейнер SHV Templates. Выберите параметр NonCompliant из списка существующих шаблонов, а затем нажмите на кнопку Add (добавить).

Далее, выберите закладку Settings (настройки) и перейдите в дереве консоли к Constraints | Authentication Method. В окне details вы сможете увидеть набор полей, каждое из которых соответствует конкретному методу аутентификации (authentication method). Уберите галочки из всех полей, но оставьте галочку в поле EAP. Поставьте галочку в поле EAP Methods, а затем нажмите на кнопку Add (добавить). Выберите параметр Secured Password (EAP-MSCHAP v2) и дважды нажмите на кнопку OK, чтобы закрыть все ненужные диалоговые окна.

Итак, все, что мы сделали для политики для компьютеров, которые не удовлетворяют условиям, было полностью идентично политики, которую мы создали для компьютеров, которые удовлетворяют условиям, кроме указания другого шаблона SHV template. Если мы оставим эту политику в том виде, в котором она сейчас, то компьютеры, которые не удовлетворяют условиям, также получат доступ к сети. Т.к. мы не хотим, чтобы это случилось, то мы должны использовать усиление NAP для закрытия доступа к сети.

Для этого выберите контейнер NAP Enforcement, который можно найти в списке доступных настроек Available Settings. После этого в окне Details вы сможете увидеть различные настройки. Выберите настройку Enforce, а затем поставьте галочку напротив поля Update Non Compliant Computers Automatically, как показано на рисунке D. Нажмите на кнопку OK, что сохранить созданную вами политику.

Рисунок D Вы должны усилить защиту NAP для компьютеров, которые не удовлетворяют условиям

Политика аутентификации по умолчанию (default authentication policy)

В предыдущей статье из этой серии я показал вам, как создать политики для авторизации (authorization policy), как для компьютера, удовлетворяющего политике безопасности, так и для компьютера, не удовлетворяющего политике безопасности. В этой статье мы завершим процедуру конфигурации сервера. Для этого на первом этапе необходимо создать политику для аутентификации по умолчанию (default authentication policy), которую можно применить на любой машине, которая проходит аутентификацию на сервера RRAS server.

Начнем процесс с открытия консоли сервера сетевых политик Network Policy Server и перехода к NPS (Local) | Authentication Processing | Authentication Policies. После этого на окне будут отражены все ранее существовавшие политики для аутентификации (authentication policies). Выбираем ранее существовавшие политики, нажимаем на них правой кнопкой мыши, а затем выбираем команду Delete (удалить) из контекстного меню.

Теперь пришло время для создания политики для аутентификации по умолчанию (default authentication policy). Для этого нажмите на ссылку New (создать), которая находится в окне Actions (команды), и выберите параметр Custom (общий). Windows отобразит окно свойств New Authentication Policy (новая политика для аутентификации), которое можно увидеть на рисунке A.

Рисунок A : Введите RRAS в качестве названия политики, затем поверьте, что политика подключена

Введите RRAS в качестве названия политики, а затем проверьте, что в поле Policy Enabled (политика включена) стоит галочка. Затем, проверьте, что выбрана кнопка Available Sources (доступные источники), а затем выберите настройку Remote Access Server (VPN-Dialup) из выпадающего списка Available Sources (доступные источники).

Теперь, перейдите на закладку Settings (настройки) и выберите контейнер Authentication (аутентификация) из дерева консоли. Теперь поставьте галочку в поле Override Authentication Settings from Authorization Policy. После этого в окне появится множество методов аутентификации, как изображено на рисунке B. Выберите поле EAP, а затем нажмите на кнопку EAP Methods.

Рисунок B : Выберите поле EAP и нажмите на кнопку EAP Methods

Windows теперь отобразит диалоговое окно Select EAP Providers (выбор поставщиков EAP). Нажмите на кнопку Add (добавить), чтобы открылся список методов аутентификации EAP authentication methods. Выберите EAP-MSCHAPv2 и Protected EAP (PEAP) из списка и нажмите на кнопку OK. Выбранные методы аутентификации EAP authentication methods должны появится в диалоговом окне Select EAP Providers (выбор поставщиков EAP), как показано на рисунке C. Для продолжения нажмите на кнопку OK.

Рисунок C : Вы должны включить аутентификацию MSCHAPv2 и PEAP authentication

Теперь перейдите на закладку Conditions (условия). Вы должны выбрать по крайней мере одно условие, которое должно быть соблюдено, чтобы политики применилась. Вы можете установить любое понравившееся вам условие, но я рекомендую перейти в дереве консоли к Connection Properties | Tunnel Type и поставить галочки напротив полей Point to Point Tunneling Protocol и Layer Two Tunneling Protocol, а затем нажать на кнопку Add (добавить). Таким образом новая аутентификационная политика (authentication policy) будет применена к VPN подключениям. Нажмите на кнопку OK, чтобы сохранить новую аутентификационную политику, которую вы только что создали.

Политика настройки клиента RADIUS

При таком типе установки сервер сетевой политики Network Policy Server работает как сервер RADIUS server. В отличие от клиентов, выполняющих прямую аутентификацию RADIUS authentication на сервере сетевой политики Network Policy Server, сервер RRAS, который работает в качестве сервера VPN, будет работать в качестве клиента RADIUS.

Последний этап в процессе настройки сервера заключается в предоставлении серверу сетевых политик Network Policy Server списка авторизованных клиентов RADIUS. Т.к. единственным клиентом RADIUS будет сервер VPN server, то вы просто вводите IP адрес VPN сервера. Т.к. службы RRAS работают на том же физическом сервере, что и службы сетевых политик Network Policy Services, то вы просто используете IP адрес сервера.

Чтобы создать политику конфигурации клиента RADIUS Client Configuration Policy, перейдите в дереве консоли сервера сетевой политики Network Policy Server к NPS (Local) | RADIUS Clients. Затем нажмите на ссылку New RADIUS Client, которою можно найти в окне Actions. Windows запустит мастера New RADIUS Client Wizard.

В первом окне мастера вы должны будете задать имя и IP адрес для нового клиента RADIUS. При установке в реальных условиях, вы должны ввести в качестве названия RRAS, а также ввести IP адрес сервера RRAS в поле для IP адреса. Как вы помните, мы используем тестовую среду, и RRAS работает на том же самом сервере, что и службы сетевых политик Network Policy Services. Поэтому введите IP адрес сервера в соответствующее поле и нажмите на кнопку Next (далее).

После этого появится окно дополнительной информации Additional Information. В этом окне вы должны будете задать поставщика клиента (client vendor) и общий секрет (shared secret). Выберите RADIUS Standard в качестве Client Vendor (поставщика клиента). В рамках этой статьи вы можете вести RRASS в качестве shared secret. Поставьте галочку в поле Client is NAP Capable, как показано на рисунке D, и нажмите на кнопку Finish (завершить). Вы, наконец, настроили сервер сетевой политики Network Policy Server!

Рисунок D : Введите shared secret и поставьте галочку в поле Client is NAP Capable

Настройка клиента

Теперь, когда мы закончили настройку сервера сетевых политик Network Policy Server, пришло время перейти к настройке клиента для подключения к серверу. Помните, что эта техника, о которой я собираюсь вам рассказать, работает только на клиентах, которые работают под управлением операционной системы Windows Vista.

В рамках этой статьи я предполагаю, что компьютер клиента работает под управлением операционной системы Windows Vista, и что он имеет статический IP адрес. Как вы знаете, операционная система Windows Vista спроектирована для работы с IPv6 по умолчанию. Инструмент Network Access Protection (защита доступа к сети) в конечно счете должен поддерживать IPv6, но т.к. операционная система Windows Windows 2008 Server по-прежнему находится в тестировании, в настоящее время IPv6 не поддерживается, когда дело доходит до Network access protection. Поэтому, вы должны отключить IPv6 в сетевых настройках компьютера. Когда выйдет операционная система Windows 2008 Server, я намереваюсь написать обновление этого цикла статей, направленное на использование IPv6, а также всего, что изменилось по сравнению с тестовой версией.

Компьютер клиента также должен быть членом домена, который содержит сервер сетевой политики Network Policy Server. Дополнительно, домен должен содержать учетную запись пользователя (user account), которую вы можете использовать для входа на сервер Routing and Remote Access Server, который вы создали.

Теперь давайте создадим соединение Virtual Private Network connection, которое вы в конечном счете сможете использовать для проверки сервера защиты доступа к сети Network Access Protection server. Для этого откройте Панель Управления (Control Panel) и нажмите на ссылку Network and Internet (сеть и интернет), а затем на ссылку Network Center (сетевой центр). После запуска Network Center нажмите на ссылку Set up a Connection or Network (создать сеть или сетевое подключение). Появится окно, в котором вы должны указать тип соединения, которое вы хотите создать. Выберите настройку Connect to a Workplace (подключение к рабочему месту) и нажмите на кнопку Next (далее).

Выберите параметр для подключения с помощью VPN, и вам необходимо будет задать Internet адрес и название пункта назначения. Вы должны ввести IP адрес сервера RRAS в поле Internet Address. Вы можете ввести любое название в поле Destination Name (название пункта назначения). Поставьте галочку в поле Allow Other People to use this Connection (разрешить другим людям использовать это соединение) и нажмите на кнопку Next (далее). Вы должны теперь указать имя пользователя и пароль для пользователя, у которого есть разрешение на вход на сервер RRAS server, а также название домена, в который вы собираетесь входить.

Нажмите на кнопку Connect (подключиться) и операционная система Vista попытается подключиться к вашему серверу RRAS server. Более, чем вероятно, соединения не произойдет. Если вы получите сообщение, в котором говорится, что мастер не может подключиться к вашему рабочему месту, нажмите на иконку Setup a Connection Anyway. В результате этого ваши настройки будут сохранены, и позднее мы сможем завершить их конфигурацию в следующей статье из этого цикла.

VPN соединение с клиентом, работающим под управлением Windows Vista

Начнем процесс настройки с запуска Панели управления (Control Panel), и нажатия на ссылку Network and Internet (сеть и интернет), а затем на ссылку Network and Sharing Center (сеть и центр доступа). Когда откроется окно Network and Sharing Center, нажмите на ссылку Manage Network Connections (управление сетевыми подключениями). Вы должны увидеть окно, в котором отображены все ваши сетевые подключения, а также VPN подключение, которое вы создали в последней части этой статьи.

Щелкните правой кнопкой мыши на VPN соединении и выберите команду Properties (свойства) из выпадающего контекстного меню. После этого появится окно свойств соединения. Перейдите на закладку Security (безопасность) и выберите радио-кнопку Advanced (Custom Settings), как показано на рисунке A.

Рисунок A : Вы должны настроить ваше соединение, чтобы использовать дополнительные настройки безопасности Advanced (Custom Settings)

Теперь нажмите на кнопку Settings (настройки), чтобы появилось диалоговое окно Advanced Security Settings (дополнительные настройки безопасности). Т.к. мы уже настроили VPN соединение на использование открытого протокола для аутентификации (Extensible Authentication Protocol), то вы должны выбрать радио-кнопку Use Extensible Authentication Protocol (EAP). После этого станет активным выпадающий список, расположенный под этой радио-кнопкой. Выберите пункт Protected EAP (PEAP - защищенный EAP) (Encryption Enabled-шифрование включено), как показано на рисунке B.

Рисунок B : Вы должны настроить безопасность вашего VPN соединения и использовать Protection EAP (PEAP) (Encryption Enabled)

Теперь щелкните на кнопку Properties (свойства), чтобы открыть диалоговое окно Protected EAP Properties (свойства защищенного EAP). Поставьте галочку в поле Validate Server Certificate (проверять сертификат сервера) и уберите галочку из поля Connect to these Servers (подключаться к серверам). Вы также должны выбрать пункт Secured Password (EAP-MSCHAP V2) из выпадающего списка Select Authentication Method (выбор метода аутентификации). Наконец, уберите галочку из поля Enable Fast Reconnect (включить быстрое переподключение) и поставьте галочку в поле Enable Quarantine Checks (включить карантинные проверки), как показано на рисунке C.

Рисунок C : Страница свойств Protected EAP Properties позволяет вам настроить параметры для открытого протокола для аутентификации (Extensible Authentication Protocol)

После этого нажмите на кнопку OK в каждом открытом диалоговом окне, чтобы их закрыть. Теперь вы настроили соединение VPN connection, чтобы оно удовлетворяло необходимым требованиям. Но еще не все сделано. Для того, чтобы Network Access Protection (защита доступа к сети) начала работать, необходимо сделать так, чтобы служба Network Access Protection service стартовала автоматически. По умолчанию, в операционной системе Windows Vista все службы настроены на ручной запуск, поэтому вы должны изменить способ запуска этой службы.

Для этого откройте панель управления (Control Panel) и нажмите на ссылку System and Maintenance (система и поддержка), а затем на ссылку Administrative Tools (администрирование). Теперь перед вами появится список различных административных инструментов. Дважды щелкните на иконке Services (службы), чтобы открыть Service Control Manager (менеджер управления службами).

Найдите в списке служб службу Network Access Protection Agent service. Дважды щелкните на этой службе, а затем измените тип запуска (startup type) на Automatic (автоматически) и нажмите на кнопку OK. Помните, что изменение типа запуска службы на Automatic (автоматически) не запустит эту службу. Это лишь гарантирует, что эта служба будет автоматически запущена после перезагрузки компьютера. Однако, вы можете запустить службы без перезагрузки, нажав правой кнопкой мыши на службе и выбрав команду Start (пуск) из контекстного меню. Если у вас возникли проблемы с запуском службы, то проверьте, чтобы была запущена служба Remote Procedure Call (RPC удаленный вызов процедур) и службы DCOM Server Process Launcher. Агент службы защиты доступа к сети Network Access Protection Agent service не может работать без этих вспомогательных служб.

Проверка защиты доступа к сети (Network Access Protection)

Верите ли вы или нет, но мы, наконец, закончили настройку защиты доступа к сети (Network Access Protection). Теперь пришло время выполнить некоторые простые тесты, чтобы убедиться, что все работает так, как мы хотим.

Как вы помните, мы изменили настройку нашего сервера сетевых политик (network policy server) таким образом, чтобы компьютеры, неудовлетворяющие политике, автоматически исправлялись. Мы также настроили наш сервер сетевых политик (network policy server) таким образом, чтобы единственным критерием был включенный брандмауэр Windows firewall. Таким образом, вы должны отключить брандмауэр (firewall) на клиентской машине, а затем подключиться к серверу сетевой политики (network policy server), который использует созданное вами VPN соединение. После этого, брандмауэр на клиентской машине должен быть автоматически включен.

Давайте начнем с отключения брандмауэра на клиентском компьютере. Для этого откройте панель управления (Control Panel) и нажмите на ссылку Security (безопасность). Теперь выберите ссылку Windows Firewall (брандмауэр), чтобы открыть диалоговое окно Windows Firewall. Предполагая, что брандмауэр Windows Firewall уже запущен, нажмите на ссылку Turn Windows Firewall On or Off. Теперь вы увидите диалоговое окно, которое позволяет вам включить или отключить брандмауэр. Выберите радио-кнопку Off (not recommended), как изображено на рисунке D, и нажмите на кнопку OK. Теперь брандмауэр Windows firewall должен быть отключен.

Рисунок D : Выберите радио-кнопку Off (Not Recommended) и нажмите на кнопку OK, чтобы отключить брандмауэр Windows firewall

Теперь, когда вы отключили брандмауэр Windows Firewall, нужно установить VPN соединение с вашим сервером RRAS / NAP server. Для этого откройте Control Panel (Панель управления) и нажмите на ссылку Network and Internet (сеть и интернет), а затем на ссылку Network and Sharing Center (сеть и центр доступа). Когда откроется окно Network and Sharing Center, нажмите на ссылку Manage Network Connections (управление сетевыми подключениями). Теперь вы должны увидеть список локальный соединений вашей рабочей станции и существующие VPN подключения.

Дважды щелкните на VPN соединение, которое вы создали, а затем нажмите на кнопку Connect (подключиться). Вам необходимо будет ввести имя пользователя, пароль и название домена. Нажмите на кнопку OK после вводе этой информации, и после этого будет установлено соединение с вашим сервером VPN / NAP server.

Через небольшой промежуток времени после установления соединений, вы должны увидеть следующее сообщение на экране:

This Computer Does Not Meet Corporate Network Requirements. Network Access is Limited (Этот компьютер на удовлетворяет корпоративным требованиям к сети. Доступ к сети ограничен).

Вы можете увидеть это сообщение на рисунке E.

Рисунок E : Если брандмауэр (firewall) отключен, то вы должны увидеть это сообщение после установления VPN соединения

Сразу же после этого, вы увидите, что иконка брандмауэра Windows Firewall измениться и будет указывать на то, что брандмауэр включен. Как только это случиться, вы увидите еще одно сообщение:

This Computer Meets Corporate Network Requirements. You Have Full Network Access (Это компьютер удовлетворяет корпоративным требованиям к сети. У вас полный доступ к сети).

Вы можете увидеть это сообщение на рисунке F.

Рисунок F : Когда сервер NAP Server подключит брандмауэр Windows Firewall, появится это сообщение

Сообщение, изображенное на рисунке F также появится, когда ваш компьютер, полностью удовлетворяющий корпоративным требованиям, подключиться к серверу NAP, используя VPN соединение.

Брайн Позей (Brien Posey)

В ИТ проблема уязвимости сети из-за подключения к ней сомнительных компьютеров давно перешла в разряд насущных. В связи с этим активно изучаются решения, способные физически укрепить политики безопасности компании. Управление сетевым доступом (NAC) было создано как раз для этих целей. NAC предоставляет платформу для разработки служб и функций, способных опросить компьютер перед подключением к безопасной внутренней сети и проверить его на соответствие заданным требованиям по надежности и безопасности.

Корпорация Microsoft представила свою версию управления сетевым доступом посредством NAP , которая предоставляет службу проверки соответствия требованиям по работоспособности перед доступом в сеть. В состав NAP входят службы, компоненты и интерфейс программирования приложений (API), позволяющие гарантировать работоспособность серверов и сетей под управлением Windows Server 2012, а также клиентов под управлением Windows 8 и Windpws 7.

Разберем подробно — что такое NAP?

Защита доступа к сети (Network Access Protection, NAP ) - это платформа для проверки работоспособности компьютерных систем перед их допуском в защищенные сети. Она позволяет гарантировать, что перед каждой попыткой установить новое подключение к частной сети компьютер проходит «проверку».

До появления NAP типичное подключение внешнего компьютера происходило путем создания клиентского подключения через общедоступную сеть, например Интернет, с использованием VPN-подключения.

Подключение клиента сначала проходило через брандмауэр или пересылалось прокси с применением соответствующих портов, требуемых установленным протоколом безопасности. Далее служба проверки подлинности проверяла учетные данные клиента удаленного доступа.

В случае успешной проверки подлинности учетных данных клиент подключался к той части безопасной сети, для которой ранее было установлено подключение.

В таком сценарии есть серьезный изъян. Могут ли возникнуть проблемы, если клиент удаленного доступа, является тем, за кого он себя выдает, предоставляет все необходимые учетные данные, а в частной сети выполняет только разрешенные задачи?

Да. Но допустим, что клиент удаленного доступа выполняет нестандартные запросы служб, операции по обнаружению или исследованию или - того хуже - установку злонамеренного ПО без ведома пользователей компьютера, на котором есть подключение удаленною доступа. Это и послужило одной из главных причин для реализации решения NAP .

NAP снижает вероятность занесения в безопасную сеть вирусов мною путешествующими сотрудниками или гостями. Стандартный поток информации от компьютера, подключающегося к сети, модифицируется и проходит через сен» периметра, где им занимаются компоненты платформы NAP . Сама платформа теперь включает целую экосистему NAP, а при запросе на подключение внешнего клиента он теперь именуется «NAP-клиентом».

В сети периметра остаются те же службы безопасности и устройства, что и раньше. Однако запрос на доступ NAP-клиента идет в обход для определения статуса работоспособности компонентами NAP. На рисунке ниже представлены различия между традиционным подключением удаленного доступа и подключением с использованием платформы NAP.

На рисунке показаны не только компоненты NAP, включенные в поток передачи информации, но и то, что доступ NAP-клиента может быть ограничен внешней сетью, которая получает название карантинной и где дополнительные серверы обновляют клиента, приводя его в соответствие с требованиями к работоспособности.

Полное решение NAP состоит из трех отдельных функций:

- проверка состояния работоспособности

- обеспечение соответствия политики работоспособности;

- ограничение доступа.

Проверка состояния работоспособности.

Проверка состояния работоспособности - это процесс проверки работоспособности компьютера и определение его совместимости. Если платформа NAP настроена на работу с карантинной сетью, доступ не соответствующего требованиям компьютера ограничивается только подсетью карантинной сети, пока тот не будет приведен в соответствие.

Если на начальной стадии платформа NAP реализована только в виде ведения журнала на предмет несоответствий требованиям, степень соответствие компьютера требования по работоспособности записывается в журнал, и ему разрешается продолжить подключение в обычном режиме.

Соответствие политики работоспособности.

В целях отслеживания и, возможно, принудительного применения требований к работоспособности администраторы создают политики работоспособности. Политика работоспособности является основой решения NAP. Политики работоспособности в числе многих других факторов соответствия устанавливают уровень обновлений ПО. сборки ОС. проверки на вирусы и включенные параметры брандмауэра.

Ограничение доступа в сеть.

Когда компьютерные системы не соответствуют стандартам работоспособности, которые требуются для подключения к частной сети, администратор может разрешить подключение, но при этом занести информацию о несоответствии в журнал, либо перенаправить подключение в карантинную сеть для настройки и обновления всех не соответствующих политикам параметров компьютера. Такова функция ограниченного доступа в NAP.

Если вам помогла статья или у вас остались вопросы — пожалуйста пишите в комментариях.

Защиту Windows 7 от сетевых угроз обеспечивает специальная системная служба — брандмауэр. Иногда он также называется файрволом или персональным межсетевым экраном. Microsoft не рекомендует отказываться от использования защитника, но если вы установили сторонний файрвол, можно отключить брандмауэр в Windows 7. Иногда также может потребоваться внесение некоторых программ в «белый список» защитника сети.

Что такое брандмауэр и зачем он нужен

Основное предназначение этой встроенной утилиты — фильтрация интернет-трафика. Для определения подозрительной активности она использует набор предварительно заданных правил. Потенциально опасные соединения блокируются, не позволяя злоумышленникам получить доступ к компьютеру пользователя. Ограничения могут быть применены и к отправке исходящих пакетов. Таким образом обеспечивается конфиденциальность данных, хранящихся на жёстком диске.

Похожий функционал присутствует не только в операционной системе, но и на большинстве моделей роутеров. Между встроенным защитником Windows и сетевым экраном маршрутизатора есть принципиальное отличие. При активации этой функции на роутере обеспечивается сетевая безопасность всех домашних устройств, а не только одного ПК. Существуют и отдельные программы с аналогичными функциями, не входящие в прошивку маршрутизатора и комплект поставки «семёрки».

Обратите внимание! Не следует путать файрвол и антивирус. Второй тип приложений имеет другой функционал, так как он анализирует не сетевую активность, а пользовательские файлы и код запущенных программ. В системах Microsoft есть отдельная антивирусная служба — «Защитник Windows».

Как включить и настроить брандмауэр

Этот компонент системы автоматически включается после её установки. Поэтому никаких дополнительных действий для активации службы совершать не требуется. При этом, вы можете легко проверить её текущий статус. Достаточно открыть панель управления, затем выбрать пункт «Брандмауэр Windows». В этом разделе можно выполнить и другие действия:

- Отключить брандмауэр в Windows 7.

- Ознакомиться с текущими настройками.

- Восстановить рекомендуемые свойства сетевого защитника.

- Изменить порядок вывода уведомлений о деятельности службы.

Если служба выключена, на главной странице настроек её статус будет отображаться красным цветом. Чтобы включить защиту, нажмите кнопку «Использовать рекомендуемые параметры». Для более тонкой конфигурации перейдите в меню по ссылке, позволяющей включить/отключить защитник. Такая настройка заключается в разделении параметров файрвола при подключении к домашним и общественным сетям. Второй тип подключений обычно требует более строгих подходов по безопасности передачи данных.

Важно! Если блокировка соединений мешает корректной работе нужного вам приложения, внесите его в список исключений. Это делается на отдельной странице, которую можно включить через меню в левой части окна. Напротив названия программы установите галочки, затем сохраните параметры.

Как отключить брандмауэр в Windows 7

Отключить утилиту можно через тот же пункт панели управления, в котором настраивается защитник сети. Система позволяет полностью отключить файрвол или остановить его работу только в частных/общественных сетях. После выключения защитника ОС будет регулярно отображать предупреждения и предложения его включить. Чтобы избавиться от этих сообщений, воспользуйтесь разделом настройки уведомлений.

Для ускорения работы компьютера рекомендуется также отключить аналогичную службу в операционной системе. Чтобы это сделать, нужно включить меню «Пуск» и набрать «msconfig». Далее откройте предложенную программу и перейдите на вкладку «Службы». Здесь отображаются все фоновые процессы, автоматически запускаемые при загрузке ОС. Найдите службу с соответствующим названием и уберите флажок напротив неё. Затем примените изменения при помощи кнопки в нижней части окна.

Важный совет! Утилиту системной конфигурации также можно включить нажатием комбинации клавиш «Win+R» (выполнить). В появившемся окне введите название «msconfig» и кликните «ОК».

Полезное видео: Отключение защиты в Windows 7

Читайте также:

Родительский контроль в Windows 7: ограничение информации из интернета для детей

Родительский контроль в Windows 7: ограничение информации из интернета для детей

Родительский контроль в Windows 8: программы и способы их настройки для обеспечения безопасности

Родительский контроль в Windows 8: программы и способы их настройки для обеспечения безопасности

В заключительном разделе шестой части этой статьи я показал вам, как настроить неработающее VPN соединение с клиентом, работающим под управлением операционной системы Windows Vista. В этой статье я завершу эту статью и покажу вам, как закончить процесс настройки клиента.

Начнем процесс настройки с запуска Панели управления (Control Panel), и нажатия на ссылку Network and Internet (сеть и интернет), а затем на ссылку Network and Sharing Center (сеть и центр доступа). Когда откроется окно Network and Sharing Center, нажмите на ссылку Manage Network Connections (управление сетевыми подключениями). Вы должны увидеть окно, в котором отображены все ваши сетевые подключения, а также VPN подключение, которое вы создали в последней части этой статьи.

Щелкните правой кнопкой мыши на VPN соединении и выберите команду Properties (свойства) из выпадающего контекстного меню. После этого появится окно свойств соединения. Перейдите на закладку Security (безопасность) и выберите радио-кнопку Advanced (Custom Settings), как показано на рисунке A.

Рисунок A : Вы должны настроить ваше соединение, чтобы использовать дополнительные настройки безопасности Advanced (Custom Settings)

Теперь нажмите на кнопку Settings (настройки), чтобы появилось диалоговое окно Advanced Security Settings (дополнительные настройки безопасности). Т.к. мы уже настроили VPN соединение на использование открытого протокола для аутентификации (Extensible Authentication Protocol), то вы должны выбрать радио-кнопку Use Extensible Authentication Protocol (EAP). После этого станет активным выпадающий список, расположенный под этой радио-кнопкой. Выберите пункт Protected EAP (PEAP – защищенный EAP) (Encryption Enabled-шифрование включено), как показано на рисунке B.

Рисунок B : Вы должны настроить безопасность вашего VPN соединения и использовать Protection EAP (PEAP) (Encryption Enabled)

Теперь щелкните на кнопку Properties (свойства), чтобы открыть диалоговое окно Protected EAP Properties (свойства защищенного EAP). Поставьте галочку в поле Validate Server Certificate (проверять сертификат сервера) и уберите галочку из поля Connect to these Servers (подключаться к серверам). Вы также должны выбрать пункт Secured Password (EAP-MSCHAP V2) из выпадающего списка Select Authentication Method (выбор метода аутентификации). Наконец, уберите галочку из поля Enable Fast Reconnect (включить быстрое переподключение) и поставьте галочку в поле Enable Quarantine Checks (включить карантинные проверки), как показано на рисунке C.

Рисунок C : Страница свойств Protected EAP Properties позволяет вам настроить параметры для открытого протокола для аутентификации (Extensible Authentication Protocol)

После этого нажмите на кнопку OK в каждом открытом диалоговом окне, чтобы их закрыть. Теперь вы настроили соединение VPN connection, чтобы оно удовлетворяло необходимым требованиям. Но еще не все сделано. Для того, чтобы Network Access Protection (защита доступа к сети) начала работать, необходимо сделать так, чтобы служба Network Access Protection service стартовала автоматически. По умолчанию, в операционной системе Windows Vista все службы настроены на ручной запуск, поэтому вы должны изменить способ запуска этой службы.

Для этого откройте панель управления (Control Panel) и нажмите на ссылку System and Maintenance (система и поддержка), а затем на ссылку Administrative Tools (администрирование). Теперь перед вами появится список различных административных инструментов. Дважды щелкните на иконке Services (службы), чтобы открыть Service Control Manager (менеджер управления службами).

Найдите в списке служб службу Network Access Protection Agent service. Дважды щелкните на этой службе, а затем измените тип запуска (startup type) на Automatic (автоматически) и нажмите на кнопку OK. Помните, что изменение типа запуска службы на Automatic (автоматически) не запустит эту службу. Это лишь гарантирует, что эта служба будет автоматически запущена после перезагрузки компьютера. Однако, вы можете запустить службы без перезагрузки, нажав правой кнопкой мыши на службе и выбрав команду Start (пуск) из контекстного меню. Если у вас возникли проблемы с запуском службы, то проверьте, чтобы была запущена служба Remote Procedure Call (RPC удаленный вызов процедур) и службы DCOM Server Process Launcher. Агент службы защиты доступа к сети Network Access Protection Agent service не может работать без этих вспомогательных служб.

Проверка защиты доступа к сети (Network Access Protection)

Верите ли вы или нет, но мы, наконец, закончили настройку защиты доступа к сети (Network Access Protection). Теперь пришло время выполнить некоторые простые тесты, чтобы убедиться, что все работает так, как мы хотим.

Как вы помните, мы изменили настройку нашего сервера сетевых политик (network policy server) таким образом, чтобы компьютеры, неудовлетворяющие политике, автоматически исправлялись. Мы также настроили наш сервер сетевых политик (network policy server) таким образом, чтобы единственным критерием был включенный брандмауэр Windows firewall. Таким образом, вы должны отключить брандмауэр (firewall) на клиентской машине, а затем подключиться к серверу сетевой политики (network policy server), который использует созданное вами VPN соединение. После этого, брандмауэр на клиентской машине должен быть автоматически включен.

Давайте начнем с отключения брандмауэра на клиентском компьютере. Для этого откройте панель управления (Control Panel) и нажмите на ссылку Security (безопасность). Теперь выберите ссылку Windows Firewall (брандмауэр), чтобы открыть диалоговое окно Windows Firewall. Предполагая, что брандмауэр Windows Firewall уже запущен, нажмите на ссылку Turn Windows Firewall On or Off. Теперь вы увидите диалоговое окно, которое позволяет вам включить или отключить брандмауэр. Выберите радио-кнопку Off (not recommended), как изображено на рисунке D, и нажмите на кнопку OK. Теперь брандмауэр Windows firewall должен быть отключен.

Рисунок D : Выберите радио-кнопку Off (Not Recommended) и нажмите на кнопку OK, чтобы отключить брандмауэр Windows firewall

Теперь, когда вы отключили брандмауэр Windows Firewall, нужно установить VPN соединение с вашим сервером RRAS / NAP server. Для этого откройте Control Panel (Панель управления) и нажмите на ссылку Network and Internet (сеть и интернет), а затем на ссылку Network and Sharing Center (сеть и центр доступа). Когда откроется окно Network and Sharing Center, нажмите на ссылку Manage Network Connections (управление сетевыми подключениями). Теперь вы должны увидеть список локальный соединений вашей рабочей станции и существующие VPN подключения.

Дважды щелкните на VPN соединение, которое вы создали, а затем нажмите на кнопку Connect (подключиться). Вам необходимо будет ввести имя пользователя, пароль и название домена. Нажмите на кнопку OK после вводе этой информации, и после этого будет установлено соединение с вашим сервером VPN / NAP server.

Через небольшой промежуток времени после установления соединений, вы должны увидеть следующее сообщение на экране:

This Computer Does Not Meet Corporate Network Requirements. Network Access is Limited (Этот компьютер на удовлетворяет корпоративным требованиям к сети. Доступ к сети ограничен).

Вы можете увидеть это сообщение на рисунке E.

Рисунок E : Если брандмауэр (firewall) отключен, то вы должны увидеть это сообщение после установления VPN соединения

Сразу же после этого, вы увидите, что иконка брандмауэра Windows Firewall измениться и будет указывать на то, что брандмауэр включен. Как только это случиться, вы увидите еще одно сообщение:

This Computer Meets Corporate Network Requirements. You Have Full Network Access (Это компьютер удовлетворяет корпоративным требованиям к сети. У вас полный доступ к сети).

Вы можете увидеть это сообщение на рисунке F.

Рисунок F : Когда сервер NAP Server подключит брандмауэр Windows Firewall, появится это сообщение

Сообщение, изображенное на рисунке F также появится, когда ваш компьютер, полностью удовлетворяющий корпоративным требованиям, подключиться к серверу NAP, используя VPN соединение.

Заключение

В этой статье я показал вам, как настроить сервер NAP server, который позволит гарантировать, что клиенты VPN удовлетворяют вашим требования к безопасности сети. Однако, не забывайте, что к моменту написания этой статьи операционная система Longhorn Server все еще находилась в режиме тестирования. И поэтому, некоторые этапы этого процесса могут претерпеть небольшие изменения после выхода окончательной версии Longhorn, но я не ожидаю каких-либо больших изменений. Вы также должны помнить, что защита доступа к сети Network Access Protection способен проверять лишь рабочие станции, работающие под управлением операционной системы Windows Vista. Я слышал слухи, что операционная система Windows XP может быть немного переделано для поддержки NAP.

www.windowsnetworking.com

Смотрите также:

Readers Comments (Комментариев нет)

Exchange 2007

Если вы хотите прочитать предыдущие части этой серии статей, перейдите по ссылкам: Проведение мониторинга Exchange 2007 с помощью диспетчера System ... Введение В этой статье из нескольких частей я хочу показать вам процесс, который недавно использовал для перехода с существующей среды Exchange 2003 ... Если вы пропустили первую часть этой серии, пожалуйста, прочтите ее по ссылке Использование инструмента Exchange Server Remote Connectivity Analyzer Tool (Часть... Если вы пропустили предыдущую часть этой серии статей, перейдите по ссылке Мониторинг Exchange 2007 с помощью диспетчера System Center Operations ...Как вы, скорее всего, заметили, в последнее время большинство моих статей посвящается технологии групповой политики, которую, по моему мнению, необходимо знать и понимать, так как именно благодаря этой технологии вы можете оградить пользователей, компьютеры и сеть своей компании от многих бед. Групповые политики тесно связаны практически с каждыми технологиями, которые можно разворачивать в организации. Но в любом случае, даже если вы будете использовать сценарии с каждым параметром групповой политики, парк компьютеров вашей организации все еще будет уязвим по многим причинам.

Практически в каждой организации, одной из основных задач системного администратора, а иногда и отдельного администратора по безопасности, связанной с обслуживанием парка компьютеров является обеспечение безопасности. В организациях чаще всего для обеспечения безопасности внедряют следующие решения:

- Установка антивирусного программного обеспечения на клиентские компьютеры, файловые и почтовые сервера, а также консоли управления антивирусным программным обеспечением на выделенном сервере. К ключевым продуктам для бизнеса по обеспечению антивирусной безопасности можно отнести продукты Microsoft ForeFront, Kaspersky Enterprise Space Security, а также Symantec Endpoint Protection;

- Настройка брандмауэров на рабочих станциях и серверах в организации. Например, брандмауэр Windows в режиме повышенной безопасности позволяет фильтровать входящий и исходящий трафик, используя настраиваемые правила для определения законных и небезопасных коммуникаций;

- Развертывание межсетевых экранов в демилитаризованных зонах, которые могут быть комплексными решениями для обеспечения безопасности в сети, позволяющие защитить внутреннюю сеть организации от угроз из Интернета. Например, межсетевой экран Microsoft Forefront Threat Management Gateway 2010 предлагает единый простой способ обеспечения безопасности периметра благодаря интегрированному межсетевому экрану, VPN, предотвращению вторжений, проверке наличия вредоносных программ и фильтрации URL-адресов.

- Обеспечение безопасности обмена данных между компьютерами при помощи протокола IPSec, который чаще всего применяется для защиты трафика через Интернет при использовании виртуальных частных сетей;

- Настройка политики безопасности групповой политики. К таким политикам можно отнести политики паролей и блокировки учетных записей, политики открытого ключа, политики ограниченного использования программ и многое другое;

- Использование шифрования дисков, позволяющее защитить данные, расположенные на клиентских компьютерах в том случае, если пользовательский компьютер украден или во избежание раскрытия данных, находившихся на потерянных, украденных или неправильно списанных персональных компьютерах.